In breve: I controlli biometrici sono essenziali per verifica sicura dell'identitàQuesto articolo spiega come biometria attiva richiedono l'interazione dell'utente, come biometria passiva lavorano in background e come la combinazione di entrambi riduce le frodi, garantisce la conformità e migliora l'esperienza dell'utente.

Perché i controlli biometrici sono importanti

I controlli biometrici sono ormai essenziali per la verifica dell'identità digitale. Con l'aumento dei servizi online, le aziende devono confermare l'identità dei propri utenti. Questo contribuisce a prevenire le frodi e a rispettare norme rigorose, come il Know Your Customer (KYC) e la Customer Due Diligence (CDD).

La pandemia di COVID-19 ha accelerato il passaggio ai servizi da remoto. I controlli di identità di persona sono diventati più difficili o addirittura impossibili. I truffatori ne hanno approfittato. Hanno iniziato a utilizzare documenti d'identità rubati, video falsi e deepfake per ingannare i sistemi.

Per combattere questo fenomeno, le aziende si stanno rivolgendo a strumenti migliori. Juniper Research prevede I controlli di verifica dell'identità digitale supereranno i 70 miliardi nel 2024Questo dimostra la rapida crescita della domanda di sicurezza digitale. Inoltre, il Biometrics Institute sottolinea la necessità di utilizzare questi strumenti in modo da tutelare la privacy e guadagnare la fiducia degli utenti.

Uno degli strumenti più efficaci oggi è il rilevamento della vitalità. Aiuta a confermare che l'utente sia una persona reale e in vita. Le aziende possono scegliere tra due tipi principali di controlli di vitalità: attivi e passivi. Questi metodi migliorano la fiducia, riducono le frodi e contribuiscono a soddisfare i requisiti di conformità globale.

Controlli biometrici spiegati: cosa sono e come funzionano

I controlli biometrici utilizzano caratteristiche fisiche o comportamentali uniche per confermare l'identità di una persona. Queste caratteristiche, come il volto, le impronte digitali o la voce, sono difficili da falsificare o replicare, rendendo la biometria uno strumento affidabile per la verifica dell'identità e il controllo degli accessi.

Nella verifica biometrica compaiono spesso tre termini fondamentali:

Verifica biometrica confronta i dati biometrici di una persona con un modello memorizzato per confermarne l'identità.

Autenticazione biometrica utilizza quella corrispondenza per concedere l'accesso a un servizio, a un sistema o a un dispositivo.

Rilevamento della vivacità conferma che l'input biometrico proviene da una persona reale e vivente, e non da una falsificazione come una foto, un video o una maschera.

Le tecnologie biometriche sono ormai ampiamente utilizzate nei settori bancario, delle telecomunicazioni, sanitario e governativo. Le persone sbloccano i telefoni con il riconoscimento facciale, accedono alle app bancarie con le impronte digitali o attraversano i gate degli aeroporti utilizzando la scansione facciale, solo per citarne alcuni.

In generale, i controlli biometrici rientrano in due categorie:

Biometria attiva chiedere agli utenti di fare qualcosa, come sbattere le palpebre, sorridere o premere un dito su uno scanner, in modo visibile e intenzionale.

Biometria passiva Lavorano silenziosamente in background. Analizzano i segnali facciali o il comportamento senza chiedere all'utente di agire, rendendoli ideali per un onboarding e un'autenticazione a basso impatto.

Entrambe le tipologie sono efficaci a seconda della situazione. La biometria attiva è spesso utilizzata in flussi ad alto rischio o ad alta sicurezza. I metodi passivi sono migliori per un'esperienza utente fluida e possono rilevare le frodi in tempo reale senza causare ritardi. Per ulteriori informazioni su come i malintenzionati tentano di aggirare i sistemi biometrici, leggi “Rilevamento dei deepfake per la minaccia dei media moderni”.

Cosa sono i controlli di attività?

I controlli di vitalità verificano che gli input biometrici, come il volto o l'impronta digitale, provengano da una persona reale e fisicamente presente. Analizzando movimento, profondità e texture, bloccano i tentativi di spoofing tramite foto, video o deepfake. Il rilevamento di vitalità previene l'impersonificazione, supporta la conformità e crea fiducia nell'onboarding e nell'autenticazione digitale.

Esistono due tipi principali di rilevamento della vitalità:

Verifiche di vitalità attive Chiedere all'utente di completare un'attività. Questo può includere sbattere le palpebre, sorridere, girare la testa o seguire una richiesta sullo schermo.

Controlli di vitalità passivi Non richiedono alcuna azione da parte dell'utente. Il sistema funziona in background e cerca sottili segnali di vita, come profondità, movimento e texture della pelle.

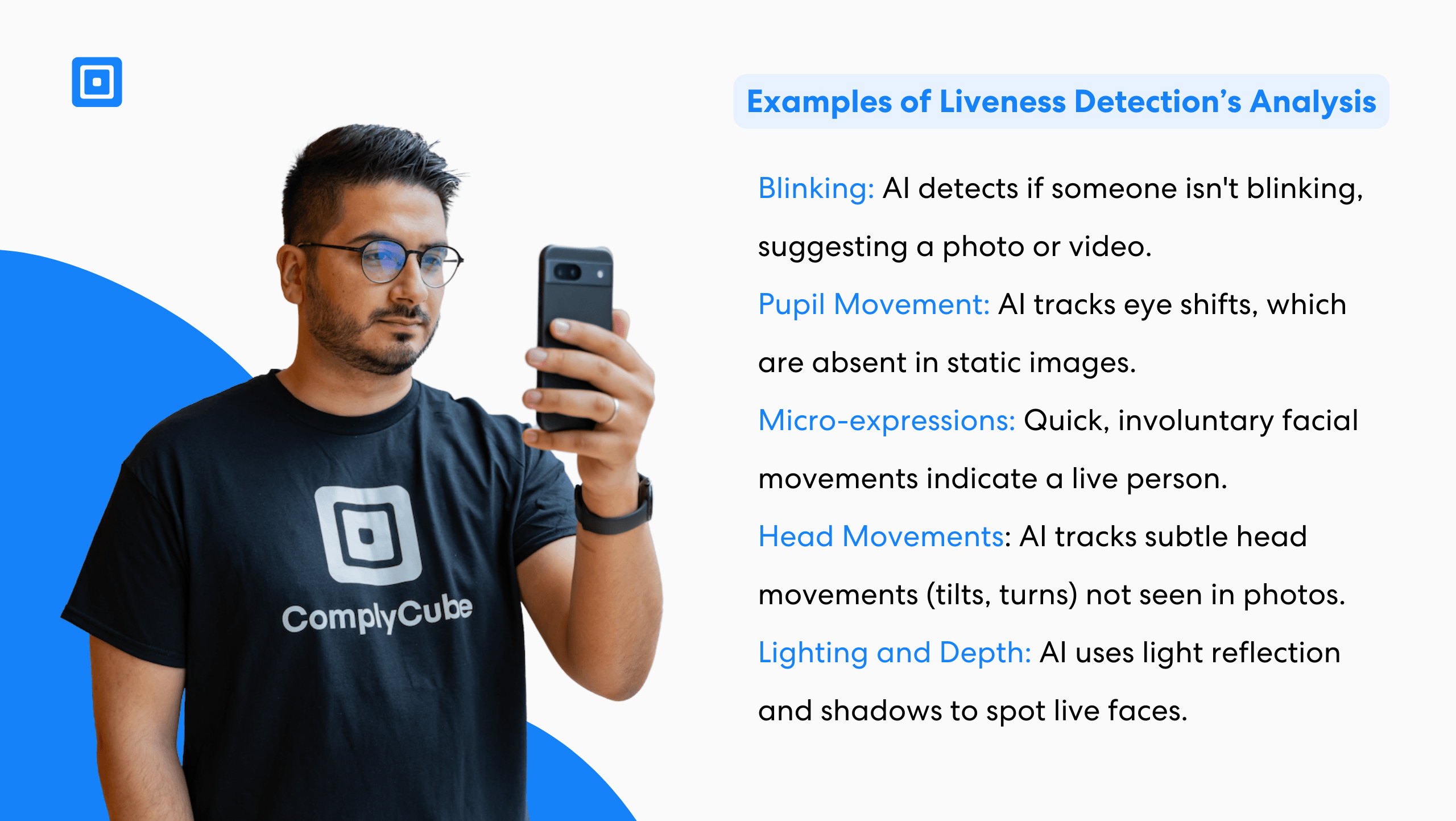

Senza il rilevamento della presenza in vita, anche le corrispondenze biometriche più accurate possono essere ingannate da dati falsi o rubati. Questi controlli riducono questo rischio confermando che l'input è in tempo reale e non prodotto artificialmente. Molti sistemi ora utilizzano l'Intelligenza Artificiale (IA) e l'Apprendimento Automatico (ML) per valutare i movimenti facciali, la texture della pelle e l'illuminazione. Alcuni considerano anche segnali comportamentali, come il modo in cui la persona impugna il dispositivo.

Il rilevamento della vitalità può identificare rapidamente anomalie nella consistenza della pelle, nell'illuminazione e altro ancora, scoraggiando efficacemente i truffatori

Joshua Vowles-Dent, Business, Strategy, and Partnerships Manager presso ComplyCube, afferma: "Il rilevamento della vitalità è una parte fondamentale dei controlli di prevenzione delle frodi, poiché i processi di riconoscimento facciale sono spesso sovvertiti da input non autentici, come i deepfake. Il rilevamento della vitalità può identificare rapidamente anomalie nella texture della pelle, nell'illuminazione e altro, scoraggiando efficacemente i truffatori".

Entrambi i metodi mirano a prevenire l'impersonificazione e il furto d'identità. I controlli attivi sono spesso utilizzati in flussi ad alto rischio, dove è richiesta una forte garanzia. I controlli passivi sono ideali per i percorsi utente che devono essere rapidi, fluidi e poco vincolanti. Per approfondire come il rilevamento della vitalità migliori la sicurezza biometrica, leggi la nostra guida: “Software di rilevamento della vitalità per la fiducia digitale”.

Biometria attiva: controlli dell'identità guidati dall'utente

La biometria attiva richiede agli utenti di eseguire un'azione specifica per dimostrare la propria effettiva presenza. Questa azione conferma che l'input biometrico, come il volto o l'impronta digitale, proviene da una persona in carne e ossa e non da un'immagine statica o da una registrazione. Questi controlli vengono spesso utilizzati durante l'onboarding, il recupero dell'account, gli accessi sicuri e le transazioni di alto valore.

L'interazione diretta con l'utente rende i metodi attivi più resistenti allo spoofing. Sono particolarmente utili in situazioni ad alto rischio in cui è richiesto un elevato livello di garanzia dell'identità. Esempi di controlli biometrici attivi includono:

Sbattere le palpebre o sorridere alla telecamera

Girare la testa a sinistra o a destra

Seguire con gli occhi un punto animato sullo schermo

Posizionare un dito su uno scanner

Pronunciare una breve frase per il riconoscimento vocale

Queste azioni aiutano i sistemi a rilevare segni di vita e a confermare che l'utente sia effettivamente chi dichiara di essere. La biometria attiva viene spesso utilizzata insieme al riconoscimento facciale o al riconoscimento delle impronte digitali. Ad esempio, un'app bancaria potrebbe chiedere all'utente di sorridere dopo aver scansionato il suo volto per assicurarsi che l'immagine non sia una foto o un video.

Sebbene questi controlli migliorino la sicurezza, possono anche creare difficoltà. Gli utenti devono completare un'attività, il che può causare abbandoni in scenari a basso rischio. Tuttavia, molti utenti accettano questo passaggio aggiuntivo quando aumenta la fiducia e la protezione.

I sistemi possono essere progettati per utilizzare controlli di attività solo quando si verifica un segnale di rischio, come l'accesso da un nuovo dispositivo o da una nuova posizione. Questo approccio contribuisce a bilanciare un elevato livello di sicurezza con un'esperienza fluida e intuitiva.

Biometria passiva: senza attriti e sicura

La biometria passiva conferma l'identità di un utente osservandone le caratteristiche fisiche e comportamentali. Questi sistemi operano in background e non richiedono all'utente alcuna azione. Utilizzano l'intelligenza artificiale per rilevare i segnali naturali che indicano la presenza di una persona reale.

I sistemi passivi verificano parametri come la profondità del viso, la texture della pelle, i movimenti e il modo in cui la persona utilizza il dispositivo. Questo li rende utili per l'onboarding da mobile, gli accessi e una maggiore sicurezza durante una sessione. A differenza della biometria attiva, i controlli passivi non richiedono alcuna azione. Invece, cercano segnali naturali come il battito delle palpebre, il movimento della testa, piccoli cambiamenti del viso, lo stile di digitazione o il modo in cui il dispositivo viene impugnato.

Questi segnali sono difficili da falsificare. I deepfake e le immagini stampate di solito non riescono a riprodurre i minuscoli dettagli in tempo reale monitorati dai sistemi passivi. Questi sistemi rilevano anche problemi di luce, profondità o movimento che non apparirebbero con una persona reale.

Caso di studio: Challenger Bank riduce gli abbandoni con la biometria passiva

Una delle principali banche europee concorrenti stava perdendo quasi 1 utente su 3 durante la verifica dell'identità basata su video a causa dell'attrito derivante dai controlli di attività. Dopo il passaggio a Rilevamento passivo della vitalità di ComplyCube, la banca ha ottenuto:

- Aumento della conversione di 42% tariffe

- Riduzione di 30 secondi nel tempo di onboarding

- Meno tentativi di frode pur rimanendo completamente EBA AMConforme alla L

Questo cambiamento dimostra come la biometria passiva possa migliorare la sicurezza e la conformità senza mettere in difficoltà gli utenti fidati.

Per le aziende, la biometria passiva offre un elevato livello di sicurezza senza rallentare gli utenti. Contribuisce a ridurre l'abbandono, migliorare la soddisfazione e soddisfare i requisiti di conformità. Se combinata con strumenti come il controllo dei dispositivi o della posizione, può rilevare tempestivamente i rischi senza interrompere gli utenti fidati.

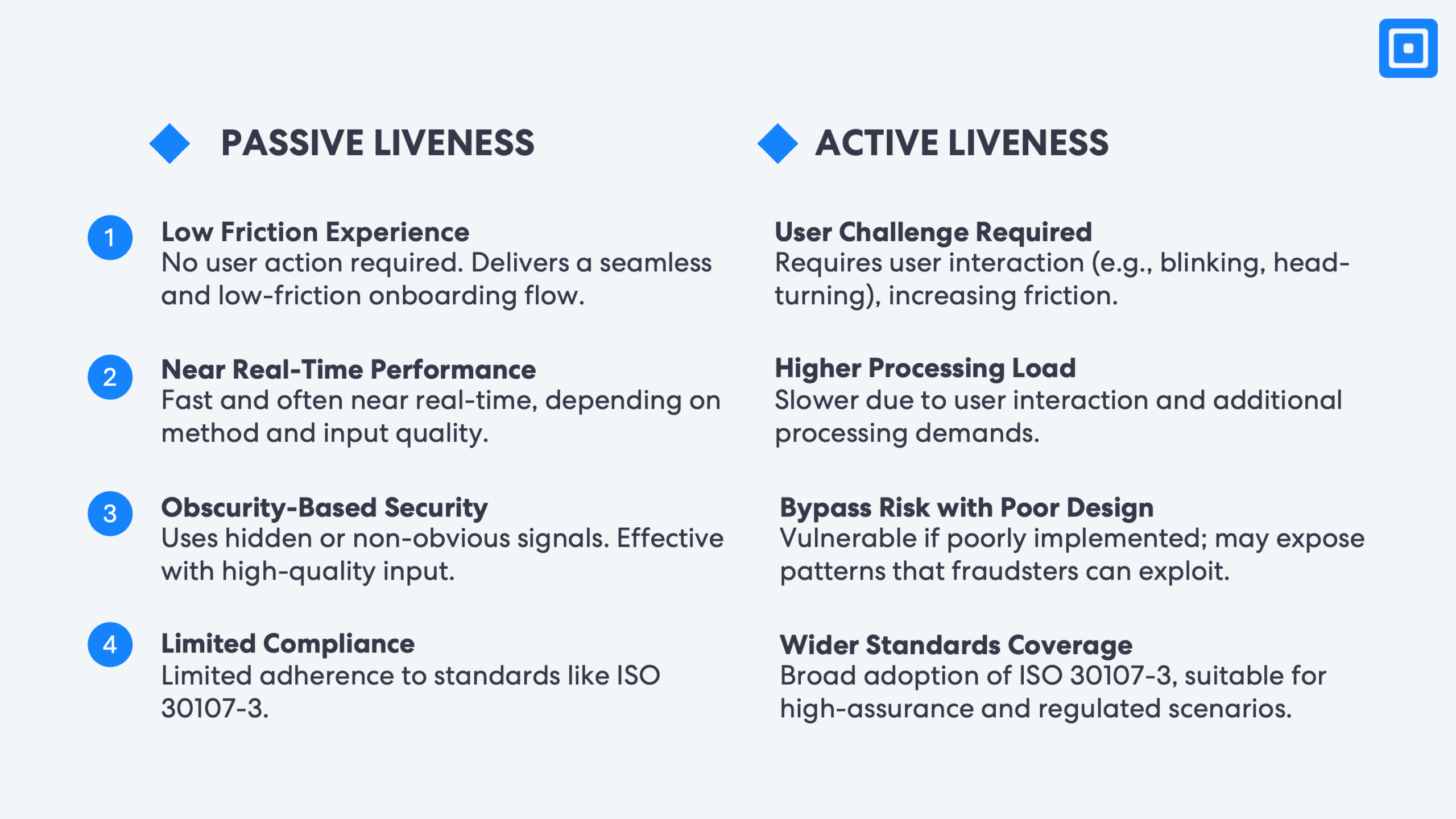

Controlli biometrici attivi e passivi: un confronto diretto

Sia i controlli biometrici attivi che quelli passivi aiutano a confermare la presenza e l'autenticità di un utente. Sebbene servano allo stesso scopo, il loro approccio, l'esperienza utente e la resistenza alle frodi differiscono. La scelta del metodo di rilevamento della vitalità più adatto dipende dal livello di sicurezza richiesto, dalla propensione al rischio aziendale e dal livello di attrito accettabile per l'utente. L'immagine seguente illustra le principali differenze tra il rilevamento della vitalità passivo e quello attivo.

Alcune organizzazioni implementano entrambi i metodi a seconda del livello di rischio. La piattaforma applicativa può utilizzare controlli passivi per impostazione predefinita e passare alla biometria attiva quando vengono rilevati segnali di rischio o anomalie. Questo approccio a più livelli contribuisce a bilanciare sicurezza, conformità ed esperienza utente.

Entrambi i tipi di controlli di vitalità aiutano le organizzazioni a rilevare e bloccare le attività fraudolente garantendo l'integrità dei dati biometrici. Nessuno dei due metodi è universalmente superiore. Ognuno offre protezione contro le frodi a seconda delle esigenze specifiche e delle soglie di rischio dell'organizzazione.

La biometria passiva, in particolare, può migliorare significativamente i flussi di lavoro di verifica dell'identità introducendo misure di sicurezza avanzate e senza intoppi. Queste soluzioni migliorano la conformità, aumentano la sicurezza e, in definitiva, rafforzano la fiducia degli utenti, semplificando al contempo l'esperienza di verifica sia per i clienti che per le aziende.

Sicurezza multifattoriale con controlli biometrici

L'autenticazione a più fattori (MFA) protegge i sistemi chiedendo agli utenti di dimostrare la propria identità in più modi. I controlli biometrici rafforzano l'MFA aggiungendo una caratteristica unica, come un'impronta digitale o uno stile di digitazione, difficile da falsificare o rubare. Esistono tre tipi principali di autenticazione:

Conoscenza: Ciò che l'utente sa, come una password o un PIN

Possesso: Ciò che l'utente ha, come un telefono o un token di sicurezza

Inerenza: Chi è l'utente, come il suo volto, l'impronta digitale o la voce

Biometria passiva Verificano l'identità senza chiedere all'utente di fare nulla. Vengono eseguiti in background e analizzano dati come la velocità di digitazione, le sequenze di scorrimento o il modo in cui viene impugnato il dispositivo. Questi controlli non interrompono l'utente.

La biometria appartiene al terzo gruppo. È sempre a disposizione dell'utente ed è difficile da copiare. Questo la rende un elemento fondamentale in qualsiasi configurazione MFA. L'MFA biometrica riduce il rischio di furto di account, contribuisce al rispetto delle normative di conformità e crea fiducia negli utenti.

Biometria attiva Chiedere all'utente di compiere un'azione. Potrebbe trattarsi di sbattere le palpebre, sorridere o toccare un sensore di impronte digitali. Questi passaggi aiutano a dimostrare che la persona è reale e presente.

L'utilizzo combinato di entrambi i tipi di controllo aumenta la flessibilità. Una piattaforma potrebbe utilizzare controlli passivi per gli accessi normali e passare a controlli attivi se viene rilevato qualcosa di insolito. Questo aiuta a prevenire le frodi senza rallentare gli utenti fidati.

Esperienza utente: equilibrio tra sicurezza e semplicità

I controlli biometrici devono garantire un elevato livello di sicurezza senza complicare il percorso dell'utente. Un'esperienza fluida contribuisce a creare fiducia, ridurre l'abbandono e migliorare i tassi di conversione, soprattutto durante l'onboarding.

La biometria attiva aumenta la sicurezza, ma richiede all'utente di eseguire un'azione. Questo potrebbe comportare seguire un comando sullo schermo, sorridere o toccare un sensore. Sebbene questi passaggi siano semplici, possono richiedere tempo e impegno. In alcuni casi, questo può causare frustrazione o indurre gli utenti ad abbandonare la procedura.

La biometria passiva offre un'opzione meno complessa. Questi controlli funzionano silenziosamente in background. L'utente non deve intraprendere alcuna azione o nemmeno sapere che è in corso un controllo. Questo rende i metodi passivi adatti ad app mobili, alla restituzione degli accessi degli utenti e ad azioni a basso rischio.

Le organizzazioni possono utilizzare entrambi i tipi di controllo in modo da adattarli al contesto. Ad esempio, i controlli passivi possono essere eseguiti di default per garantire un'esperienza fluida. Se il sistema rileva un rischio, come una modifica del dispositivo o un comportamento sospetto, può attivare un controllo attivo per una maggiore sicurezza.

Questo approccio adattivo contribuisce a soddisfare gli obiettivi di sicurezza senza rallentare l'utente. Supporta inoltre le aspettative normative in materia di autenticazione basata sul rischio. Se implementati correttamente, i controlli biometrici proteggono utenti e sistemi, mantenendo un'esperienza utente rapida e intuitiva.

Punti chiave

- Verifica biometrica utilizza caratteristiche fisiche o comportamentali per confermare l'identità di un utente

- Rilevamento della vivacità garantisce che l'input biometrico provenga da una persona reale e viva

- Biometria attiva sollecitare l'utente a completare un'attività, come sbattere le palpebre o girare la testa

- Controlli passivi eseguito in background, analizzando i tratti naturali senza input dell'utente

- Combinando entrambi i metodi supportano l'autenticazione adattiva basata sul rischio e la prevenzione delle frodi

Fare la scelta giusta per la tua attività

Sia i controlli biometrici attivi che quelli passivi aiutano a verificare l'identità e a prevenire le frodi. Ogni metodo ha i suoi punti di forza, a seconda che l'obiettivo sia ridurre le difficoltà o soddisfare rigorosi requisiti di sicurezza e conformità.

Biometria attiva Offrono maggiore controllo e un livello più elevato di garanzia dell'identità. Sono particolarmente adatti a situazioni ad alto rischio come l'onboarding digitale, i controlli Know Your Customer (KYC) da remoto o le transazioni finanziarie.

Biometria passiva Operano in background senza interrompere l'utente. Sono ideali per gli accessi da dispositivi mobili, le sessioni di ritorno e il rilevamento di frodi in tempo reale. Questi controlli offrono un'esperienza utente fluida e fluida.

La biometria comportamentale passiva analizza il comportamento di una persona anziché basarsi su tratti fissi come le impronte digitali. La scelta tra metodi attivi e passivi dovrebbe essere in linea con il tuo approccio basato sul rischioFunzionano in tempo reale e non interrompono l'esperienza dell'utente.

La soluzione migliore è quella che si adatta al livello di rischio, alle aspettative dei clienti e al contesto normativo. Molte organizzazioni combinano entrambi i metodi per creare un sistema flessibile che si adatti a diversi livelli di rischio e contesti.

Seleziona l'approccio che soddisfa le tue esigenze di verifica, garantendo al contempo un percorso utente sicuro e fluido. Per saperne di più sull'implementazione di controlli biometrici attivi o passivi nella tua azienda, Contatta oggi stesso il nostro team di esperti in conformità.

Domande frequenti

Qual è la differenza tra i controlli biometrici passivi e attivi?

I controlli attivi richiedono agli utenti di eseguire un'azione, come sbattere le palpebre o girare la testa. I controlli passivi operano in background, rilevando la presenza di movimento, profondità e texture senza l'intervento dell'utente. I metodi attivi offrono maggiore sicurezza, mentre i metodi passivi migliorano la praticità.

Quando un'azienda dovrebbe utilizzare la biometria passiva anziché quella attiva?

La biometria passiva è ideale per flussi a bassa attrito come l'accesso da dispositivi mobili, la riautenticazione delle app o l'onboarding rapido. Consente la verifica senza interrompere l'utente, il che la rende efficace per migliorare i tassi di conversione e al contempo rilevare le frodi in tempo reale.

I controlli biometrici sono conformi alle normative KYC e AML?

Sì. La verifica biometrica supporta la conformità KYC e AML dimostrando la presenza di una persona reale. Le soluzioni di ComplyCube sono progettate per soddisfare gli standard normativi globali, incluso il GDPR, e sono considerate affidabili dai settori regolamentati per soddisfare i requisiti di garanzia dell'identità.

È possibile utilizzare insieme i controlli biometrici attivi e passivi?

Sì. Molte organizzazioni utilizzano controlli passivi per impostazione predefinita e passano a controlli attivi quando vengono rilevati rischi. Questo approccio a più livelli bilancia l'esperienza utente con la prevenzione delle frodi, adattandosi dinamicamente al contesto, ai segnali dei dispositivi e ai livelli di rischio delle transazioni.