In breve: Le soluzioni di identità digitale riducono le frodi e soddisfano al contempo le aspettative dei clienti in termini di rapidità dei servizi online. Un controllo dell'identità digitale valuta i segnali di rischio per verificare l'identità in tempo reale, mentre la convalida dell'identità digitale dimostra che i dati identificativi sono affidabili e coerenti. Insieme, supportano una verifica completa dell'identità digitale che aiuta le aziende a prevenire le frodi.

Cosa sono le soluzioni di identità digitale?

Le soluzioni di identità digitale sono strumenti, flussi di lavoro e controlli che aiutano un'organizzazione a verificare l'identità di qualcuno online. In questo modo, i clienti autentici possono accedere ai servizi in modo sicuro. Combinano documenti, dati biometrici e verifiche con fonti di dati per confermare che una persona sia effettivamente chi dichiara di essere.

Di conseguenza, queste soluzioni trasformano l'identità in un controllo chiaro e misurabile per supportare decisioni coerenti e risultati tracciabili. Un solido processo di verifica dell'identità digitale è fondamentale negli scenari di prevenzione delle frodi. I metodi tradizionali odierni non sono in grado di tenere il passo con la portata e la capacità di automazione degli attacchi in continua evoluzione.

Come funzionano i controlli dell'identità digitale

Nel mondo odierno, le frodi si manifestano sotto forma di falsi profili utente e riutilizzo di informazioni di identità rubate. Questo avviene testando i servizi utilizzando lo stesso dispositivo, numeri di telefono diversi o un indirizzo email riutilizzato. Il loro obiettivo è trovare lacune nel processo di verifica per sfruttarle a proprio vantaggio. Questa minaccia di frode non fa altro che creare una pressione costante sui controlli di sistema.

Allo stesso tempo, le aspettative dei clienti stanno aumentando. Le persone desiderano un processo di onboarding rapido con acquisizione da dispositivi mobili. Si aspettano anche un attrito minimo dall'inizio alla fine. Le aziende devono prevenire le frodi e scoraggiare le attività fraudolente, aiutando al contempo le persone autentiche a dimostrare facilmente la propria affidabilità. Sbagliare questo equilibrio può aumentare l'abbandono o aumentare il rischio.

Elementi fondamentali della verifica dell'identità digitale

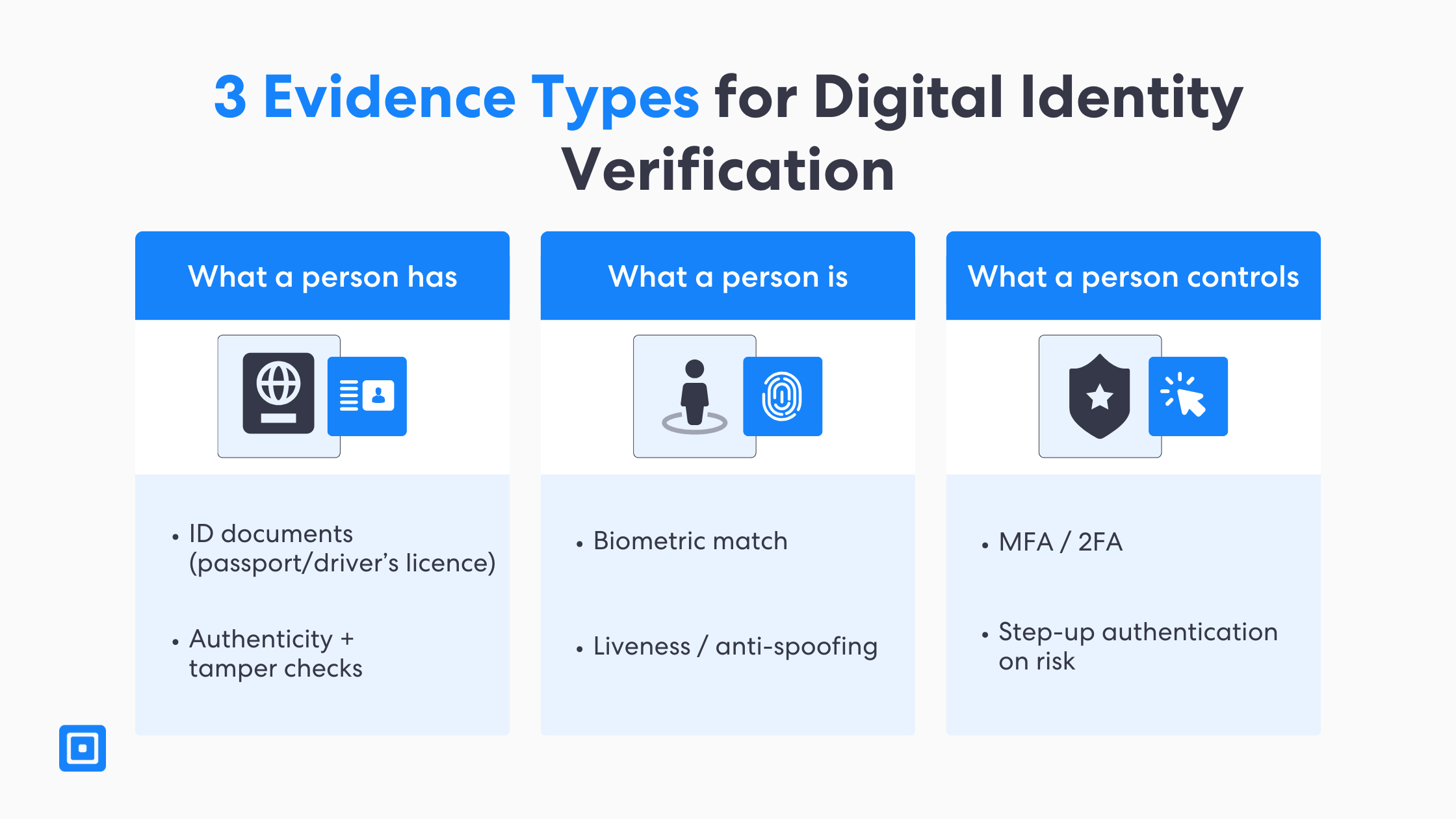

Esistono tre tipi di prove quando si tratta di verifica dell'identità digitale. Le prove spesso riguardano ciò che una persona possiede, ciò che una persona è e ciò che una persona controlla. I documenti vengono analizzati per verificarne l'autenticità e individuare eventuali segni di manomissione per prevenire le frodi. Rilevamento biometrico e di vitalità così come l'autenticazione a più fattori, costituiscono i componenti principali. Questi elementi forniscono protezione dalle frodi senza costringere utenti e clienti alla verifica manuale dell'identità. Per saperne di più, clicca qui: Cosa cercare in un sistema di verifica dell'identità biometrica

Gli standard e le linee guida autorevoli inquadrano sempre più questo aspetto come basato sul rischio. Ad esempio, Linee guida sull'identità digitale del NIST coprono i requisiti di verifica dell'identità e autenticazione che le organizzazioni possono utilizzare per bilanciare la garanzia con il rischio. Questo approccio aiuta i team ad applicare controlli più rigorosi solo quando il contesto e il rischio di frode li giustificano.

Prove nelle soluzioni di identità digitale

Le prove sono il punto di partenza per la maggior parte delle soluzioni di verifica dell'identità digitale. La maggior parte delle piattaforme inizia con i documenti d'identità, come passaporti o patenti di guida, per poi concentrarsi sui test. autenticità del documento. Cercano prove attraverso segni di manomissione dei dati e confermano che i campi chiave corrispondano ai formati corretti. Inoltre, alcuni flussi possono integrare il riconoscimento facciale con il rilevamento della presenza in tempo reale per confermare se gli utenti sono reali in quel momento.

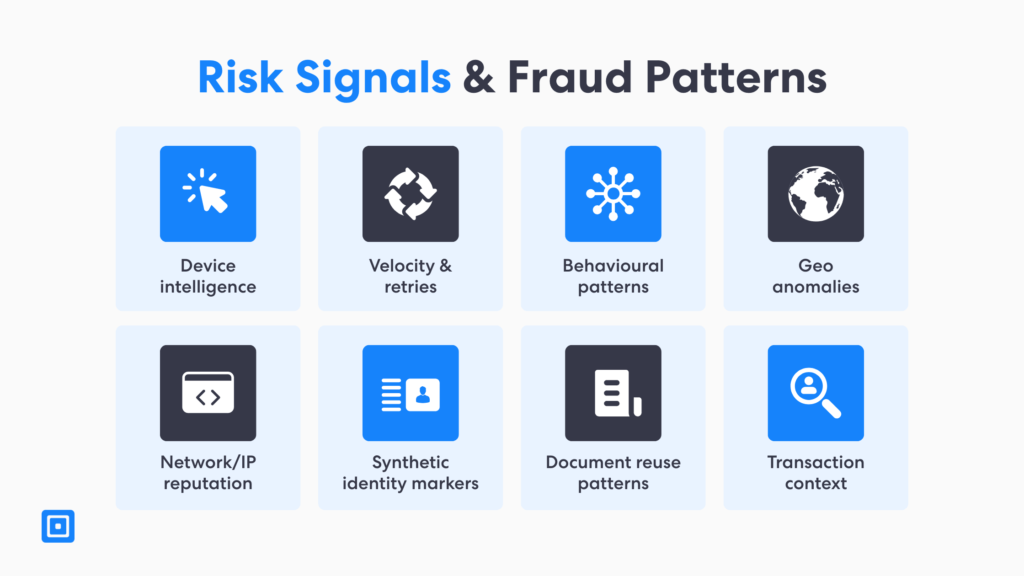

Infine, le piattaforme di soluzioni di identità digitale arricchiscono le decisioni con dati più importanti e contestuali. Questi altri dati includono intelligenza del dispositivo Segnali, comportamento, geografia e transazioni. L'introduzione di processi automatizzati semplifica l'individuazione di pattern ricorrenti in numerosi tentativi. L'identificazione di tali pattern avviene molto più rapidamente rispetto all'utilizzo di punti dati separati nella verifica manuale. Inoltre, mantiene i controlli pronti per la verifica fornendo log, inserendo regole e codici di motivazione. Le decisioni sono ora più facili da esaminare e miglioreranno più rapidamente nel tempo.

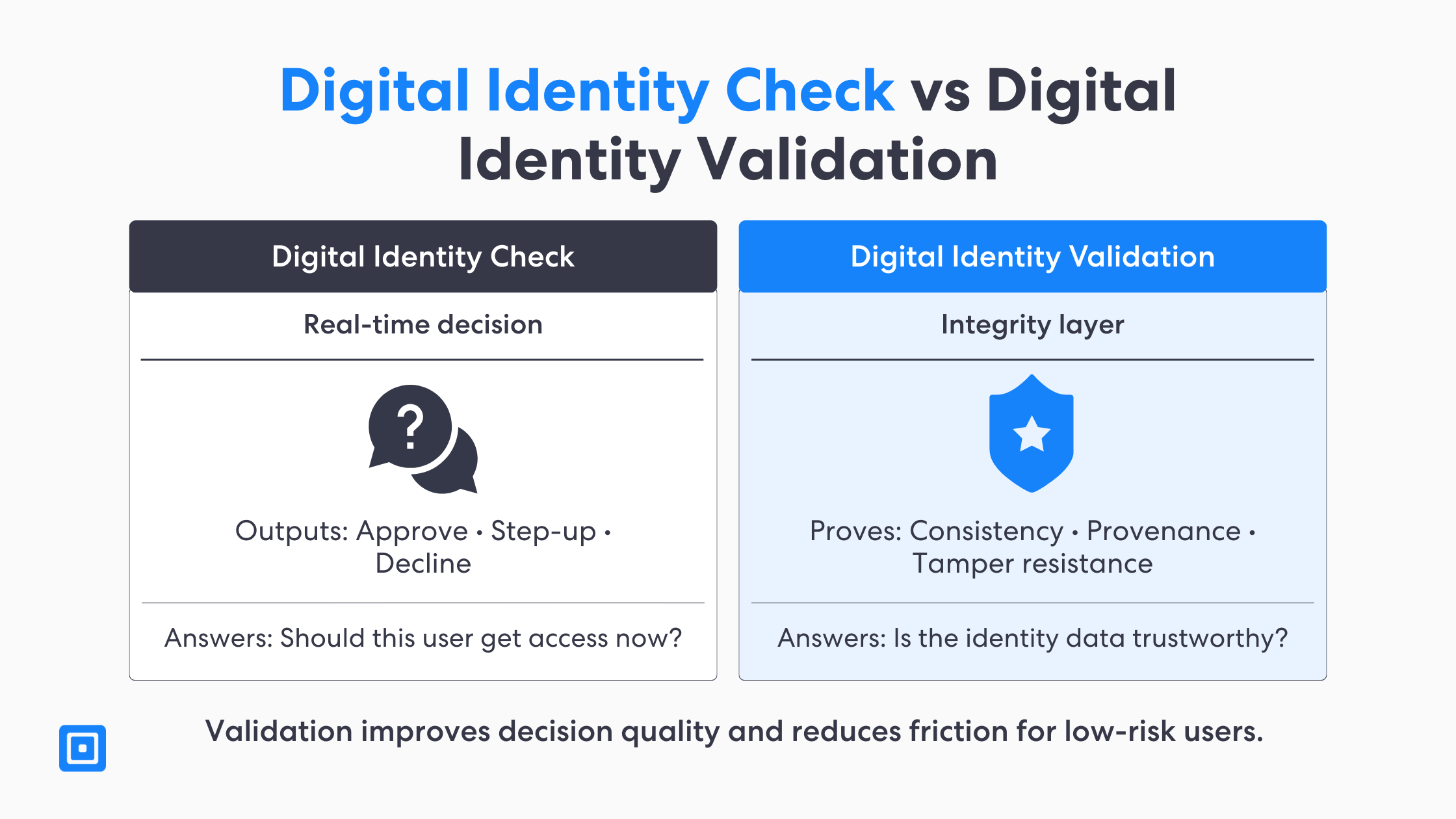

Controllo dell'identità digitale vs. convalida dell'identità digitale

Esistono due tipi di soluzioni di identità digitale: il controllo dell'identità digitale e la soluzione di identità digitale. Un controllo dell'identità digitale riflette una decisione in tempo reale che risponde alla domanda "Un utente dovrebbe ottenere l'accesso?". Lo fa combinando prove rilevanti, segnali di rischio valutati e verificando il rispetto delle regole di policy. Questo porta l'utente a diversi esiti: superato, non superato o sottoposto a due diligence avanzata. La decisione si basa sul livello di rischio di frode emerso durante la sessione di onboarding.

La convalida dell'identità digitale è più specifica di un controllo di base. Risponde a una domanda chiara: "I dati e le prove identificative sono affidabili?". Dimostra integrità, coerenza e provenienza, quindi non si tratta solo di raccogliere dettagli identificativi. Al contrario, si rafforza la fiducia nei dati nel tempo e nelle diverse sessioni. Questo rende le decisioni successive più affidabili e più facili da difendere.

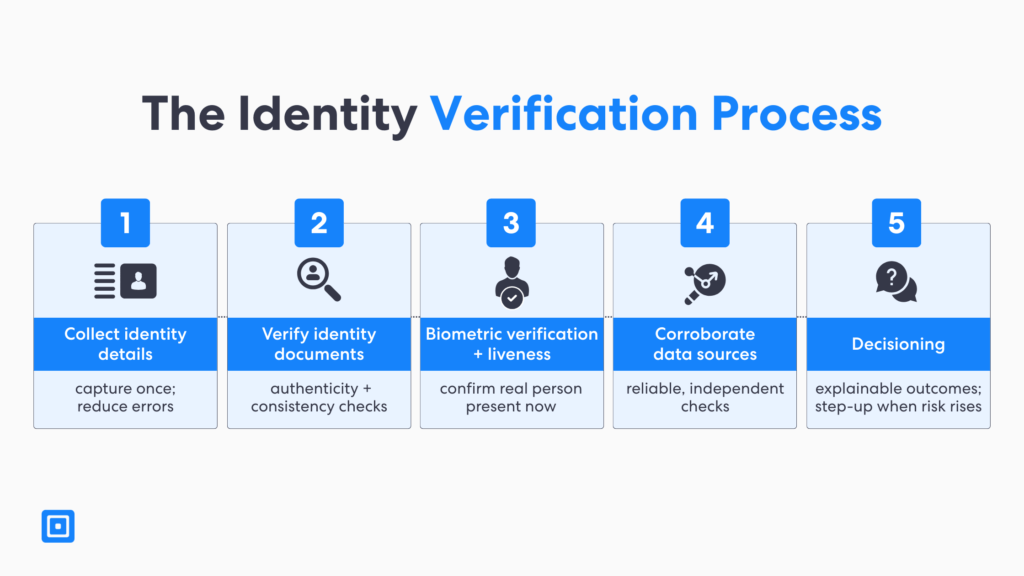

Il processo di verifica dell'identità con soluzioni di identità digitale

Il processo completo di verifica dell'identità prevede numerosi passaggi. Quando i team dichiarano di "verificare l'identità", i risultati possono variare notevolmente. Questo a meno che il processo di verifica dell'identità non sia chiaramente progettato. I sistemi di soluzioni di identità digitale di buona qualità definiscono il significato di verifica completa per ogni settore, servizio, canale e livello di rischio. Stabiliscono inoltre regole chiare su come gestire errori, nuovi tentativi ed eccezioni. Un processo graduale aiuta i team a mantenere la coerenza al variare del volume degli assegni e del livello di rischio di frode.

Per rendere tutto ciò pratico, le sezioni seguenti mostrano quanto sia completo verifica dell'identità digitale Possono essere erogati tramite processi automatizzati. Spiega inoltre in quali casi la verifica manuale dell'identità può ancora essere utilizzata come soluzione alternativa. Nella maggior parte dei casi, la verifica manuale dovrebbe essere limitata a casi limite e scenari ad alto rischio. L'obiettivo è garantire un'esperienza utente fluida, garantendo al contempo un'efficace protezione dalle frodi.

- Fase 1: raccogliere i dettagli dell'identità: Acquisire i dati identificativi principali (nome, data di nascita, indirizzo, recapiti) e tutti gli identificatori richiesti in base alla normativa e al rischio.

- Fase 2: Verifica dei documenti di identità: Verificare l'autenticità dei documenti e i segnali di validità (caratteristiche di sicurezza, coerenza dei dati) per ridurre il furto di identità e i controlli di "conoscenza" deboli.

- Fase 3: Verifica biometrica e rilevamento della vitalità: Utilizza il riconoscimento facciale e il rilevamento della vitalità per confermare che si tratta di una persona reale e proteggi i dati biometrici con un archivio sicuro.

- Fase 4: corroborare con fonti di dati affidabili: Verificare i dettagli dell'identità con fonti indipendenti (ad esempio, registri, registri interni, agenzie di credito, ove consentito) per aumentare la sicurezza.

- Fase 5: Decisione per la verifica completa: Produrre risultati spiegabili (superato, bocciato, migliorato) con regole coerenti allineate al rischio di frode e agli audit.

Rischio di frode con la verifica dell'identità digitale

In tutto questo blog, è chiaro che rischio di frode è legato alla verifica dell'identità digitale. Per illustrare come funziona il rischio di frode sotto pressione, è essenziale considerare l'esame di un modello di attacco comune. In genere, i truffatori iniziano con un flusso a basso attrito. Verificano se lo stesso dispositivo è stato precedentemente bloccato e poi riprovano con nuovi documenti di identità o identità sintetiche. Un altro metodo che possono provare è la rotazione di un numero di telefono o l'indirizzo email dell'utente per aggirare i controlli di rischio di base. Questo tipo di flusso di rischio può comportare tentativi rapidi e ripetuti che regole semplici potrebbero non rilevare.

Per questo motivo, le soluzioni di verifica dell'identità richiedono intelligenza artificiale e apprendimento automatico per individuare schemi sospetti nei tentativi di frode. Sono strumenti di verifica come questi che possono segnalare una velocità insolita dei controlli di identità, ripetuti errori di sessione o qualsiasi informazione di identità incoerente tra le sessioni. L'obiettivo finale è proteggere l'azienda e prevenire le frodi, non punire i clienti autentici. Quando i protocolli e i processi di identificazione sono ben ottimizzati, si riduce la verifica manuale e si favorisce un'esperienza complessiva del cliente più fluida.

Metodi tradizionali e verifica manuale

La verifica manuale e i metodi tradizionali, come le domande di sicurezza basate sulla conoscenza, sono stati concepiti per un'epoca diversa di protezione dai rischi. Oggi, la fuga di dati e l'automazione su larga scala facilitano il superamento dei controlli "what you know" da parte di aggressori e truffatori. Ciò è particolarmente vero quando il furto di identità è già avvenuto e i dati identificativi sono stati divulgati. Di conseguenza, questi approcci di verifica possono aumentare il rischio di frode senza migliorare la sicurezza complessiva.

Tuttavia, la verifica manuale dell'identità può comunque essere utile in rari casi limite. Il problema è che non è scalabile e spesso ha un impatto negativo sull'esperienza del cliente. Processi automatizzati Fornisce risultati coerenti, decisioni più rapide e audit trail più affidabili. Aiuta i team ad applicare lo stesso processo di verifica dell'identità su tutti i canali e servizi. La revisione manuale della verifica è preferibile riservarla a eccezioni strettamente definite e ad alto rischio.

Framework per soluzioni di identità digitale

Le soluzioni di identità digitale richiedono un framework solido. Per rendere operativa la convalida dell'identità digitale, è importante utilizzare un modello in quattro parti, senza aggiungere inutili attriti. Questo tipo di modello mantiene i team allineati su prodotto, conformità e sicurezza. Rende i risultati molto più facili da monitorare e migliorare.

- Convalidare: Verificare l'autenticità dei documenti, la manomissione e la coerenza dei dati per ridurre frodi evidenti e verifiche manuali.

- corroborare: Confermare i dettagli dell'identità utilizzando fonti di dati indipendenti (ad esempio, registri, registri interni, agenzie di credito ove consentito).

- Difendere: Utilizza segnali di rischio e analisi comportamentali per individuare identità sintetiche, nuovi tentativi e modelli sospetti con il minimo attrito.

- Decidere: Applicare regole di passaggio/aumento/rifiuto spiegabili e attivare MFA/2FA quando il rischio è più elevato.

Questo framework in quattro parti si adatta perfettamente anche alle diverse piattaforme di verifica dell'identità, separando la qualità delle prove dal processo decisionale finale. Ottimizza le prestazioni operative, tenendo conto dei requisiti normativi per mantenere intatta la gestione del rischio di frode.

Archiviazione sicura dei dati e privacy

Le soluzioni di identità digitale sono affidabili solo nella misura in cui gestiscono l'archiviazione dei dati e la privacy. Commissione federale per il commercio Le linee guida della FTC sottolineano l'importanza di proteggere i dati sensibili. L'esposizione può portare a maggiori frodi, furti di identità e danni alla fiducia a lungo termine nei confronti del marchio. Controlli rigorosi sulla sicurezza dell'archiviazione dei dati possono ridurre il rischio di abusi da parte di personale interno e di perdite accidentali di dati. Sono essenziali per proteggere sia i clienti che le organizzazioni.

In pratica, i processi di archiviazione sicura e privacy dei dati includono molteplici fattori. Riguardano la crittografia, l'accesso con privilegi, i limiti di conservazione e una gestione rigorosa dei fornitori. È fondamentale progettare flussi di lavoro che riducano al minimo la quantità di dati biometrici effettivamente conservati. Questo limita i potenziali danni in caso di violazioni dei dati. Audit e verifiche degli accessi regolari contribuiscono a mantenere i controlli efficaci nel tempo. Piani di emergenza chiari supportano inoltre una risposta rapida in caso di problemi.

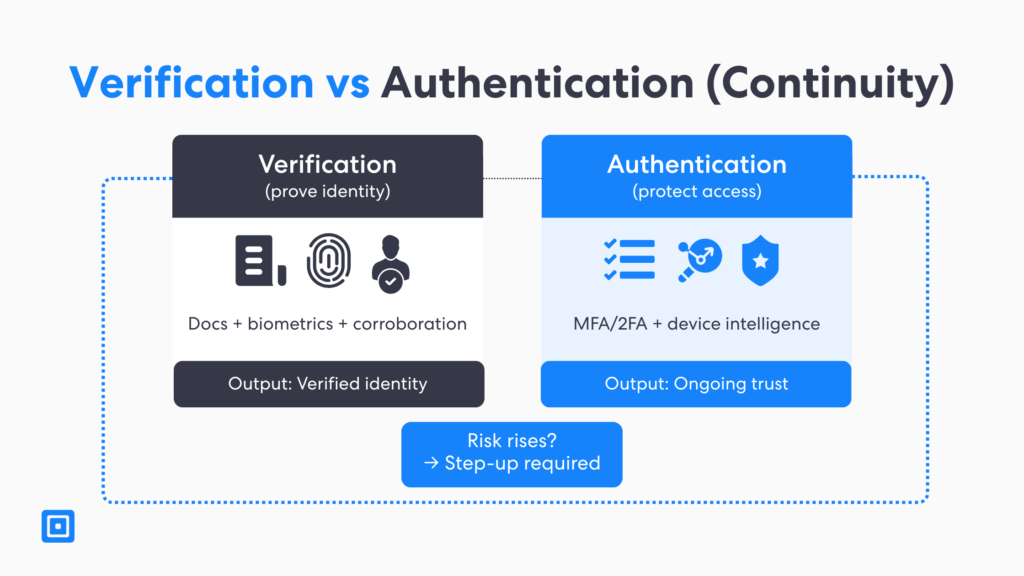

Autenticazione dopo la verifica: MFA, 2FA e continuità

L'autenticazione dimostra l'identità immediatamente dopo la verifica. Protegge l'accesso da quel momento in poi. Questo è fondamentale, soprattutto quando il rischio di frode si sposta dal percorso di onboarding al furto di account. L'autenticazione a più fattori e l'autenticazione a due fattori possono ridurre tale rischio. Questo tipo di approccio a più livelli aiuta a prevenire gli aggressori anche in caso di furto di informazioni o credenziali.

Immaginate un utente verificato che tenta improvvisamente di accedere a un account da un nuovo dispositivo mobile. Sono presenti anche modelli di accesso insoliti. Questo spingerà i team a intensificare i percorsi di verifica. Questo è un esempio perfetto di come l'intelligenza "stesso dispositivo" possa aiutare a verificare le identità. Qualsiasi autenticazione a fattori aggiuntivi contribuisce a bilanciare sicurezza e accesso con un'esperienza cliente molto più fluida.

Istituzioni finanziarie e settori regolamentati

È incredibilmente comune che le istituzioni finanziarie e altri settori regolamentati si trovino ad affrontare rigide Conosci il tuo cliente Norme (KYC). La qualità del processo di verifica dell'identità è sottoposta a un attento controllo. Regole chiare sulle prove accettate, sulle eccezioni applicabili e sulle modalità di monitoraggio sono necessarie per qualsiasi programma basato sul rischio. Sono inoltre necessari risultati coerenti su diversi canali e servizi online. Questa chiarezza contribuisce a ridurre gli errori e a migliorare la preparazione all'audit.

Il Task Force di azione finanziaria Il framework GAFI (FATF) è ampiamente citato. Collega la verifica dell'identità e le soluzioni di identità digitale al rischio e alla governance. Supporta un approccio organizzato alla scelta delle fonti di dati, all'impostazione di controlli appropriati e alla documentazione delle decisioni. I team che allineano policy, controlli e monitoraggio riducono il rischio complessivo di frode, mantenendo al contempo un'esperienza cliente solida. È inoltre più facile adattarsi ai cambiamenti delle minacce e delle normative nel tempo.

Caso di studio: implementazione della verifica dell'identità presso Companies House (Regno Unito, novembre 2025)

Il Regno Unito ha cercato di ridurre l'uso improprio delle registrazioni aziendali per scopi illegali rafforzando la garanzia dell'identità per coloro che creano, gestiscono, possiedono o controllano aziende. Ciò includeva la gestione dei rischi legati a frodi e manipolazione dell'identità e il miglioramento della fiducia nei registri aziendali.

La verifica dell'identità della Companies House è attiva per i direttori e le PSC

La Companies House ha confermato che gli obblighi legali per i direttori e le persone con controllo significativo (PSC) di verificare la propria identità entreranno in vigore il 18 novembre 2025, utilizzando canali tra cui gov.uk One Login e canali alternativi per coloro che ne hanno bisogno.

Risultati

Oltre 1 milione di persone hanno effettuato la verifica subito dopo il lancio volontario nell'aprile 2025, segnalando una forte adesione in vista delle modifiche obbligatorie.

In un secondo momento, più di 1,5 milioni di persone avevano effettuato la verifica da aprile 2025, a sostegno di un passaggio graduale verso una maggiore trasparenza e un minor abuso di identità.

Il percorso di verifica dell'ID tramite l'app gov.uk richiede in media meno di 2 minuti e 30 secondi per essere completato, contribuendo a una verifica scalabile senza grandi attriti.

Scelta di soluzioni di verifica dell'identità

È essenziale cercare un suite completa di prodotti di verifica dell'identità che supportano più tipi di prove e configurazioni di policy chiare. Idealmente, scegliere uno strumento personalizzabile con componenti di base in base alle proprie esigenze è la soluzione perfetta. Questo è molto meglio che imporre un flusso di lavoro standardizzato. Diventa notevolmente più facile scegliere controlli adatti a ciascun servizio e livelli di rischio distinti.

Altri fattori da considerare nella scelta di soluzioni di identità digitale sono l'archiviazione sicura dei dati, i percorsi di controllo e la spiegabilità. Piattaforme in grado di mostrare ai team perché è stata presa una decisione chiariscono come gestire la situazione. Diventa più facile difendersi dai requisiti normativi durante audit o verifiche di conformità. Ecco perché una reportistica chiara riduce qualsiasi ulteriore lavoro di verifica manuale e velocizza le indagini.

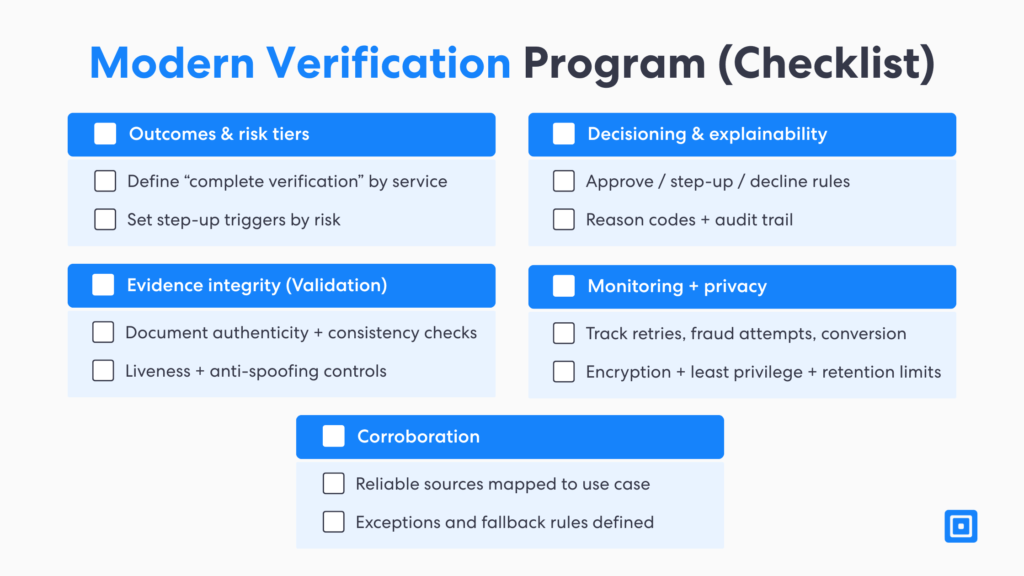

Cosa dovrebbero includere le verifiche complete dell'identità digitale

Come accennato in precedenza, le verifiche complete dell'identità digitale includono una combinazione di controlli di autenticità dei documenti, rilevamento della vitalità, conferma della fonte dei dati, e potenziare l'autenticazione in caso di rischio. Questi livelli aggiuntivi verificano le identità con maggiore sicurezza. Riducono inoltre la necessità di una verifica manuale dell'identità nei casi di routine. Il risultato è un processo di verifica dell'identità più coerente.

Altri prodotti includono il monitoraggio dei nuovi tentativi, dei tentativi di frode e delle prestazioni per segmento. Questa è un'ottima dimostrazione di come le aziende possano ottimizzare i propri processi automatizzati per ridurre i falsi scarti. Ciò mantiene una protezione efficace contro le frodi. false identità e qualsiasi modello di frode in evoluzione. Un monitoraggio aggiuntivo aiuta a individuare tempestivamente fonti di verifica dei dati deboli o eventuali percorsi utente non funzionanti.

Lista di controllo per l'implementazione di un programma di verifica

Una checklist di implementazione per qualsiasi programma di verifica inizia con la definizione dei risultati. Le organizzazioni devono determinare cosa si intende per "verifica completa". Successivamente, i team possono mappare i controlli per ogni fase, includendo documenti di identità, dati biometrici, intelligenza dei dispositivi, analisi comportamentale e qualsiasi tipo di autenticazione. Verificare in modo coerente su tutti i canali e le piattaforme digitali diventa più semplice. Inoltre, ruoli e responsabilità tra i vari team diventano più chiari che mai.

Cicli di feedback sono progettati per diventare più efficienti e migliorare nel tempo. Dopo incidenti gravi o cambiamenti nei modelli di attacco, è essenziale tenere traccia di eventuali rischi di frode, tassi di conversione, nuovi tentativi, motivi di eccezione e controlli di revisione. Le aziende possono garantire che i loro processi di verifica dell'identità siano allineati alla crescita aziendale e alle mutevoli aspettative dei clienti. Questo aiuta a ridurre eventuali falsi rifiuti senza indebolire seriamente la protezione dalle frodi.

Punti chiave

Le soluzioni di identità digitale funzionano meglio quando la convalida dell'identità digitale è un livello di integrità.

Un controllo dell'identità digitale dovrebbe essere chiaro, basato su policy e sui segnali di rischio.

L'archiviazione sicura dei dati e la privacy by design riducono i danni derivanti dalle violazioni dei dati.

I programmi più efficaci scalano i processi automatizzati e limitano la verifica manuale dell'identità a casi rari.

La verifica completa dell'identità digitale combina documenti, dati biometrici e fonti di dati.

Soluzioni di identità digitale di ComplyCube

Se il tuo obiettivo è verificare l'identità, ridurre il furto di identità e migliorare l'esperienza del cliente sulle piattaforme digitali, l'approccio più efficace è la convalida in primo luogo: dimostrare l'integrità dei dati di identità, corroborarli con fonti affidabili, difendersi da modelli di frode e decidere con una logica di policy chiara. ComplyCube aiuta le aziende a implementare soluzioni di identità digitale che supportano percorsi di verifica rapidi e sicuri, in modo da proteggere l'accesso, soddisfare i requisiti normativi e fidelizzare i clienti. Contatta il nostro team oggi stesso.

Domande frequenti

In che modo le soluzioni di identità digitale riducono le frodi senza rallentare l'onboarding online?

Le soluzioni di identità digitale combinano documenti di identità, verifica biometrica e fonti di dati affidabili per verificare rapidamente l'identità, mantenendo al contempo controlli rigorosi. Utilizzano segnali di rischio per applicare controlli più approfonditi solo quando necessario, in modo che i clienti autentici non siano costretti a subire pesanti ostacoli.

Cosa dovrebbe includere un solido processo di verifica dell'identità digitale dall'inizio alla fine?

Un solido processo di verifica dell'identità si articola in genere in cinque fasi: raccolta dei dati identificativi, verifica dei documenti di identità, esecuzione della verifica biometrica con rilevamento della vitalità, verifica con fonti di dati affidabili e applicazione di un processo decisionale comprensibile. Ogni fase dovrebbe prevedere regole chiare e risultati misurabili, in modo che la "verifica completa" sia coerente tra i servizi e i livelli di rischio.

Qual è la differenza pratica tra un controllo dell'identità digitale e una convalida dell'identità digitale?

Un controllo dell'identità digitale è il punto di decisione in tempo reale che determina se un utente può ottenere l'accesso, in base alle prove e al rischio di frode. La convalida dell'identità digitale è il livello di integrità più profondo che dimostra che i dati e le prove dell'identità sono affidabili, coerenti e difendibili in tutte le sessioni.

In che modo le aziende possono utilizzare i segnali di rischio e l'analisi comportamentale per individuare precocemente le identità sintetiche?

Segnali di rischio come tentativi rapidi, modelli di navigazione insoliti e dettagli di identità incoerenti possono indicare identità sintetiche o attacchi basati su script. L'analisi comportamentale e l'apprendimento automatico aiutano a rilevare questi modelli nei vari tentativi più rapidamente rispetto alla verifica manuale, soprattutto su larga scala.

In che modo ComplyCube può aiutare i team a implementare su larga scala soluzioni di identità digitale incentrate sulla convalida?

ComplyCube aiuta le aziende a implementare soluzioni di identità digitale con processi decisionali basati su policy, controlli rigorosi dei documenti di identità, verifica biometrica e verifica tramite fonti di dati affidabili. Un approccio basato sulla convalida migliora l'affidabilità dei dati di identità, riduce i falsi rifiuti e limita la verifica manuale alle eccezioni ad alto rischio.