Resumen: Las soluciones de identidad digital reducen el fraude y satisfacen las expectativas de los clientes de servicios en línea rápidos. Una verificación de identidad digital evalúa las señales de riesgo para verificar la identidad en tiempo real, mientras que la validación de identidad digital demuestra que los datos de identidad son confiables y consistentes. Juntos, respaldan una verificación integral de identidad digital que ayuda a las empresas a prevenir el fraude.

¿Qué son las soluciones de Identidad Digital?

Las soluciones de identidad digital son herramientas, flujos de trabajo y controles que ayudan a una organización a verificar la identidad de una persona en línea. De esta manera, los clientes reales pueden acceder a los servicios de forma segura. Combinan documentos, datos biométricos y revisiones con fuentes de datos para confirmar que una persona es quien dice ser.

Como resultado, estas soluciones convierten la identidad en un control claro y medible que respalda la toma de decisiones consistentes y la trazabilidad de los resultados. Un sólido proceso de verificación de identidad digital es vital en la prevención del fraude. Los métodos tradicionales actuales simplemente no pueden seguir el ritmo de la escala y la capacidad de automatización de los ataques en constante evolución.

Cómo funcionan las comprobaciones de identidad digital

En el mundo actual, el fraude se presenta mediante identidades falsas e información de identidad robada reutilizada. Lo hacen probando servicios con el mismo dispositivo, diferentes números de teléfono o una dirección de correo electrónico reutilizada. Se benefician de encontrar vulnerabilidades en el proceso de verificación para explotarlas y obtener ganancias. Esta amenaza de fraude solo genera una presión constante sobre los controles de los sistemas.

Las expectativas de los clientes también están aumentando. Los usuarios desean un proceso de incorporación rápido con captura de pantalla móvil. También esperan una mínima fricción de principio a fin. Las empresas deben prevenir el fraude y disuadir las actividades fraudulentas, a la vez que ayudan a una persona auténtica a demostrar fácilmente su legitimidad. Un equilibrio inadecuado puede aumentar el abandono o el riesgo.

Bloques centrales de la verificación de identidad digital

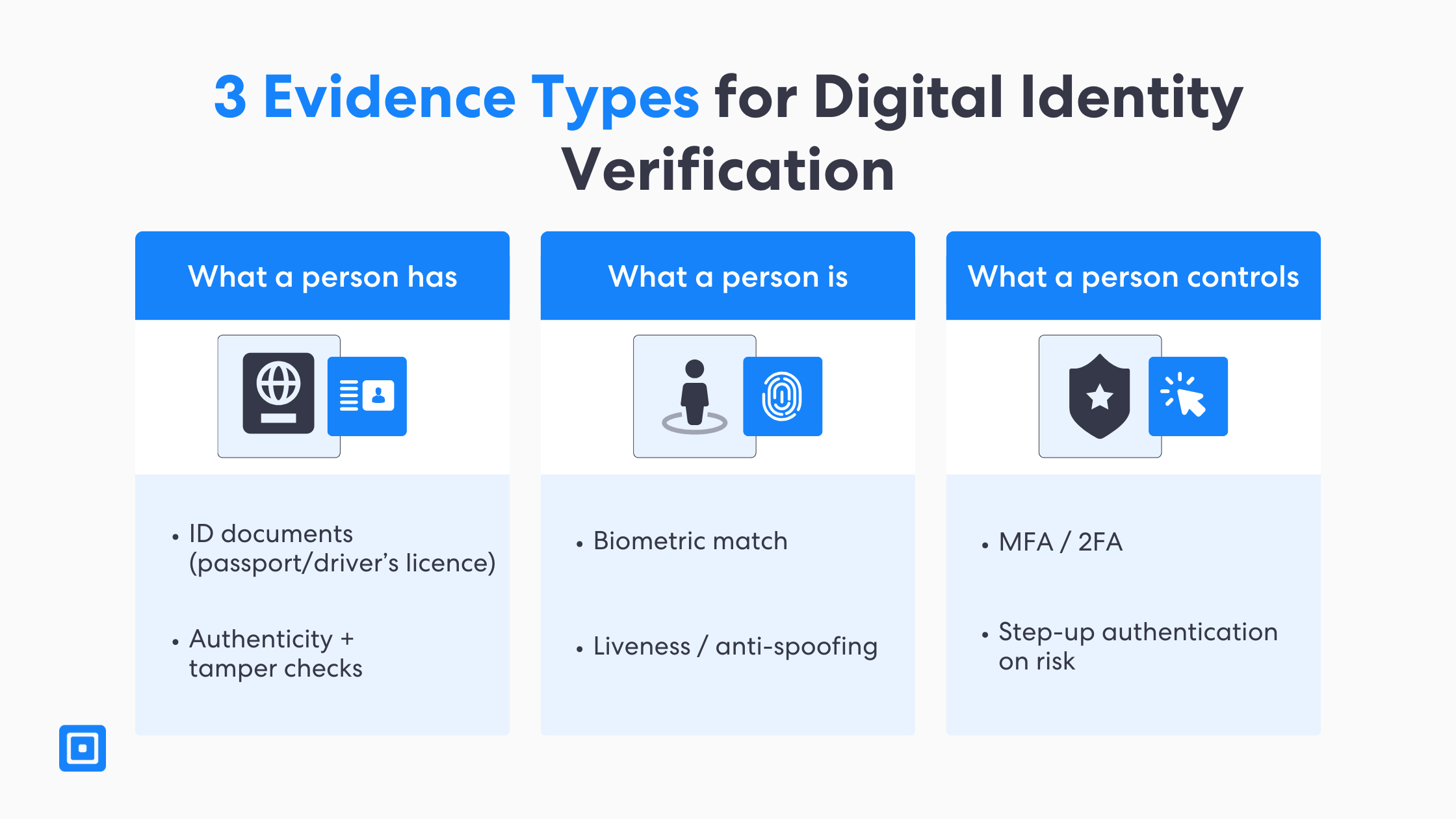

Existen tres tipos de evidencia en la verificación de identidad digital. La evidencia suele abarcar lo que una persona posee, lo que es y lo que controla. Los documentos se analizan para comprobar su autenticidad y detectar indicios de manipulación con el fin de prevenir el fraude. Biometría y detección de vida La autenticación multifactor se integra como los componentes principales. Estos elementos brindan protección contra el fraude sin obligar a los usuarios ni a los clientes a verificar manualmente su identidad. Puede obtener más información aquí: Qué buscar en un sistema de verificación de identidad biométrica

Las normas y directrices oficiales cada vez más definen esto como basado en el riesgo. Por ejemplo, Directrices de identidad digital del NIST Cubre los requisitos de verificación de identidad y autenticación que las organizaciones pueden usar para adecuar la seguridad al riesgo. Este enfoque ayuda a los equipos a aplicar verificaciones más rigurosas solo cuando el contexto y el riesgo de fraude lo justifican.

Evidencia en soluciones de identidad digital

La evidencia es el punto de partida para la mayoría de las soluciones de verificación de identidad digital. La mayoría de las plataformas parten de documentos de identidad, como pasaportes o licencias de conducir, y luego se centran en las pruebas. autenticidad del documento. Buscan evidencia mediante indicios de manipulación de datos y confirmando que los campos clave coincidan con los formatos correctos. Además, algunos flujos pueden incorporar reconocimiento facial con detección de vida para confirmar la autenticidad de los usuarios en ese momento.

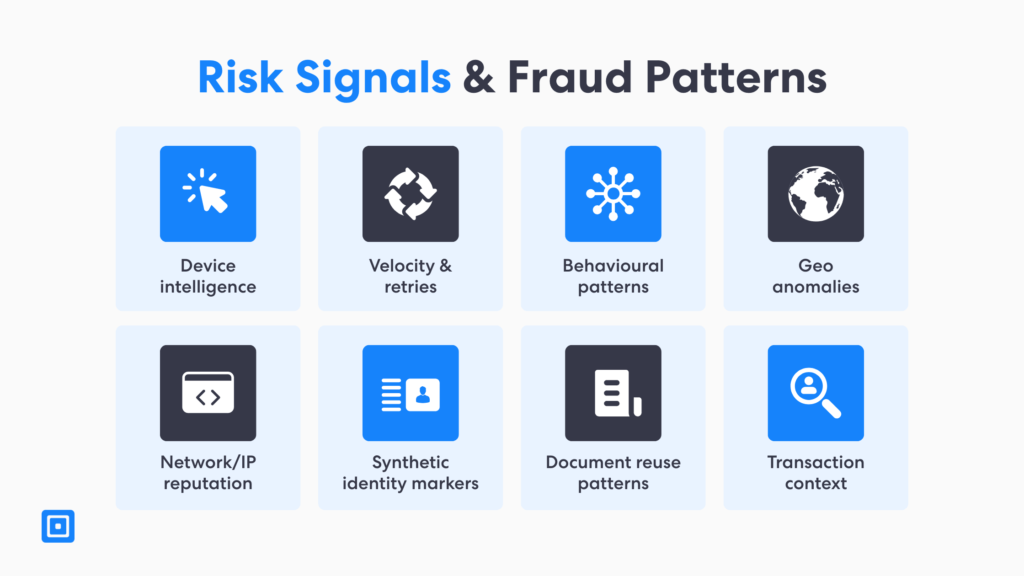

Finalmente, las plataformas de soluciones de identidad digital enriquecen las decisiones con datos más importantes y contextuales. Estos otros datos incluyen inteligencia del dispositivo Señales, comportamiento, geografía y transacciones. La implementación de procesos automatizados facilita la detección de patrones en múltiples intentos. Identificar un patrón de este tipo es mucho más rápido que con puntos de datos separados en la verificación manual. Además, mantiene los controles listos para auditoría mediante registros, reglas de entrada y códigos de motivo. Las decisiones ahora son más fáciles de revisar y mejorarán más rápidamente con el tiempo.

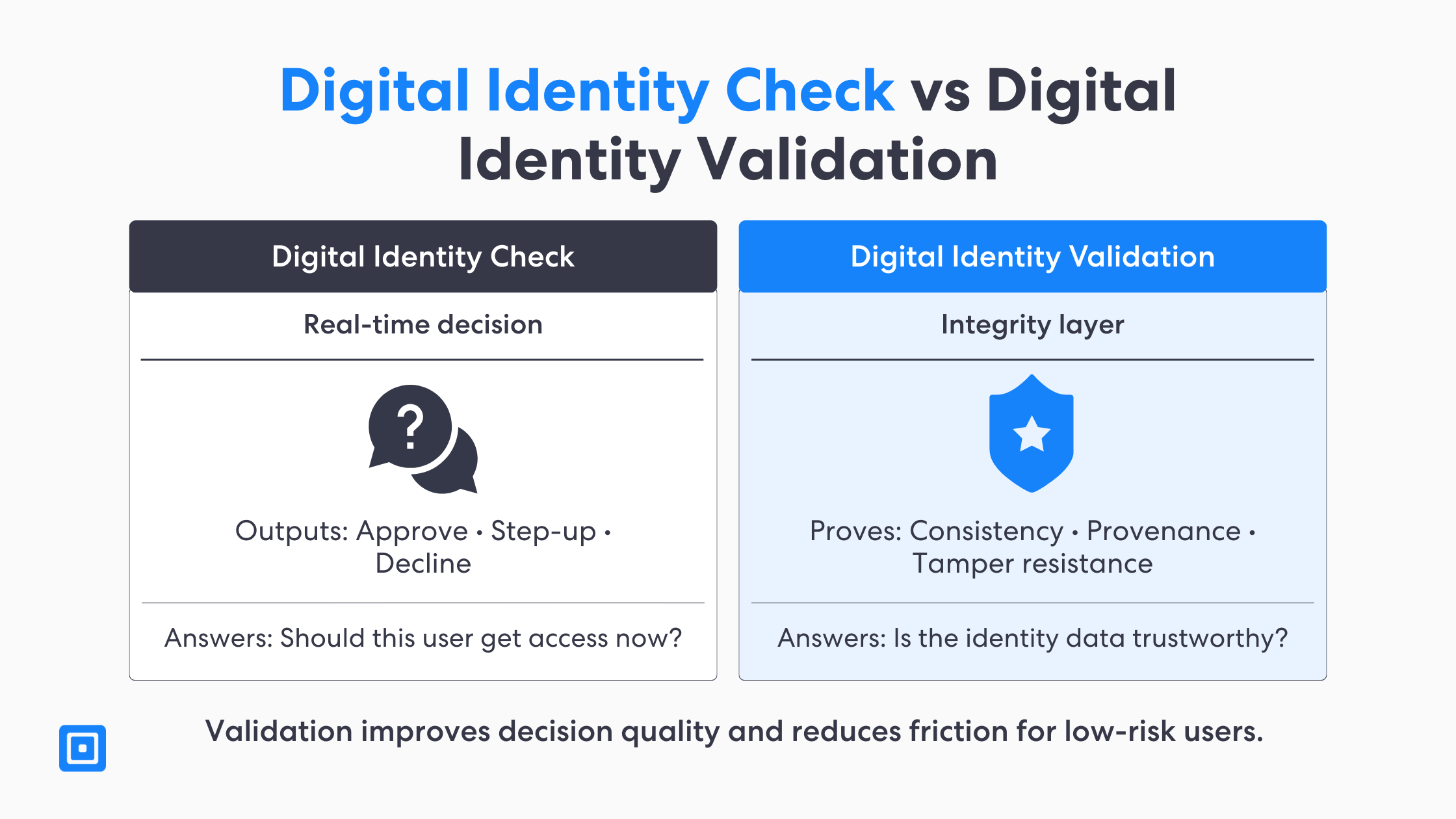

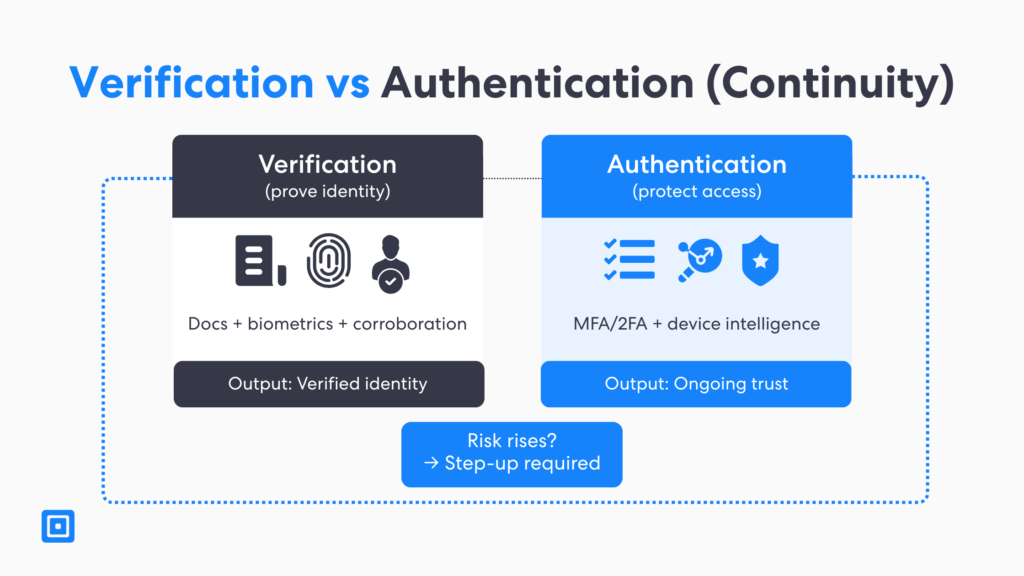

Verificación de identidad digital vs. Validación de identidad digital

Existen dos tipos de soluciones de identidad digital: la verificación de identidad digital y la solución de identidad digital. Una verificación de identidad digital refleja una decisión en tiempo real que responde a la pregunta "¿Debería un usuario obtener acceso?". Esto se logra combinando evidencia relevante, indicadores de riesgo evaluados y comprobando las normas de la política. Esto ofrece al usuario diferentes resultados: aprobar, suspender o pasar a una diligencia debida reforzada. La decisión se basa en el nivel de riesgo de fraude detectado en la sesión de incorporación.

La validación de identidad digital es más específica que una simple verificación. Responde a una pregunta clara: "¿Son fiables los datos y las pruebas de identidad?". Demuestra integridad, coherencia y procedencia, por lo que no se trata solo de recopilar datos de identidad. En cambio, se genera confianza en los datos a lo largo del tiempo y entre sesiones. Esto hace que las decisiones posteriores sean más fiables y fáciles de defender.

El proceso de verificación de identidad con soluciones de identidad digital

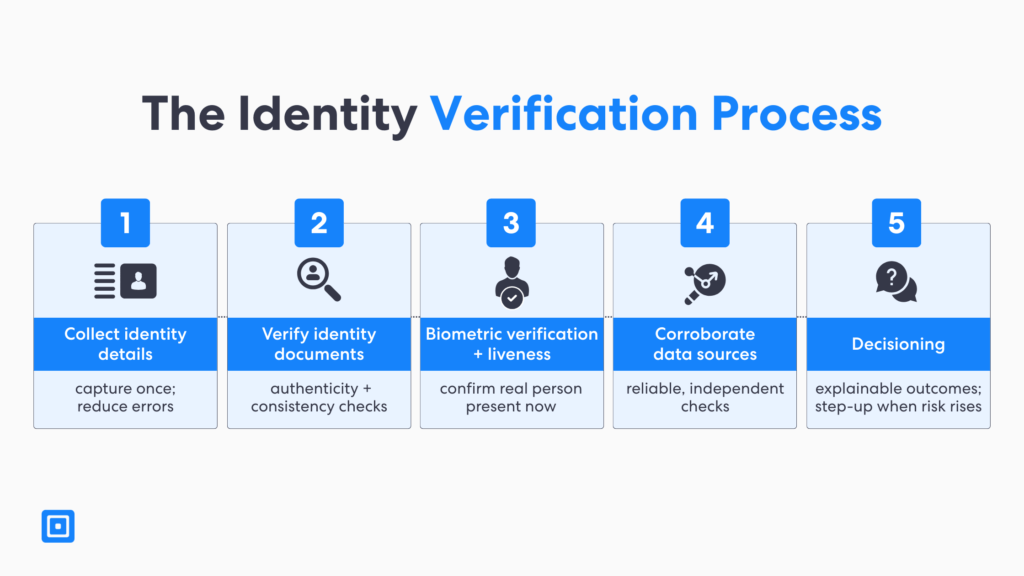

El proceso completo de verificación de identidad consta de varios pasos. Cuando los equipos afirman "verificar la identidad", los resultados pueden variar considerablemente, a menos que el proceso de verificación de identidad esté claramente diseñado. Los buenos sistemas de soluciones de identidad digital definen qué significa una verificación completa para cada industria, servicio, canal y nivel de riesgo. También establecen reglas claras sobre cómo gestionar errores, reintentos y excepciones. Un proceso paso a paso ayuda a los equipos a mantener la coherencia a medida que cambia el volumen de cheques y el nivel de riesgo de fraude.

Para que esto sea práctico, las secciones siguientes muestran cómo se explica de manera completa: verificación de identidad digital Se puede implementar mediante procesos automatizados. También explican dónde la verificación manual de identidad aún puede utilizarse como alternativa. En la mayoría de los casos, la verificación manual debe limitarse a casos excepcionales y escenarios de alto riesgo. El objetivo es garantizar una experiencia del cliente fluida y, al mismo tiempo, una sólida protección contra el fraude.

- Paso 1: Recopilar datos de identidad:Capturar datos de identidad básicos (nombre, fecha de nacimiento, dirección, detalles de contacto) y cualquier identificador requerido según la regulación y el riesgo.

- Paso 2: Verificar documentos de identidad:Verificar las señales de autenticidad y validez de los documentos (características de seguridad, consistencia de los datos) para reducir el robo de identidad y las comprobaciones de “conocimiento” débiles.

- Paso 3: Verificación biométrica y detección de vida:Utilice el reconocimiento facial y la detección de vida para confirmar una persona real y proteger los datos biométricos con almacenamiento seguro.

- Paso 4: Corroborar con fuentes de datos confiables:Compare los detalles de identidad con fuentes independientes (por ejemplo, registros, registros internos, agencias de crédito cuando esté permitido) para aumentar la confianza.

- Paso 5: Decisión para la verificación completa:Producir resultados explicables (aprobar, reprobar, avanzar) con reglas consistentes alineadas con el riesgo de fraude y las auditorías.

Riesgo de fraude con la verificación de identidad digital

A lo largo de este blog queda claro que riesgo de fraude Está vinculado a la verificación de identidad digital. Para ilustrar cómo funciona el riesgo de fraude bajo presión, es esencial considerar el examen de un patrón de ataque común. Normalmente, los estafadores comienzan con un flujo de baja fricción. Comprueban si el mismo dispositivo ha sido bloqueado previamente y luego vuelven a intentarlo con nuevos documentos de identidad o identidades sintéticas. Otro método que pueden probar es rotar un número de teléfono o la dirección de correo electrónico del usuario para eludir los controles básicos de riesgo. Este tipo de flujo de riesgo puede generar intentos rápidos y repetidos que las reglas simples pueden pasar por alto.

Debido a esto, las soluciones de verificación de identidad requieren inteligencia artificial y aprendizaje automático Para detectar patrones sospechosos en intentos de fraude. Herramientas de verificación como estas pueden detectar velocidades inusuales en las verificaciones de identidad, fallos repetidos en las sesiones o cualquier información de identidad inconsistente entre sesiones. El objetivo final es proteger la empresa y prevenir el fraude, no penalizar a los clientes genuinos. Cuando los protocolos y procesos de identificación están bien optimizados, se reduce la verificación manual y se facilita una experiencia general del cliente más fluida.

Métodos tradicionales y verificación manual

La verificación manual y los métodos tradicionales, como las preguntas de seguridad basadas en el conocimiento, se diseñaron para una era diferente de protección contra riesgos. Hoy en día, las filtraciones de datos y la automatización a gran escala facilitan que atacantes y estafadores superen las comprobaciones de "lo que se sabe". Esto es especialmente cierto cuando ya se ha producido un robo de identidad y se exponen los datos de identidad. En consecuencia, estos métodos de verificación pueden aumentar el riesgo de fraude sin mejorar la seguridad general.

Sin embargo, la verificación manual de identidad aún puede ser útil en casos excepcionales. El problema es que no es escalable y suele afectar negativamente la experiencia del cliente. Procesos automatizados Proporciona resultados consistentes, decisiones más rápidas y registros de auditoría más sólidos. Ayuda a los equipos a aplicar el mismo proceso de verificación de identidad en todos los canales y servicios. La revisión manual de la verificación se recomienda reservarla para excepciones de alto riesgo y muy definidas.

Marcos para soluciones de identidad digital

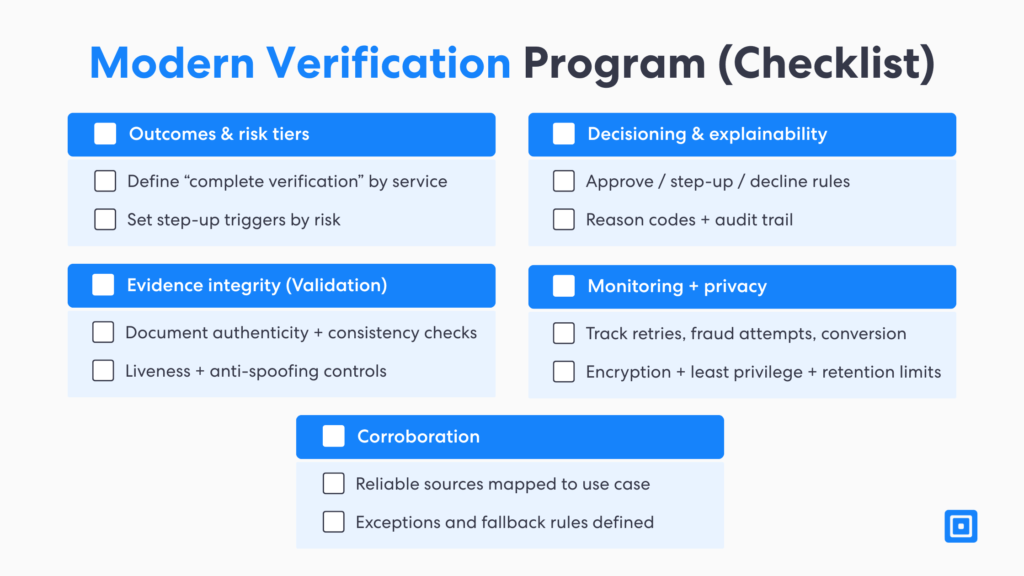

Las soluciones de identidad digital requieren una estructura sólida. Para implementar la validación de la identidad digital, es importante utilizar un modelo de cuatro partes sin añadir fricción innecesaria. Este tipo de modelo mantiene a los equipos alineados en cuanto a producto, cumplimiento normativo y seguridad. Facilita enormemente la monitorización y la mejora de los resultados.

- Validar:Verifique la autenticidad de los documentos, la manipulación y la consistencia de los datos para reducir el fraude obvio y la verificación manual.

- Corroborar:Confirmar los detalles de identidad utilizando fuentes de datos independientes (por ejemplo, registros, registros internos, agencias de crédito cuando esté permitido).

- Defender:Utilice señales de riesgo y análisis de comportamiento para detectar identidades sintéticas, reintentos y patrones sospechosos con una fricción mínima.

- Decidir:Aplique reglas explicables de aprobación, ascenso y rechazo y active MFA/2FA cuando el riesgo sea mayor.

Este marco de cuatro partes también se adapta claramente a las diferentes plataformas de verificación de identidad. Separa la calidad de la evidencia de la toma de decisiones final. Optimiza el rendimiento operativo, teniendo en cuenta los requisitos regulatorios, para mantener la gestión del riesgo de fraude intacta.

Almacenamiento seguro de datos y privacidad

Las soluciones de identidad digital son tan confiables como la forma en que gestionan el almacenamiento y la privacidad de sus datos. Comisión Federal de Comercio Las directrices de la Comisión Federal de Comercio (FTC) enfatizan la importancia de proteger los datos confidenciales. Su exposición puede provocar más fraudes, robo de identidad y dañar la confianza a largo plazo en la marca. Un control estricto del almacenamiento seguro de datos puede reducir el riesgo de uso indebido por parte de personas internas y fugas accidentales de datos. Es esencial para proteger tanto a los clientes como a las organizaciones.

En la práctica, los procesos de almacenamiento seguro y privacidad de datos incluyen múltiples factores. Estos abarcan el cifrado, el acceso con privilegios, los límites de retención y una gestión rigurosa de proveedores. Es fundamental diseñar flujos de trabajo que minimicen la cantidad de datos biométricos que se conservan. Esto limita el daño potencial en caso de vulneraciones de datos. Las auditorías y revisiones de acceso periódicas ayudan a mantener la eficacia de los controles a lo largo del tiempo. Unos planes de incidentes claros también facilitan una respuesta rápida cuando surgen problemas.

Autenticación después de la verificación: MFA, 2FA y continuidad

La autenticación prueba la identidad inmediatamente después de la verificación. Protege el acceso desde ese momento. Esto es crucial, especialmente cuando el riesgo de fraude se traslada del proceso de incorporación al robo de cuentas. La autenticación multifactor y la autenticación de dos factores pueden reducir ese riesgo. Este tipo de enfoque por capas ayuda a prevenir a los atacantes incluso si han robado información o credenciales.

Imagine que un usuario verificado intenta acceder repentinamente a una cuenta desde un nuevo dispositivo móvil. Además, se observan patrones de inicio de sesión inusuales. Esto impulsará a los equipos a optimizar las vías de verificación. Este es un ejemplo perfecto de cómo la inteligencia del "mismo dispositivo" puede ayudar a verificar identidades. Cualquier factor de autenticación adicional ayuda a equilibrar la seguridad y el acceso con una experiencia del cliente mucho más fluida.

Instituciones financieras y sectores regulados

Es increíblemente común que las instituciones financieras y otros sectores regulados se enfrenten a normas estrictas. Conozca a su cliente Normativa KYC. La calidad del proceso de verificación de identidad se supervisa rigurosamente. Es necesario contar con normas claras sobre la evidencia aceptada, las excepciones aplicables y el funcionamiento del monitoreo en cualquier programa basado en riesgos. También se requieren resultados consistentes en los distintos canales y servicios en línea. Esta claridad ayuda a reducir errores y a mejorar la preparación para auditorías.

El Grupo de Acción Financiera El marco del GAFI (Gafi) es ampliamente referenciado. Vincula la verificación de identidad y las soluciones de identidad digital con el riesgo y la gobernanza. Apoya un enfoque organizado para seleccionar fuentes de datos, establecer controles adecuados y documentar decisiones. Los equipos que alinean políticas, controles y monitoreo reducen el riesgo general de fraude, a la vez que mantienen una sólida experiencia del cliente. Además, facilita la adaptación cuando las amenazas y las regulaciones cambian con el tiempo.

Caso práctico: Implementación de la verificación de identidad de Companies House (Reino Unido, noviembre de 2025)

El Reino Unido buscó reducir el uso indebido de los registros empresariales con fines ilegales reforzando la verificación de la identidad de quienes crean, dirigen, poseen o controlan empresas. Esto incluyó abordar los riesgos asociados al fraude y la manipulación de la identidad, y mejorar la confianza en los registros corporativos.

La verificación de identidad de Companies House se activa para directores y PSC

Companies House confirmó que los requisitos legales para que los directores y las personas con control significativo (PSC) verifiquen sus identidades comenzarán el 18 de noviembre de 2025, utilizando vías que incluyen gov.uk One Login y canales alternativos para quienes los necesiten.

Resultados

Más de un millón de personas se verificaron anticipadamente después del lanzamiento voluntario en abril de 2025, lo que indica una fuerte aceptación antes de los cambios obligatorios.

En un hito posterior, más de 1,5 millones de personas se habían verificado desde abril de 2025, lo que respalda un cambio gradual hacia una mayor transparencia y un menor abuso de identidad.

La ruta de la aplicación de verificación de identidad de gov.uk tiene un promedio de menos de 2 minutos y 30 segundos para completarse, lo que ayuda a que la verificación se escale sin grandes fricciones.

Elección de soluciones de verificación de identidad

Es fundamental buscar una suite completa de productos de verificación de identidad que admiten múltiples tipos de evidencia y configuraciones de políticas claras. Idealmente, elegir una herramienta que se pueda personalizar con componentes básicos según sus necesidades es la mejor opción. Esto es mucho mejor que imponer un flujo de trabajo único. Resulta mucho más fácil elegir controles que funcionen para cada servicio y niveles de riesgo independientes.

Otros factores a considerar al elegir soluciones de identidad digital son el almacenamiento seguro de datos, los registros de auditoría y la explicabilidad. Las plataformas que muestran a los equipos el motivo de una decisión aclaran cómo gobernar. Facilita la defensa ante los requisitos regulatorios durante las auditorías o revisiones de cumplimiento. Por ello, la elaboración de informes claros reduce el trabajo de verificación manual adicional y agiliza las investigaciones.

Qué deben incluir las verificaciones integrales de identidad digital

Como se mencionó anteriormente, las verificaciones integrales de identidad digital incluyen una combinación de verificaciones de autenticidad de documentos, detección de vida, corroboración de la fuente de datos, y una autenticación reforzada cuando surge un riesgo. Estas capas adicionales verifican las identidades con mayor fiabilidad. También reducen la necesidad de verificación manual de identidad en casos rutinarios. El resultado es un proceso de verificación de identidad más consistente.

Otros productos incluyen la monitorización de reintentos, intentos de fraude y rendimiento por segmento. Este es un excelente ejemplo de cómo las empresas pueden optimizar sus procesos automatizados para reducir los falsos rechazos. Esto fortalece la protección contra el fraude. identidades falsas y cualquier patrón de fraude en evolución. Monitoreo adicional: inSyng le ayuda a detectar fuentes de verificación de datos débiles o cualquier experiencia de usuario interrumpida desde el principio.

Lista de verificación de implementación para un programa de verificación

Una lista de verificación para la implementación de cualquier programa de verificación comienza con la definición de los resultados. Las organizaciones deben determinar qué significa una "verificación completa". Posteriormente, los equipos pueden asignar controles a cada etapa, abarcando documentos de identidad, datos biométricos, inteligencia de dispositivos, análisis de comportamiento y cualquier autenticación. Verificar de forma consistente en todos los canales y plataformas digitales se vuelve más sencillo. Además, facilita la claridad de los roles y las responsabilidades entre los distintos equipos.

Bucles de retroalimentación Están diseñados para ser más eficientes y mejorar con el tiempo. Tras incidentes importantes o cambios en los patrones de ataque, es fundamental realizar un seguimiento del riesgo de fraude, las tasas de conversión, los reintentos, los motivos de excepción y los controles de revisión. Las empresas pueden garantizar que sus procesos de verificación de identidad se ajusten al crecimiento del negocio y a las cambiantes expectativas de los clientes. Esto ayuda a reducir los rechazos falsos sin debilitar gravemente la protección contra el fraude.

Conclusiones clave

Las soluciones de identidad digital funcionan mejor cuando la validación de la identidad digital es una capa de integridad.

Una verificación de identidad digital debe ser clara, basada en políticas y señales de riesgo.

El almacenamiento seguro de datos y la privacidad por diseño reducen el daño causado por violaciones de datos.

Los programas sólidos escalan los procesos automatizados y limitan la verificación manual de identidad a casos excepcionales.

La verificación integral de la identidad digital combina documentos, datos biométricos y fuentes de datos.

Soluciones de identidad digital de ComplyCube

Si su objetivo es verificar la identidad, reducir el robo de identidad y mejorar la experiencia del cliente en las plataformas digitales, el enfoque más sólido es priorizar la validación: comprobar la integridad de los datos de identidad, corroborarlos con fuentes fiables, defenderse de los patrones de fraude y tomar decisiones con una lógica política clara. ComplyCube ayuda a las empresas a implementar soluciones de identidad digital que facilitan procesos de verificación rápidos y seguros para proteger el acceso, cumplir los requisitos normativos y mantener a los clientes genuinos activos. Conéctese con nuestro equipo hoy.

Preguntas frecuentes

¿Cómo reducen las soluciones de identidad digital el fraude sin ralentizar la incorporación en línea?

Las soluciones de identidad digital combinan documentos de identidad, verificación biométrica y fuentes de datos confiables para verificar la identidad rápidamente y mantener controles rigurosos. Utilizan señales de riesgo para aplicar verificaciones adicionales solo cuando es necesario, evitando así que los clientes genuinos se vean obligados a soportar grandes dificultades.

¿Qué debe incluir un proceso sólido de verificación de identidad digital de principio a fin?

Un proceso sólido de verificación de identidad suele seguir cinco pasos: recopilar datos de identidad, verificar documentos de identidad, ejecutar la verificación biométrica con detección de vida, corroborar con fuentes de datos fiables y aplicar un sistema de toma de decisiones explicable. Cada etapa debe contar con reglas claras y resultados mensurables, de modo que la verificación completa sea uniforme en todos los servicios y niveles de riesgo.

¿Cuál es la diferencia práctica entre una verificación de identidad digital y una validación de identidad digital?

Una verificación de identidad digital es el punto de decisión en tiempo real que determina si un usuario debe obtener acceso, basándose en la evidencia y el riesgo de fraude. La validación de identidad digital es la capa de integridad más profunda que demuestra que los datos y la evidencia de identidad son confiables, consistentes y defendibles en todas las sesiones.

¿Cómo pueden las empresas utilizar señales de riesgo y análisis de comportamiento para detectar identidades sintéticas de forma temprana?

Señales de riesgo como reintentos rápidos, patrones de navegación inusuales y detalles de identidad inconsistentes pueden indicar identidades sintéticas o ataques con scripts. El análisis de comportamiento y el aprendizaje automático ayudan a detectar estos patrones en todos los intentos con mayor rapidez que la verificación manual, especialmente a gran escala.

¿Cómo puede ComplyCube ayudar a los equipos a implementar soluciones de identidad digital que prioricen la validación a gran escala?

ComplyCube ayuda a las empresas a implementar soluciones de identidad digital con toma de decisiones basada en políticas, sólidas comprobaciones de documentos de identidad, verificación biométrica y corroboración en fuentes de datos confiables. Un enfoque centrado en la validación mejora la confianza en los datos de identidad, reduce los rechazos falsos y limita la verificación manual a excepciones de alto riesgo.