TL;DR : Les contrôles biométriques sont essentiels pour vérification d'identité sécurisée. Cet article explique comment la biométrie active nécessite une interaction de l'utilisateur, comment biométrie passive travailler en arrière-plan et comment la combinaison des deux réduit la fraude, garantit la conformité et améliore l'expérience utilisateur.

Quelle est l'importance des contrôles biométriques ?

Les vérifications biométriques sont désormais essentielles à la vérification de l'identité numérique. Avec la multiplication des services en ligne, les entreprises doivent confirmer l'identité de leurs utilisateurs. Cela permet de lutter contre la fraude et de respecter des règles strictes, telles que la connaissance du client (KYC) et la diligence raisonnable à l'égard de la clientèle (CDD).

La pandémie de COVID-19 a accéléré le passage aux services à distance. Les contrôles d'identité en personne sont devenus plus difficiles, voire impossibles. Les fraudeurs en ont profité. Ils ont commencé à utiliser des cartes d'identité volées, de fausses vidéos et des deepfakes pour tromper les systèmes.

Pour lutter contre ce phénomène, les entreprises se tournent vers des outils plus performants. Companies House s'attend à ce que… 6 à 7 millions de personnes La vérification d'identité sera obligatoire d'ici mi-novembre 2026. Cela témoigne de la croissance rapide de la demande en matière de sécurité numérique. Par ailleurs, l'Institut de biométrie souligne la nécessité d'utiliser ces outils de manière à protéger la vie privée et à gagner la confiance des utilisateurs.

L'un des outils les plus efficaces aujourd'hui est la détection d'activité. Elle permet de confirmer que l'utilisateur est bien une personne réelle. Les entreprises ont le choix entre deux principaux types de vérification d'activité : active et passive. Ces méthodes renforcent la confiance, réduisent la fraude et contribuent à répondre aux exigences de conformité mondiales.

Les contrôles biométriques expliqués : ce qu'ils sont et comment ils fonctionnent

Les contrôles biométriques utilisent des caractéristiques physiques ou comportementales uniques pour confirmer l'identité d'une personne. Ces caractéristiques, telles que le visage, les empreintes digitales ou la voix, sont difficiles à falsifier ou à reproduire. De ce fait, la biométrie constitue un niveau de sécurité fiable pour la vérification d'identité et le contrôle d'accès.

Trois termes clés apparaissent souvent dans la vérification biométrique :

Vérification biométrique fait correspondre les données biométriques d'une personne à un modèle stocké pour confirmer qui elle est.

Authentification biométrique utilise cette correspondance pour accorder l'accès à un service, un système ou un appareil.

Détection de vivacité confirme que l'entrée biométrique provient d'une personne réelle et vivante, et non d'une parodie telle qu'une photo, une vidéo ou un masque.

Les technologies biométriques sont désormais largement utilisées dans les secteurs bancaire, des télécommunications, de la santé et de l'administration publique. Les utilisateurs déverrouillent leur téléphone grâce à la reconnaissance faciale, accèdent aux applications bancaires grâce à leurs empreintes digitales ou franchissent les portes d'embarquement grâce à la reconnaissance faciale, pour ne citer que quelques exemples.

De manière générale, les contrôles biométriques se divisent en deux catégories :

- Biométrie active demander aux utilisateurs de faire quelque chose comme cligner des yeux, sourire ou appuyer un doigt sur un scanner, de manière visible et intentionnelle.

- Biométrie passive Ils fonctionnent silencieusement en arrière-plan. Ils analysent les expressions faciales ou le comportement de l'utilisateur sans solliciter son intervention, ce qui les rend idéaux pour une intégration et une authentification simplifiées.

Les deux types de données biométriques sont efficaces, selon la situation. La biométrie active est utilisée dans les flux à haut risque ou à haute sécurité. Les méthodes passives offrent une expérience utilisateur optimale et permettent de détecter les fraudes en temps réel, sans interruption. Pour en savoir plus, cliquez ici : « Détection de deepfakes pour la menace médiatique moderne ».

Que sont les contrôles de vivacité ?

Les contrôles d'identité vérifient que les données biométriques, comme un visage ou une empreinte digitale, proviennent d'une personne réelle et physiquement présente. En analysant le mouvement, la profondeur et la texture, ils bloquent les tentatives d'usurpation d'identité par photos, vidéos ou deepfakes. La détection d'identité empêche l'usurpation d'identité, favorise la conformité et renforce la confiance dans l'intégration et l'authentification numériques.

Il existe deux principaux types de détection de vivacité :

- Contrôles de vivacité actifs Demander à l'utilisateur d'effectuer une tâche. Cela peut inclure cligner des yeux, sourire, tourner la tête ou suivre une invite à l'écran.

- Contrôles de vivacité passifs ne nécessitent aucune action de l'utilisateur. Le système fonctionne en arrière-plan et recherche des signes subtils de vie, tels que la profondeur, le mouvement et la texture de la peau.

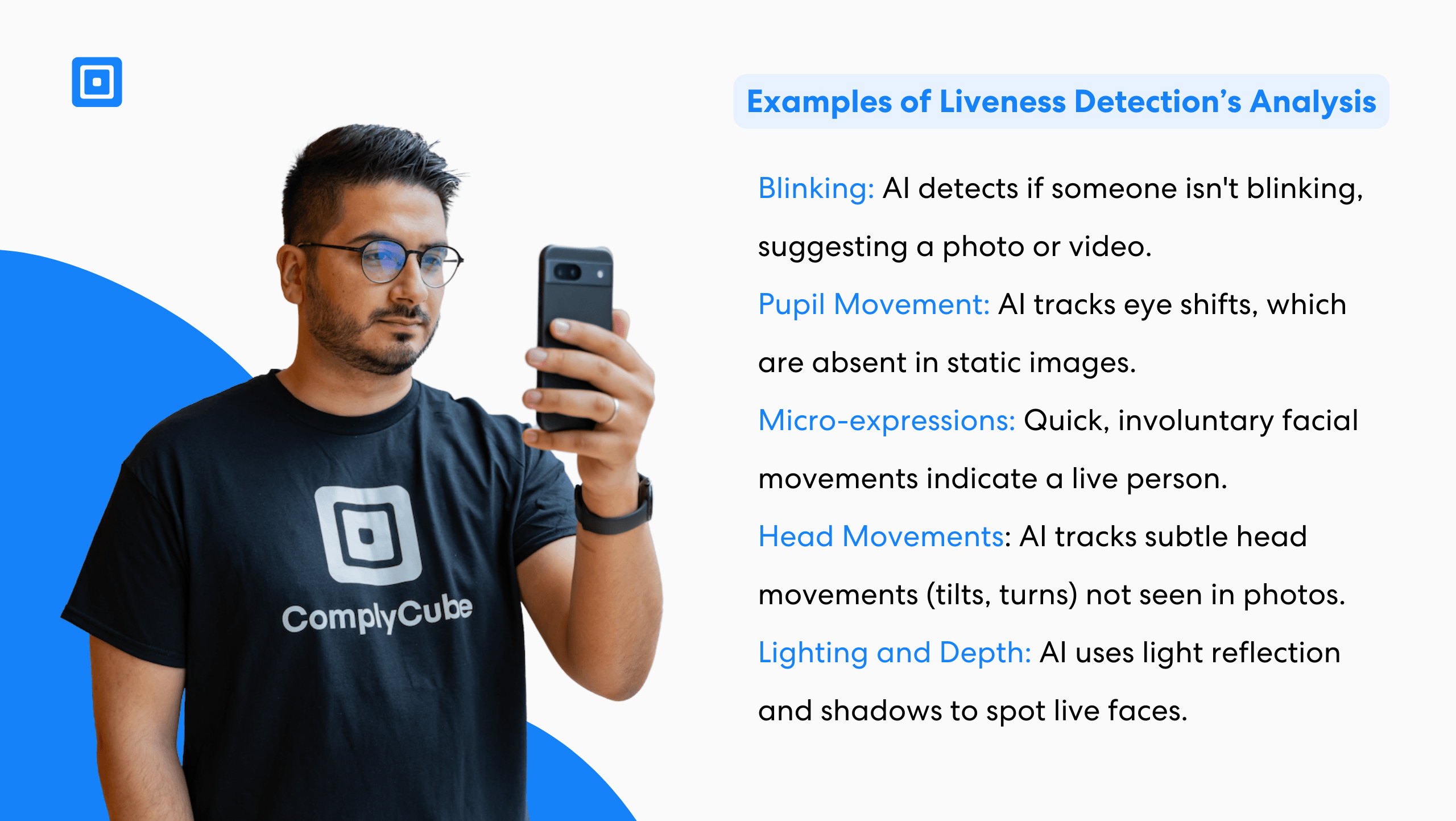

Sans détection du vivant, même des correspondances biométriques précises peuvent être falsifiées par des données falsifiées ou volées. Ces vérifications réduisent ce risque en confirmant que les données saisies sont réelles et non générées artificiellement. De nombreux systèmes utilisent désormais l'intelligence artificielle (IA) et l'apprentissage automatique (AA) pour évaluer les mouvements du visage, la texture de la peau et l'éclairage. Certains prennent également en compte des indices comportementaux, comme la façon dont la personne tient son appareil.

La détection de vivacité peut rapidement identifier les anomalies dans la texture de la peau, l'éclairage, etc., dissuadant ainsi efficacement les fraudeurs.

Harry Varatharasan, Le directeur des produits chez ComplyCube explique : “ La détection de présence est essentielle à la prévention de la fraude, car les processus de reconnaissance faciale sont souvent perturbés par des données non authentiques, comme les deepfakes. La détection de présence permet d’identifier rapidement les différences de texture de la peau, d’éclairage, etc., et de dissuader efficacement les fraudeurs. ”

Les deux méthodes visent à prévenir l'usurpation d'identité. Les contrôles actifs sont souvent utilisés dans les parcours utilisateurs à haut risque où un niveau de sécurité élevé est requis. Les contrôles passifs sont idéaux pour les parcours utilisateurs qui doivent rester rapides, fluides et sans à-coups. Pour en savoir plus sur la manière dont la détection de présence renforce la sécurité biométrique, cliquez ici : « Logiciel de détection du vivant pour la confiance numérique ».

Biométrie active : vérifications d'identité guidées par l'utilisateur

La biométrie active demande aux utilisateurs d'effectuer une action spécifique pour prouver leur authenticité. Cette action confirme que les données biométriques, comme un visage ou une empreinte digitale, proviennent d'une personne réelle et non d'une image statique ou d'un enregistrement. Ces vérifications sont souvent utilisées lors de l'intégration, de la récupération de compte, des connexions sécurisées et des transactions de grande valeur.

L'interaction directe avec l'utilisateur rend les méthodes actives plus résistantes à l'usurpation d'identité. Elles sont particulièrement utiles dans les situations à haut risque où un niveau élevé de garantie d'identité est requis. Voici quelques exemples de vérifications biométriques actives :

Cligner des yeux ou sourire à la caméra

Tourner la tête à gauche ou à droite

Suivre un point animé sur l'écran avec les yeux

Placer un doigt sur un scanner

Prononcer une courte phrase pour la reconnaissance vocale

Ces actions aident les systèmes à détecter des signes de vie et à confirmer que l'utilisateur est bien celui qu'il prétend être. La biométrie active est souvent utilisée en complément de la reconnaissance faciale ou de la comparaison d'empreintes digitales. Par exemple, une application bancaire peut demander à l'utilisateur de sourire après avoir scanné son visage pour s'assurer que l'image n'est pas une photo ou une vidéo.

Si ces contrôles améliorent la sécurité, ils peuvent également engendrer des frictions. Les utilisateurs doivent effectuer une tâche, ce qui peut entraîner des abandons dans des situations à faible risque. Cependant, de nombreux utilisateurs acceptent cette étape supplémentaire lorsqu'elle renforce la confiance et la protection.

Les systèmes peuvent être conçus pour n'utiliser des contrôles d'activité actifs qu'en cas de signal de risque, comme une connexion depuis un nouvel appareil ou un nouvel emplacement. Cette approche permet d'allier sécurité renforcée et expérience utilisateur fluide et intuitive.

Biométrie passive : sans friction et sécurisée

La biométrie passive confirme l'identité d'un utilisateur en observant ses caractéristiques physiques et comportementales. Ces systèmes fonctionnent en arrière-plan et ne demandent aucune action à l'utilisateur. Ils utilisent l'intelligence artificielle pour détecter les signes naturels indiquant la présence d'une personne réelle.

Les systèmes passifs vérifient des éléments tels que la profondeur du visage, la texture de la peau, les mouvements et la façon dont la personne utilise son appareil. Ils sont donc utiles pour l'intégration mobile, les connexions et renforcent la sécurité lors d'une session. Contrairement à la biométrie active, les vérifications passives ne nécessitent aucune action. Elles recherchent plutôt des signaux naturels tels que le clignement des yeux, les mouvements de la tête, les légers changements du visage, le style de frappe ou la façon dont l'appareil est tenu.

Ces signaux sont difficiles à falsifier. Les deepfakes et les images imprimées ne parviennent généralement pas à reproduire les minuscules détails en temps réel que les systèmes passifs surveillent. Ces systèmes détectent également des problèmes de lumière, de profondeur ou de mouvement qui n'apparaîtraient pas chez une personne réelle.

Étude de cas : Challenger Bank réduit les abandons grâce à la biométrie passive

Une importante banque challenger européenne perdait près de 1 utilisateur sur 3 lors de la vérification d'identité par vidéo, en raison des frictions liées aux contrôles d'activité. Après le passage à Détection passive de vie de ComplyCube, la banque a réalisé :

- 42% boost en conversion tarifs

- réduction de 30 secondes dans le temps d'intégration

- Moins de tentatives de fraude tout en restant pleinement EBA AML conforme

Pour les entreprises, la biométrie passive offre une sécurité renforcée sans ralentir les utilisateurs. Elle contribue à réduire les abandons, à améliorer la satisfaction et à répondre aux exigences de conformité. Associée à des outils tels que la vérification des appareils ou de la localisation, elle permet de détecter les risques en amont sans interrompre les utilisateurs de confiance.

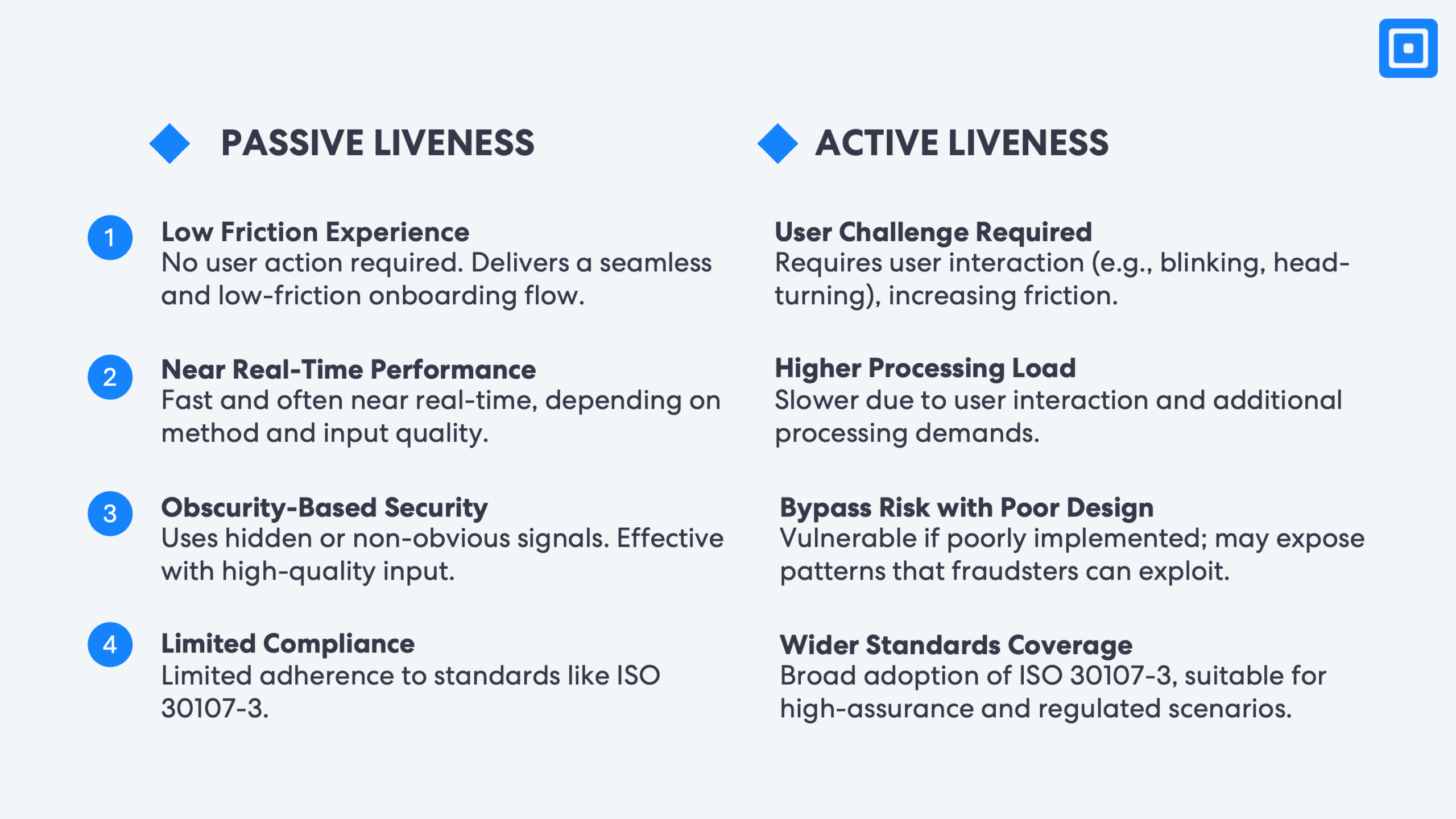

Contrôles biométriques actifs et passifs : une comparaison directe

Les contrôles biométriques actifs et passifs permettent de confirmer la présence et l'authenticité d'un utilisateur. Bien qu'ils poursuivent le même objectif, leur approche, l'expérience utilisateur et la résistance à la fraude diffèrent. Le choix de la méthode de détection de présence la plus appropriée dépend du niveau d'assurance requis, de la tolérance au risque de l'entreprise et du niveau de friction acceptable pour l'utilisateur. L'image ci-dessous illustre les principales différences entre la détection de présence passive et active.

Certaines organisations déploient les deux méthodes en fonction du niveau de risque. La plateforme applicative peut utiliser des contrôles passifs par défaut et passer à la biométrie active lorsque des signaux de risque ou des anomalies sont détectés. Cette approche multicouche permet d'équilibrer sécurité, conformité et expérience utilisateur.

Les deux types de contrôles de présence aident les organisations à détecter et à stopper les activités frauduleuses en garantissant l'intégrité des données biométriques. Aucune méthode n'est universellement supérieure à l'autre. En effet, chacune offre une protection contre la fraude adaptée aux besoins spécifiques et au seuil de risque de l'organisation.

La biométrie passive, en particulier, peut considérablement améliorer les processus de vérification d'identité en introduisant des protections avancées et fluides. Ces solutions améliorent la conformité, renforcent la sécurité et, in fine, renforcent la confiance des utilisateurs tout en simplifiant l'expérience de vérification pour les clients comme pour les entreprises.

Sécurité multifactorielle avec contrôles biométriques

L'authentification multifacteur (AMF) protège les systèmes en demandant aux utilisateurs de prouver leur identité de plusieurs manières. Les vérifications biométriques renforcent l'AMF en ajoutant une caractéristique unique, comme un motif facial ou une méthode de frappe, difficile à falsifier ou à voler. Il existe trois principaux types d'authentification :

Connaissance: Ce que l'utilisateur sait, comme un mot de passe ou un code PIN

Possession: Ce que possède l'utilisateur, comme un téléphone ou un jeton de sécurité

Inhérence: Qui est l'utilisateur, comme son visage, son empreinte digitale ou sa voix

La biométrie appartient au troisième groupe. Elle est toujours présente chez l'utilisateur et difficile à copier. Elle constitue donc un atout majeur dans toute configuration d'authentification multifacteur (AMF). L'AMF biométrique réduit le risque de piratage de compte, contribue au respect des règles de conformité et renforce la confiance des utilisateurs.

L'utilisation conjointe des données biométriques actives et passives améliore la flexibilité. Une plateforme peut ainsi recourir à des contrôles passifs pour les connexions classiques et passer à des contrôles actifs en cas d'activité suspecte. Cela permet de lutter contre la fraude sans pénaliser les utilisateurs de confiance.

Expérience utilisateur : équilibre entre sécurité et simplicité

Les contrôles biométriques doivent offrir une sécurité renforcée sans compliquer le parcours utilisateur. Une expérience fluide contribue à instaurer la confiance, à réduire les abandons et à améliorer les taux de conversion, notamment lors de l'intégration.

La biométrie active renforce la sécurité, mais exige une intervention de l'utilisateur. Bien que ces étapes soient simples, elles peuvent être chronophages et fastidieuses. Dans certains cas, cela peut engendrer de la frustration ou inciter les utilisateurs à abandonner le processus. À l'inverse, la biométrie passive offre une solution plus fluide. Ces contrôles s'effectuent discrètement en arrière-plan. De ce fait, les méthodes passives sont parfaitement adaptées aux applications mobiles, à la réactivation des comptes utilisateurs et aux actions à faible risque.

Les organisations peuvent utiliser les deux types de contrôles en s'adaptant au contexte. Par exemple, des contrôles passifs peuvent être exécutés par défaut pour garantir une expérience fluide. Si le système détecte un risque, comme un changement d'appareil ou un comportement suspect, il peut déclencher un contrôle actif pour plus de certitude.

Cette approche adaptative permet d'atteindre les objectifs de sécurité sans ralentir l'utilisateur. Elle répond également aux exigences réglementaires en matière d'authentification basée sur les risques. Pour en savoir plus, cliquez ici : “ “Qu'est-ce qu'une approche basée sur les risques (RBA) ?” Lorsqu’elles sont correctement mises en œuvre, les vérifications biométriques protègent les utilisateurs et les systèmes tout en rendant le parcours rapide et intuitif. ».

Points clés à retenir

- Vérification biométrique utilise des traits physiques ou comportementaux pour confirmer l'identité d'un utilisateur

- Détection de vivacité garantit que l'entrée biométrique provient d'une personne réelle et vivante

- Biométrie active inviter l'utilisateur à effectuer une tâche, comme cligner des yeux ou tourner la tête

- Biométrie passive s'exécute en arrière-plan, analysant les traits naturels sans intervention de l'utilisateur

- Combiner les deux Les méthodes prennent en charge l'authentification adaptative basée sur les risques et la prévention de la fraude

Faire le bon choix pour votre entreprise

Les contrôles biométriques actifs et passifs permettent de vérifier l'identité et de prévenir la fraude. Chaque méthode a ses avantages, selon que votre objectif est de réduire les frictions ou de répondre à des exigences strictes de sécurité et de conformité.

Biométrie active Offrent un meilleur contrôle et une meilleure garantie d'identité. Ils sont particulièrement adaptés aux situations à haut risque telles que l'intégration numérique, les vérifications KYC (Know Your Customer) à distance ou les transactions financières.

Biométrie passive Fonctionnent en arrière-plan sans interrompre l'utilisateur. Ils sont idéaux pour les connexions mobiles, les sessions récurrentes et la détection des fraudes en temps réel. Ces contrôles offrent une expérience utilisateur fluide et sans friction.

Le choix entre les méthodes actives et passives doit être adapté à votre tolérance au risque. La meilleure solution est celle qui répond aux attentes de vos clients et au contexte réglementaire. De nombreuses organisations combinent les deux méthodes afin de mettre en place un système flexible qui s'adapte aux différents niveaux de risque et au contexte.

Choisissez l'approche qui répond à vos besoins de vérification tout en garantissant un parcours utilisateur sécurisé et fluide. Pour en savoir plus sur la mise en œuvre de contrôles biométriques actifs ou passifs dans votre entreprise, contactez notre équipe d'experts en conformité dès aujourd'hui. Ces vérifications sont de plus en plus souvent exigées pour garantir la sécurité et la continuité des processus d'intégration à distance dans les secteurs juridique, financier et de l'immigration.

Questions fréquemment posées

Qu'est-ce qu'un contrôle biométrique ?

Les contrôles biométriques sont une méthode de vérification d'identité exigée par les autorités de réglementation pour une inscription sécurisée. Ces contrôles valident l'authenticité d'un utilisateur en comparant ses caractéristiques biologiques (telles que les scans de son selfie) à ses documents d'identité.

Que sont les contrôles biométriques actifs et passifs ?

Les vérifications actives nécessitent une action de l'utilisateur, comme cligner des yeux ou tourner la tête. Les vérifications passives fonctionnent en arrière-plan, détectant la vivacité grâce au mouvement, à la profondeur et à la texture, sans intervention de l'utilisateur. Les méthodes actives offrent une meilleure garantie, tandis que les méthodes passives améliorent la commodité.

Quand une entreprise doit-elle utiliser la biométrie passive plutôt que la biométrie active ?

La biométrie passive est idéale pour les flux fluides, comme les connexions mobiles, la réauthentification via une application ou l'intégration rapide. Elle permet une vérification sans interrompre l'utilisateur, ce qui la rend efficace pour améliorer les taux de conversion tout en détectant la fraude en temps réel.

Les contrôles biométriques sont-ils conformes aux réglementations KYC et AML ?

Oui. La vérification biométrique renforce la conformité aux normes KYC et AML en prouvant la présence d'une personne réelle. Les solutions ComplyCube sont conçues pour répondre aux normes réglementaires mondiales, notamment le RGPD, et sont reconnues par les secteurs réglementés pour répondre aux exigences d'assurance d'identité.

Les contrôles biométriques actifs et passifs peuvent-ils être utilisés ensemble ?

Oui. De nombreuses organisations utilisent des contrôles passifs par défaut et les transforment en contrôles actifs dès qu'un risque est détecté. Cette approche multicouche équilibre l'expérience utilisateur et la prévention de la fraude, en s'adaptant dynamiquement au contexte, aux signaux des appareils et aux niveaux de risque des transactions.