TL;DR : La détection de la présence physique est une fonctionnalité essentielle de la vérification d'identité. Attaques par usurpation d'identité utiliser des technologies de plus en plus sophistiquées pour moteurs de vérification de contournement. Ainsi, un SDK de détection de vivacité tout aussi sophistiqué avec Détection d'attaque de présentation (PAD) est essentiel. Ce guide explique ce qu'est la détection de présence et les avantages du SDK de correspondance faciale.

Comment fonctionne la détection de vivacité ?

La technologie de détection de présence utilise l'analyse des mouvements et des algorithmes sophistiqués pour confirmer la présence physique d'un utilisateur lors d'une authentification ou d'une vérification biométrique. Ces étapes de vérification, appelées contrôles de présence, confirment l'interaction humaine réelle. Par exemple, les systèmes détectent activement les micromouvements, tels que les clignements involontaires des yeux et les contractions des muscles du visage, pour vérifier qu'une personne est bien présente.

La détection de présence réduit activement les risques pour la vie privée en ne capturant que les données biométriques authentiques. Sans cette fonctionnalité, les entreprises facilitent grandement la tâche aux personnes mal intentionnées qui tentent de contourner les systèmes de sécurité en utilisant de fausses données, comme un échantillon biométrique falsifié (un selfie).

Types de systèmes de détection de présence

Les techniques de détection de présence se divisent en deux grandes catégories : la détection active et la détection passive. La première exploite les réponses en direct aux sollicitations à l’écran, comme le clignement des yeux et le sourire. La seconde, l’authentification passive, s’effectue en arrière-plan et utilise des algorithmes avancés pour détecter les signes naturels de vie sans intervention de l’utilisateur.

Chaque méthode de vérification de présence a ses propres cas d'utilisation. Par exemple, la vérification active offre une garantie d'identité renforcée et est généralement utilisée pour les personnes ou les juridictions à haut risque. En revanche, les entreprises privilégient la vérification passive si elles souhaitent un processus d'identification plus rapide et fluide pour les utilisateurs à faible risque.

Qu'est-ce que la détection des attaques de présentation (PAD) ?

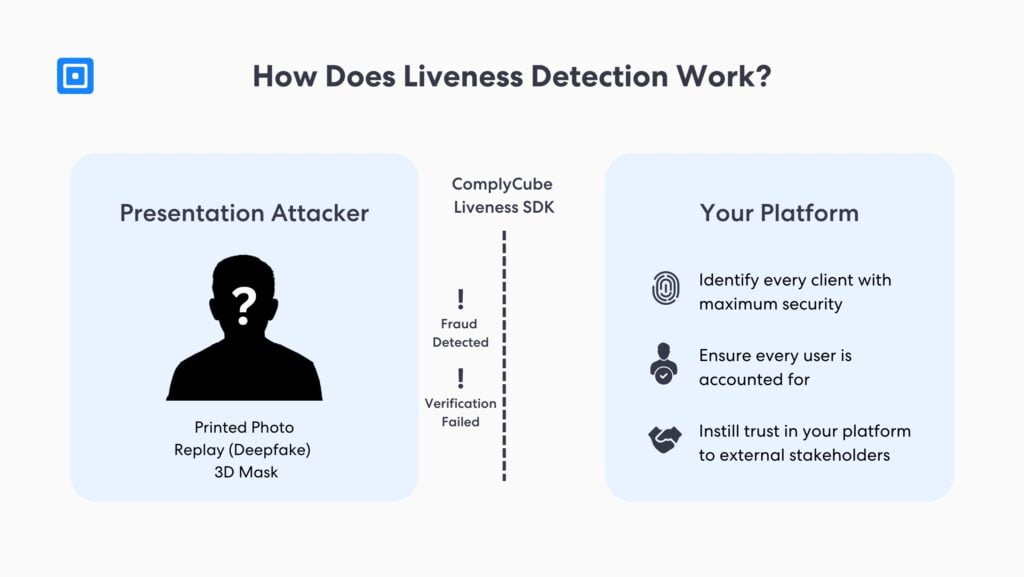

TAMPON Cette technologie de prévention de la fraude est essentielle et joue un rôle clé dans la vérification biométrique. La technologie de détection des attaques par présentation permet d'identifier et de bloquer les tentatives frauduleuses d'accès non autorisé à une plateforme, un produit ou un service.

Pour ce faire, les technologies PAD avancées combinent la détection passive et la détection active de présence afin de garantir qu'une personne réelle effectue le processus de vérification biométrique. De plus, les autorités réglementaires internationales, telles que… Groupe d'action financière (GAFI), L’utilisation des technologies de vérification de présence est encouragée. Cette évolution souligne le besoin croissant de protéger les entreprises et les consommateurs contre la recrudescence des attaques frauduleuses et d’usurpation d’identité.

Types d'attaques de présentation

L'évolution technologique a permis l'émergence de nouvelles techniques d'attaques par usurpation d'identité. Cependant, certaines d'entre elles ne sont détectables que par les solutions de vérification d'identité les plus avancées, intégrant des contrôles de disponibilité. Par ailleurs, l'intelligence artificielle (IA) joue un rôle crucial dans ce processus, en apprenant en continu à partir de vastes ensembles de données afin de détecter les nouveaux schémas d'attaque et d'améliorer les mécanismes de détection d'usurpation d'identité.

Les solutions modernes détectent activement les éléments de falsification. Ces éléments incluent des teintes de peau artificielles, une pilosité faciale incohérente et une analyse de la texture du visage, autant d'artifices utilisés pour commettre des fraudes. Par exemple, une méthode courante de vérification par défi-réponse demande à l'utilisateur de cligner des yeux ou de sourire pour confirmer qu'il est une personne réelle et non une image fixe ou un masque.

Attaques de présentation de photos imprimées

Ce sont parmi les formes d’usurpation d’identité les plus simples. Sans la technologie PAD, les attaquants peuvent facilement contourner les processus d’authentification par reconnaissance faciale en présentant des documents d’identité imprimés ou des images d’une autre personne. C’est pourquoi il est essentiel de proposer un téléchargement en direct pendant le processus de détection biométrique de l’activité pour améliorer la sécurité.

Tentatives de relecture et attaques Deepfake

Les attaques deepfake ou replay se produisent lorsque l'attaquant lit une vidéo préenregistrée ou présente une image numérique au système d'authentification faciale. Les deepfakes sont une forme sophistiquée de média synthétique utilisé dans les attaques de présentation, créé par des techniques avancées d'apprentissage automatique, ce qui les rend difficiles à détecter sans méthodes PAD avancées.

Attaques de présentation de masques 3D

Celles-ci se produisent lorsque des fraudeurs utilisent un masque 3D présentant les caractéristiques physiques de leur cible pour tromper les systèmes biométriques. Ces masques sont souvent fabriqués à partir d'un moule du visage de leur cible afin de reproduire avec une grande précision les caractéristiques biométriques faciales de l'utilisateur réel. Apprenez-en davantage sur PAD en lisant Détection des attaques de présentation : un guide complet.

Intégration avec un SDK de détection de vivacité

Les kits de développement logiciel (SDK) sont des outils destinés aux développeurs, offrant une fonctionnalité spécifique à un système particulier. Conçus pour s'intégrer facilement aux logiciels existants, les SDK constituent des outils flexibles pour les développeurs. La plupart des SDK IDV intègrent des algorithmes de détection de présence ; si vous recherchez un fournisseur, assurez-vous de bien connaître les capacités du SDK que vous envisagez d'utiliser.

De plus, de nombreux kits de développement logiciel (SDK) de détection de présence traitent les données biométriques localement afin d'améliorer la confidentialité et la sécurité des données. L'exigence de plusieurs entrées biométriques, telles que la reconnaissance faciale et la reconnaissance d'empreintes digitales, est l'une des méthodes les plus sûres pour utiliser l'authentification biométrique, et certains SDK prennent en charge ces modalités multiples.

88% de tous les cas de deepfake détectés en 2023 concernaient le secteur de la cryptographie.

Ce chiffre est alarmant, d'autant plus que de nombreuses plateformes d'échange de cryptomonnaies n'intègrent pas de système de vérification d'identité lors de leur procédure KYC. Par ailleurs, indépendamment du secteur des cryptomonnaies, le nombre de deepfakes et d'usurpations d'identité augmente chaque mois. Des procédures KYC robustes sont indispensables pour se protéger des personnes malveillantes.

Détection d'activité : SDK Web et mobile

La personnalisation d'un SDK Web ou mobile est essentielle pour les entreprises qui souhaitent offrir une expérience utilisateur transparente et conforme à la marque. Les développeurs peuvent personnaliser chaque étape du processus de vérification, comme l'écran d'introduction, les paramètres de capture de documents et bien plus encore.

Les développeurs peuvent utiliser cette fonction pour garantir que le contrôle d'activité s'intègre parfaitement au reste du flux IDV, facilitant ainsi une expérience transparente et conviviale garantissant une vérification de haute qualité. Les SDK correctement identifiés renforcent non seulement la reconnaissance de la marque, mais renforcent également la confiance entre les utilisateurs, une pratique essentielle pour des stratégies modernes et robustes d'acquisition de clients.

Cas d'utilisation courants et secteurs d'activité

La technologie de détection de présence est essentielle à la sécurité des systèmes d'identification et de biométrie. Elle permet aux entreprises de déterminer si elles enregistrent un utilisateur légitime ou un attaquant tentant de tromper le système. Les secteurs réglementés, tels que les institutions financières, l'utilisent notamment pour sécuriser les opérations bancaires en ligne et l'enregistrement à distance. De plus, les agences gouvernementales y ont également recours pour renforcer la sécurité d'accès aux passeports électroniques et aux services numériques.

Pour les entreprises privilégiant le numérique, notamment les plateformes de commerce électronique et de cryptomonnaies, l'authentification biométrique en temps réel permet de se prémunir contre les attaques par usurpation d'identité tout en garantissant une expérience utilisateur fluide. Cette solution valide le visage de l'utilisateur autorisé en temps réel, renforçant ainsi les méthodes anti-usurpation et améliorant la satisfaction client, la sécurité et la confiance.

SDK Web ComplyCube

Le SDK Web de ComplyCube est une interface optimisée pour l'expérience utilisateur (optimisée pour l'UX) qui crée un processus de vérification facile à suivre. L'intégration implique deux étapes :

- Génération d'un token SDK pour permettre l'envoi de données en toute sécurité vers la plateforme ComplyCube via le SDK.

- Ensuite, le SDK est monté dans le code de votre plateforme pour une intégration transparente.

SDK mobile ComplyCube

Le SDK mobile offre aux utilisateurs l'expérience d'intégration et d'authentification la plus fluide possible. Avec une UX intelligente et personnalisable dans l'application de votre plateforme. Les SDK mobiles offrent plusieurs avantages, tels que :

- UX intuitive

- Vivacité du PAD (niveau 2)

- Authentification RFID

- Capture automatique de documents et biométrique

- Personnalisation et image de marque

- Portée internationale

Solutions de détection d'IDV et d'activité de ComplyCube

Les solutions de vérification d'identité de pointe de ComplyCube avec détection avancée de l'activité sont certifiées PAD niveau 2, ce qui les rend parmi les plus résistantes aux attaques frauduleuses au monde. De nombreuses entreprises dans le monde qui ont intégré leur SDK IDV et de détection d'activité ont connu une réduction significative des taux de fraude ainsi que du temps et des coûts d'intégration des nouveaux utilisateurs.

Une nuance clé fournie par le fournisseur KYC est la personnalisation de ses solutions. Une fois que votre plate-forme est intégrée à sa technologie, ils sont le leader du marché en fournissant des packages sur mesure qui accentuent le développement et l'évolution de votre entreprise à votre demande.

Points clés à retenir

Kit de développement logiciel (SDK) de détection de la vitalité permet la détection en temps réel des attaques par présentation, ne laissant passer la vérification qu'aux clients authentiques.

Intégration des SDK de reconnaissance faciale Des API simples permettent de prendre en charge les vérifications nécessitant des instructions utilisateur complexes.

Détection active de la vivacité implique une véritable interaction de l'utilisateur, comme le clignement des yeux, tandis que la détection passive de la présence utilise des technologies avancées pour analyser les micro-expressions.

Détection d'attaque de présentation (PAD) est le système plus large qui identifie les tentatives bloquées et usurpées en utilisant des contrôles de disponibilité combinés et passifs.

Détection de présence de ComplyCube Le SDK permet aux entreprises d'augmenter le volume d'intégration biométrique tout en maintenant un niveau élevé de précision, de sécurité et de rapidité.

Commencez une conversation aujourd'hui

ComplyCube accompagne des centaines d'organisations à travers le monde en accélérant leur croissance grâce à des solutions d'acquisition de clients sécurisées et fluides. Ainsi, votre équipe peut se concentrer sur les initiatives les plus importantes pour votre entreprise. Si vous recherchez une solution anti-usurpation d'identité performante, contactez un spécialiste ComplyCube dès aujourd'hui.

Questions fréquemment posées

Quels sont des exemples d'attaques par usurpation d'identité dans le domaine de la biométrie faciale ?

Les attaques par usurpation d'identité faciale consistent à utiliser de fausses représentations pour contourner les systèmes de reconnaissance. Par exemple, elles incluent les masques 3D (visages imprimés sur mesure), les vidéos truquées (générées par IA), les impressions (photos haute résolution imitant les mouvements humains) et les attaques par rejeu (vidéos préenregistrées reproduisant les mouvements humains réels).

Que signifie la détection de présence ?

La détection de présence est un terme utilisé pour vérifier si une personne est bien réelle et non une imposture. Les systèmes modernes de détection de présence analysent des données biométriques, notamment les clignements des yeux en temps réel et la texture de la peau, afin de distinguer une personne réelle d'images ou de vidéos statiques ou truquées.

Qu’est-ce que la détection des attaques par présentation faciale (PAD) ?

Un système de reconnaissance faciale (PAD) est un système complet capable d'identifier en temps réel les tentatives d'usurpation d'identité biométrique faciale. Une entreprise certifiée PAD utilise des technologies avancées pour détecter efficacement les visages synthétiques, les incohérences de mouvement et les impressions.

Comment l'IA empêche-t-elle les deepfakes ?

Les modèles basés sur l'IA permettent une détection rapide et précise des deepfakes sophistiqués et des contenus synthétiques. Grâce à l'IA, la détection des deepfakes est essentielle à l'authentification biométrique et à la protection des systèmes contre l'usurpation d'identité. Face à la recherche constante de failles dans la technologie de reconnaissance faciale par les criminels, la détection des deepfakes est cruciale pour la sécurité mondiale.

ComplyCube propose-t-il des vérifications de disponibilité ?

Oui, ComplyCube propose des contrôles de disponibilité robustes au sein de sa plateforme unifiée de lutte contre le blanchiment d'argent et de connaissance du client (LCB-FT). Ses kits de développement logiciel (SDK) offrent des solutions passives et actives pour prévenir les attaques d'usurpation d'identité sophistiquées. De plus, l'entreprise est certifiée PAD niveau 2, garantissant une conformité de bout en bout aux normes internationales les plus exigeantes en matière de vérification d'identité.