ملخص: يُعدّ اكتشاف الحيوية ميزة بالغة الأهمية في التحقق من الهوية. هجمات انتحال الهوية استخدام تقنيات متطورة بشكل متزايد لـ تجاوز محركات التحقق. وبالتالي، فإن حزمة تطوير البرامج (SDK) المتطورة بنفس القدر للكشف عن حيوية العناصر ستكون مزودة بـ كشف هجوم العرض التقديمي (PAD) يُعدّ هذا الأمر بالغ الأهمية. يستكشف هذا الدليل ماهية اكتشاف حيوية الوجه وفوائد حزمة تطوير البرامج (SDK) الخاصة بمطابقة الوجوه.

كيف يعمل الكشف عن الحياة؟

تستخدم تقنية الكشف عن حيوية الأشخاص تحليل الحركة وخوارزميات متطورة للتأكد من وجود المستخدم فعليًا أثناء المصادقة البيومترية أو التحقق من الهوية. تُعرف خطوات التحقق هذه بفحوصات حيوية الأشخاص، وهي تؤكد التفاعل البشري الحقيقي. على سبيل المثال، ترصد الأنظمة بنشاط الحركات الدقيقة، مثل رمش العين اللاإرادي وارتعاش عضلات الوجه، للتحقق من وجود شخص حي.

يُقلل نظام كشف حيوية العين من مخاطر انتهاك الخصوصية بشكل فعال من خلال التقاط البيانات البيومترية الأصلية فقط. وبدون هذه الميزة، تُسهّل الشركات على الأفراد ذوي النوايا الخبيثة تجاوز أنظمة الأمان باستخدام أساليب تمثيل مزيفة، مثل عينة بيومترية مُعدّلة (صورة شخصية).

أنواع أنظمة كشف الحيوية

تنقسم تقنيات الكشف عن حيوية المستخدم إلى نوعين رئيسيين: الكشف النشط والكشف السلبي. يعتمد النوع الأول على الاستجابات المباشرة للمؤشرات الظاهرة على الشاشة، مثل الرمش والابتسام. أما النوع الثاني، فيتم في الخلفية باستخدام خوارزميات متطورة للكشف عن علامات الحياة الطبيعية دون الحاجة إلى تفاعل المستخدم.

لكل طريقة من طرق التحقق من الهوية استخدامات مختلفة. على سبيل المثال، يوفر التحقق النشط ضمانًا قويًا للهوية، ويُستخدم عادةً مع الأفراد أو الجهات القضائية عالية المخاطر. مع ذلك، تستخدم الشركات التحقق السلبي من الهوية إذا كانت تفضل عملية تحقق سلسة وسريعة للمستخدمين ذوي المخاطر المنخفضة.

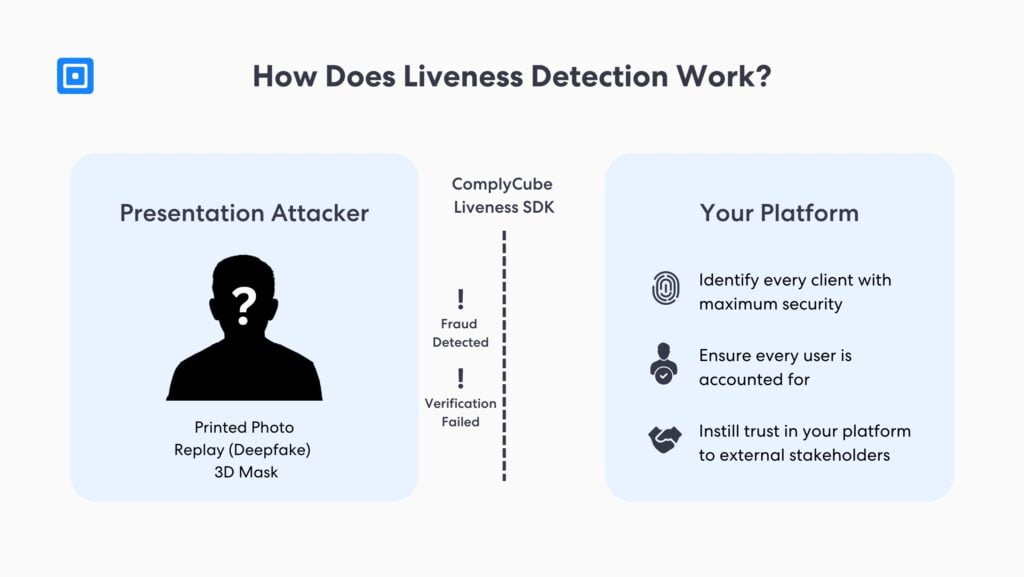

ما هو كشف هجوم العرض التقديمي (PAD)؟

ضمادة تُعدّ تقنية كشف هجمات التزييف تقنيةً بالغة الأهمية في مجال مكافحة الاحتيال، وتلعب دورًا محوريًا في التحقق البيومتري. وتساعد هذه التقنية في تحديد ومنع محاولات الاحتيال للوصول غير المصرح به إلى منصة أو منتج أو خدمة.

ولتحقيق ذلك، تجمع تقنيات أجهزة الكشف عن الهوية المتقدمة بين الكشف السلبي عن حيوية الشخص والكشف النشط عن حيويته لضمان إتمام عملية التحقق البيومتري من قبل شخص حقيقي. علاوة على ذلك، فإن الهيئات التنظيمية العالمية، مثل مجموعة العمل المالي (فاتف), تشجع هذه الإجراءات على استخدام تقنية التحقق من الهوية. ويؤكد هذا التحول على الحاجة المتزايدة لحماية الشركات والمستهلكين من تصاعد هجمات الاحتيال وانتحال الهوية.

أنواع هجمات العرض

مع تطور التكنولوجيا، ظهرت أساليب جديدة لهجمات انتحال الهوية. إلا أن بعض هذه الهجمات لا يمكن كشفها إلا من خلال حلول التحقق من الهوية الأكثر تطوراً، والمُدمجة بفحوصات التحقق من حيوية الهوية. إضافةً إلى ذلك، يلعب الذكاء الاصطناعي دوراً حاسماً في هذه العملية، إذ يتعلم باستمرار من مجموعات البيانات الضخمة للبحث عن أنماط الهجمات الناشئة وتحسين آليات كشف انتحال الهوية بمرور الوقت.

تكشف الحلول الحديثة بفعالية عن أساليب التزييف. تشمل هذه الأساليب ألوان البشرة الاصطناعية، وعدم تناسق شعر الوجه، وتحليل نسيج وجه المستخدم، والتي تُستخدم لارتكاب محاولات احتيالية. على سبيل المثال، تتطلب إحدى طرق التحقق الشائعة من المستخدم أن يرمش أو يبتسم للتأكد من أنه شخص حقيقي وليس صورة ثابتة أو قناعًا.

هجمات عرض الصور المطبوعة

هذه من بين أبسط أشكال المحاكاة الساخرة. وبدون تقنية PAD، يمكن للمهاجمين تجاوز عمليات مصادقة التعرف على الوجه بسهولة من خلال تقديم وثائق هوية مطبوعة أو صور لشخص آخر. ولهذا السبب يعد عرض التحميل المباشر أثناء عملية الكشف عن الحيوية البيومترية أمرًا بالغ الأهمية لتعزيز الأمان.

محاولات إعادة التشغيل وهجمات التزييف العميق

تحدث هجمات التزييف العميق أو إعادة التشغيل عندما يقوم المهاجم بتشغيل مقطع فيديو مسجل مسبقًا أو تقديم صورة رقمية إلى نظام مصادقة الوجه. Deepfakes هي شكل متطور من الوسائط الاصطناعية المستخدمة في هجمات العروض التقديمية، تم إنشاؤها بواسطة تقنيات التعلم الآلي المتقدمة، مما يجعل من الصعب اكتشافها بدون أساليب PAD المتقدمة.

هجمات عرض الأقنعة ثلاثية الأبعاد

تحدث هذه الحالات عندما يستخدم المحتالون قناعًا ثلاثي الأبعاد يحمل الخصائص الفيزيائية للهدف لخداع أنظمة القياسات الحيوية. غالبًا ما يتم تصنيع هذه الأقنعة باستخدام قالب لوجه الهدف لتكرار الخصائص الحيوية للوجه للمستخدم الحقيقي بدقة عالية. تعرف على المزيد حول PAD من خلال القراءة كشف هجوم العرض التقديمي: دليل شامل.

التكامل مع SDK للكشف عن الحياة

تُعدّ مجموعات تطوير البرمجيات (SDKs) أدوات بناء للمطورين، تُوفّر وظائف مُحدّدة لأنظمة مُعيّنة. صُمّمت هذه المجموعات لتندمج بسهولة مع البرامج الموجودة، ما يجعلها أدوات مرنة للمطورين. تأتي مُعظم مجموعات تطوير البرمجيات الخاصة بالتحقق من الهوية (IDV) مُزوّدة بخوارزميات كشف النشاط؛ لذا، إذا كنت تبحث عن مُزوّد، فتأكّد من معرفة إمكانيات مجموعة تطوير البرمجيات التي ستدمجها.

بالإضافة إلى ذلك، تعالج العديد من حزم تطوير البرامج (SDKs) الخاصة بالكشف عن حيوية المستخدم البيانات البيومترية محليًا لتعزيز خصوصية البيانات وأمانها. ويُعدّ طلب مدخلات بيومترية متعددة، مثل التعرف على الوجه وبصمات الأصابع، من أكثر الطرق أمانًا لاستخدام المصادقة البيومترية، وتدعم بعض حزم تطوير البرامج هذه الوسائط المتعددة.

88% من جميع حالات التزييف العميق التي تم اكتشافها في عام 2023 كانت في قطاع العملات المشفرة.

هذا رقمٌ مُقلق، لا سيما مع الأخذ في الاعتبار أن العديد من منصات تداول العملات الرقمية لا تُوفر حلولًا للتحقق من هوية المستخدمين أثناء عملية التحقق من الهوية. ومع ذلك، وبغض النظر عن العملات الرقمية، فإن حجم التزييف العميق وانتحال الهويات يتزايد شهريًا. لذا، تُعدّ عمليات التحقق من الهوية المُحكمة ضرورية للحماية من الأفراد المُتلاعبين.

الكشف عن الحياة: حزم SDK للويب والجوال

يعد تخصيص شبكة SDK للويب أو الهاتف المحمول أمرًا أساسيًا للشركات التي ترغب في توفير تجربة مستخدم سلسة على العلامة التجارية. يمكن للمطورين تخصيص كل خطوة من خطوات عملية التحقق مثل شاشة المقدمة وإعدادات التقاط المستندات وغير ذلك الكثير.

يمكن للمطورين استخدام هذه الوظيفة للتأكد من أن التحقق من الحيوية يتكامل بسلاسة مع بقية تدفق IDV، مما يسهل تجربة سلسة وسهلة الاستخدام تضمن التحقق عالي الجودة. لا تعمل أدوات تطوير البرامج (SDK) ذات العلامة التجارية المناسبة على تعزيز التعرف على العلامة التجارية فحسب، بل تعمل أيضًا على بناء الثقة بين المستخدمين، وهي ممارسة حيوية لاستراتيجيات اكتساب العملاء الحديثة القوية.

حالات الاستخدام الشائعة والصناعات

تُعدّ تقنية التحقق من الهوية (التحقق من الحيوية) أساسية لأنظمة التحقق من الهوية والبيانات البيومترية الآمنة. فهي تُمكّن الشركات من تحديد ما إذا كان المستخدم الذي تُسجّله حقيقيًا أم مُهاجمًا يُحاول خداع النظام. وتستخدمها القطاعات الخاضعة للتنظيم، كالمؤسسات المالية، لتأمين الخدمات المصرفية الإلكترونية وعمليات التسجيل عن بُعد. كما تستخدمها الجهات الحكومية لتعزيز الوصول الآمن إلى جوازات السفر الإلكترونية والخدمات الرقمية.

بالنسبة للشركات الرقمية الرائدة، بما في ذلك منصات التجارة الإلكترونية والعملات الرقمية، يُعدّ التحقق البيومتري المباشر حلاً مثالياً للحماية من هجمات انتحال الهوية، مع ضمان تجربة مستخدم سلسة. يتحقق هذا الحل من وجه المستخدم المُصرّح له في الوقت الفعلي، مما يُعزز أساليب مكافحة انتحال الهوية، ويرفع من مستوى رضا العملاء وأمانهم وثقتهم.

ComplyCube ويب SDK

إن Web SDK الخاص بـ ComplyCube عبارة عن واجهة محسنة لتجربة المستخدم (UX-Optimized) تعمل على إنشاء عملية تحقق سهلة المتابعة. يتضمن التكامل خطوتين:

- إنشاء رمز SDK مميز للسماح بإرسال البيانات بشكل آمن إلى منصة ComplyCube عبر SDK.

- بعد ذلك، يتم تثبيت SDK في كود النظام الأساسي الخاص بك لتحقيق التكامل السلس.

ComplyCube موبايل SDK

يوفر SDK المحمول تجربة تأهيل العملاء والمصادقة الأكثر سهولة للمستخدمين. مع تجربة مستخدم ذكية وقابلة للتخصيص في تطبيق النظام الأساسي الخاص بك. تمنح حزم SDK للأجهزة المحمولة العديد من الامتيازات، مثل:

- تجربة مستخدم بديهية

- PAD (المستوى 2) الحيوية

- مصادقة RFID

- الوثيقة التلقائية والتقاط البيومترية

- التخصيص والعلامات التجارية

- الوصول الدولي

حلول الكشف عن الهوية والحيوية من ComplyCube

إن حلول التحقق من الهوية الرائدة في الصناعة من ComplyCube مع الكشف المتقدم عن الحياة حاصلة على شهادة PAD من المستوى 2، مما يجعلها من بين أكثر الحلول مقاومة للهجمات الاحتيالية في جميع أنحاء العالم. شهدت العديد من الشركات حول العالم التي قامت بدمج IDV وSDK للكشف عن الحياة انخفاضًا كبيرًا في معدلات الاحتيال وتقليل الوقت والتكلفة لإعداد مستخدمين جدد.

أحد الفروق الدقيقة الرئيسية التي يقدمها مزود "اعرف عميلك" هو إمكانية تخصيص حلوله. بمجرد دمج النظام الأساسي الخاص بك مع التكنولوجيا الخاصة به، يصبحون الشركة الرائدة في السوق في توفير حزم مخصصة تعمل على إبراز تطوير أعمالك وتوسيع نطاقها حسب طلبك.

النقاط الرئيسية

مجموعة أدوات تطوير البرامج (SDK) للكشف عن حيوية العناصر يُمكّن من الكشف الفوري عن هجمات التزييف، مما يسمح فقط للعملاء الحقيقيين باجتياز عملية التحقق.

دمج حزم تطوير البرامج (SDKs) الخاصة بمطابقة الوجوه يدعم هذا النظام، من خلال واجهات برمجة التطبيقات البسيطة، عمليات التحقق التي تتطلب تعليمات معقدة من المستخدم.

الكشف النشط عن الحيوية يتضمن ذلك تفاعل المستخدم الحقيقي، مثل الرمش، بينما يستخدم الكشف السلبي عن حيوية التعبيرات تقنيات متقدمة لتحليل التعبيرات الدقيقة.

كشف هجوم العرض التقديمي (PAD) هو النظام الأوسع الذي يحدد المحاولات المحظورة والمزيفة باستخدام عمليات التحقق من الحيوية السلبية والفعالية المشتركة.

كشف حيوية ComplyCube تُمكّن حزمة تطوير البرمجيات (SDK) الشركات من زيادة حجم عمليات التسجيل البيومترية مع الحفاظ على دقة وأمان وسرعة عالية.

ابدأ محادثة اليوم

تُمكّن ComplyCube مئات المؤسسات حول العالم من خلال تحفيز نمو أعمالها عبر حلول آمنة وسلسة لاكتساب العملاء. وبذلك، يُمكن لفريقك التركيز على المبادرات الأكثر أهمية لعملك. إذا كنت تبحث عن حل قوي لمكافحة انتحال الهوية، فتواصل مع أحد متخصصي ComplyCube اليوم.

الأسئلة الشائعة

ما هي أمثلة على هجمات التزييف في القياسات الحيوية للوجه؟

تشير هجمات التزييف المتعلقة بالبيانات البيومترية للوجه إلى استخدام تمثيلات مزيفة لتجاوز ضوابط التعرف. على سبيل المثال، تشمل هذه الهجمات الأقنعة ثلاثية الأبعاد (وجوه مطبوعة خصيصًا)، ومقاطع الفيديو المزيفة (التي يتم إنشاؤها بواسطة الذكاء الاصطناعي)، والطباعة (صور مقلدة عالية الدقة)، وهجمات إعادة التشغيل (مقاطع فيديو مسجلة مسبقًا تحاكي حركة الإنسان الحقيقية).

ماذا يعني الكشف عن حيوية الكائن الحي؟

يُستخدم مصطلح "التحقق من الحيوية" للتأكد من أن الشخص حقيقي وليس مزيفًا. وتقوم تقنيات التحقق الحديثة بتحليل البيانات البيومترية، بما في ذلك رمش العين في الوقت الفعلي وملمس الجلد، للتمييز بين الشخص الحقيقي والصور/الفيديوهات المزيفة أو الثابتة.

ما هو نظام كشف هجمات عرض الوجه (PAD)؟

نظام كشف الاحتيال في التعرف على الوجوه (PAD) هو نظام شامل قادر على تحديد محاولات انتحال الهوية البيومترية للوجه في الوقت الفعلي. وتستخدم الشركات الحاصلة على شهادة PAD تقنيات متقدمة للكشف الفعال عن الوجوه المصطنعة، وتناقضات الحركة، والمطبوعات.

كيف يمنع الذكاء الاصطناعي التزييف العميق؟

تُمكّن النماذج المدعومة بالذكاء الاصطناعي من الكشف السريع والدقيق عن التزييف العميق المتقدم والوسائط الاصطناعية. وبفضل الذكاء الاصطناعي، يُعدّ الكشف عن التزييف العميق أمراً بالغ الأهمية للتحقق من الهوية البيومترية ولحماية الأنظمة من سرقة الهوية. ونظراً لأن المجرمين يبحثون باستمرار عن طرق لخداع تقنية التعرف على الوجوه، فإن الكشف عن التزييف العميق يُعدّ ضرورياً للأمن والسلامة العالميين.

هل يوفر موقع ComplyCube فحوصات التحقق من النشاط؟

نعم، توفر ComplyCube فحوصات قوية للتحقق من هوية المستخدمين ضمن منصتها الموحدة لمكافحة غسل الأموال ومعرفة العميل. وتتضمن حزم تطوير البرامج (SDKs) الخاصة بها طرقًا سلبية وإيجابية لمنع هجمات انتحال الهوية المعقدة. إضافةً إلى ذلك، حصلت الشركة على شهادة PAD من المستوى الثاني، مما يضمن امتثالًا شاملًا لأعلى المعايير العالمية للتحقق من الهوية.