TL;DR : Les solutions d'identité numérique réduisent la fraude tout en répondant aux attentes des clients en matière de rapidité des services en ligne. Un contrôle d'identité numérique évalue les signaux de risque pour vérifier l'identité en temps réel, tandis que la validation d'identité numérique garantit la fiabilité et la cohérence des données d'identité. Ensemble, ces deux processus permettent une vérification complète de l'identité numérique, aidant ainsi les entreprises à prévenir la fraude.

Que sont les solutions d'identité numérique ?

Les solutions d'identité numérique regroupent les outils, les processus et les contrôles qui permettent à une organisation de vérifier l'identité d'une personne en ligne. Ainsi, les clients légitimes peuvent accéder aux services en toute sécurité. Elles combinent documents, données biométriques et vérifications auprès de différentes sources de données afin de confirmer l'identité réelle de l'individu.

Par conséquent, ces solutions transforment l'identité en un outil de contrôle clair et mesurable, permettant de prendre des décisions cohérentes et d'assurer la traçabilité des résultats. Un processus robuste de vérification d'identité numérique est essentiel pour prévenir la fraude. Les méthodes traditionnelles actuelles ne peuvent tout simplement pas suivre le rythme de l'évolution des attaques, qui gagnent en ampleur et en automatisation.

Comment fonctionnent les contrôles d'identité numérique

Aujourd'hui, la fraude prend la forme de fausses identités et de la réutilisation d'informations volées. Les fraudeurs testent les services en utilisant le même appareil, différents numéros de téléphone ou une adresse électronique réutilisée. Ils profitent des failles du processus de vérification pour les exploiter à leur avantage. Cette menace de fraude exerce une pression constante sur les systèmes de contrôle.

Les attentes des clients augmentent simultanément. Ils souhaitent une inscription rapide grâce à la capture d'images sur appareil mobile et une expérience utilisateur fluide du début à la fin. Les entreprises doivent prévenir la fraude et dissuader les activités frauduleuses, tout en permettant aux utilisateurs légitimes de prouver facilement leur identité. Un mauvais équilibre entre ces deux aspects peut entraîner une augmentation des abandons de panier ou des risques.

Éléments fondamentaux de la vérification d'identité numérique

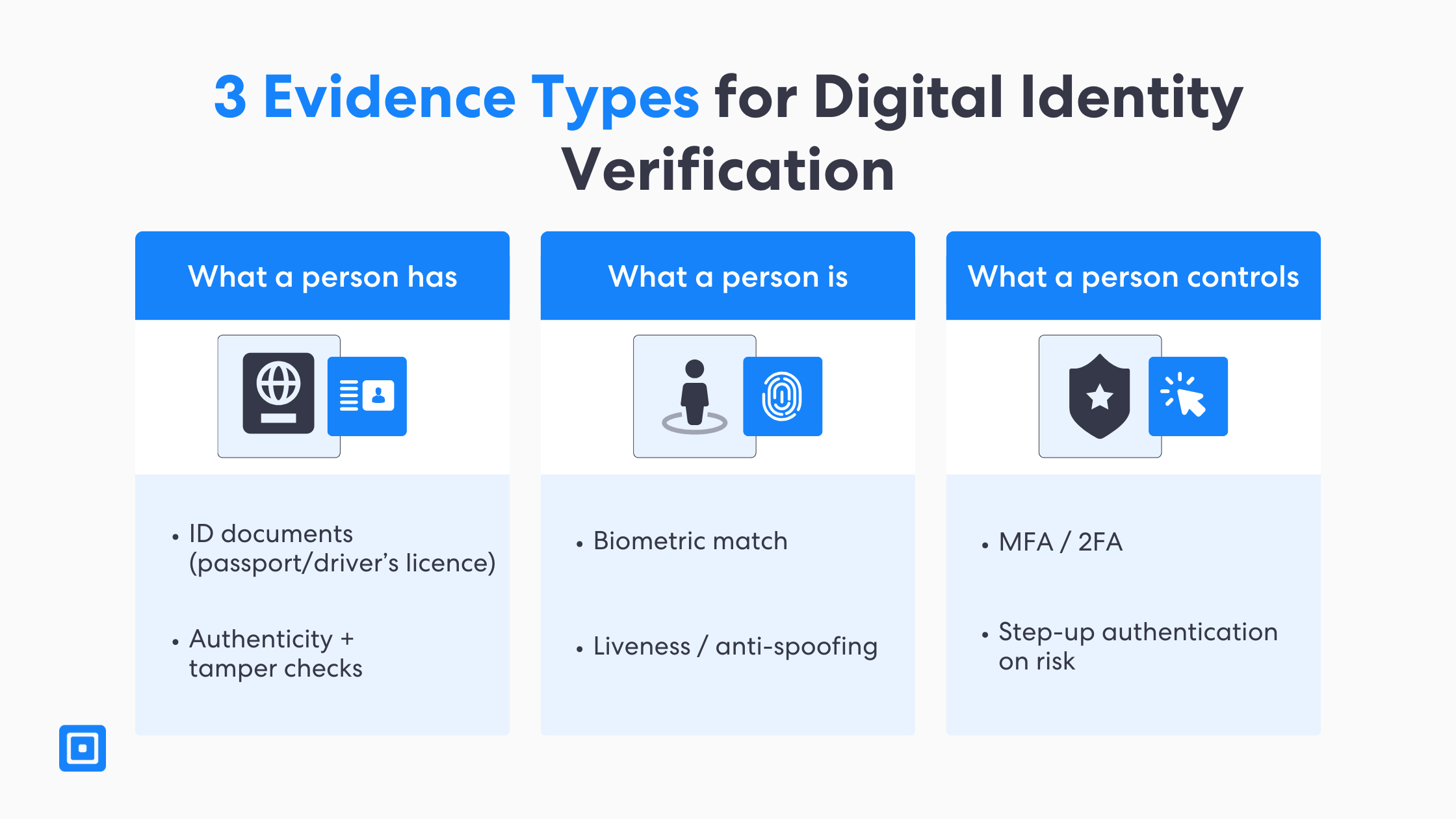

Il existe trois types de preuves en matière de vérification d'identité numérique. Ces preuves concernent généralement les biens, l'identité et le contrôle d'une personne. Les documents sont analysés afin de vérifier leur authenticité et de détecter toute falsification, dans le but de prévenir la fraude. Détection biométrique et de présence L'authentification multifacteurs et l'authentification à deux facteurs constituent les éléments fondamentaux de cette protection. Ces éléments assurent une protection contre la fraude sans imposer aux utilisateurs et aux clients une vérification d'identité manuelle. Pour en savoir plus, cliquez ici : Critères de choix d'un système de vérification d'identité biométrique

Les normes et les recommandations officielles présentent de plus en plus cette approche comme fondée sur les risques. Par exemple, Lignes directrices du NIST sur l'identité numérique Ce document décrit les exigences de vérification d'identité et d'authentification que les organisations peuvent utiliser pour adapter le niveau de sécurité au risque. Cette approche permet aux équipes de n'appliquer des contrôles renforcés que lorsque le contexte et le risque de fraude le justifient.

Preuves dans les solutions d'identité numérique

La preuve est le point de départ de la plupart des solutions de vérification d'identité numérique. La plupart des plateformes commencent par des documents d'identité, tels que des passeports ou des permis de conduire, puis se concentrent sur les tests. authenticité des documents. Ils recherchent des preuves de falsification de données et vérifient que les champs clés correspondent aux formats attendus. De plus, certains processus peuvent intégrer la reconnaissance faciale avec détection de présence pour confirmer l'existence réelle des utilisateurs.

Enfin, les plateformes de solutions d'identité numérique enrichissent les décisions grâce à des données plus pertinentes et contextuelles. Ces données supplémentaires incluent intelligence des appareils Signaux, comportements, données géographiques et transactions : l’automatisation facilite la détection de tendances récurrentes. Cette identification est bien plus rapide qu’avec une vérification manuelle de données isolées. Elle garantit également la conformité des contrôles aux exigences d’audit grâce à la fourniture de journaux, de règles de saisie et de codes de motif. Les décisions sont ainsi plus faciles à examiner et s’amélioreront plus rapidement.

Vérification d'identité numérique vs. Validation d'identité numérique

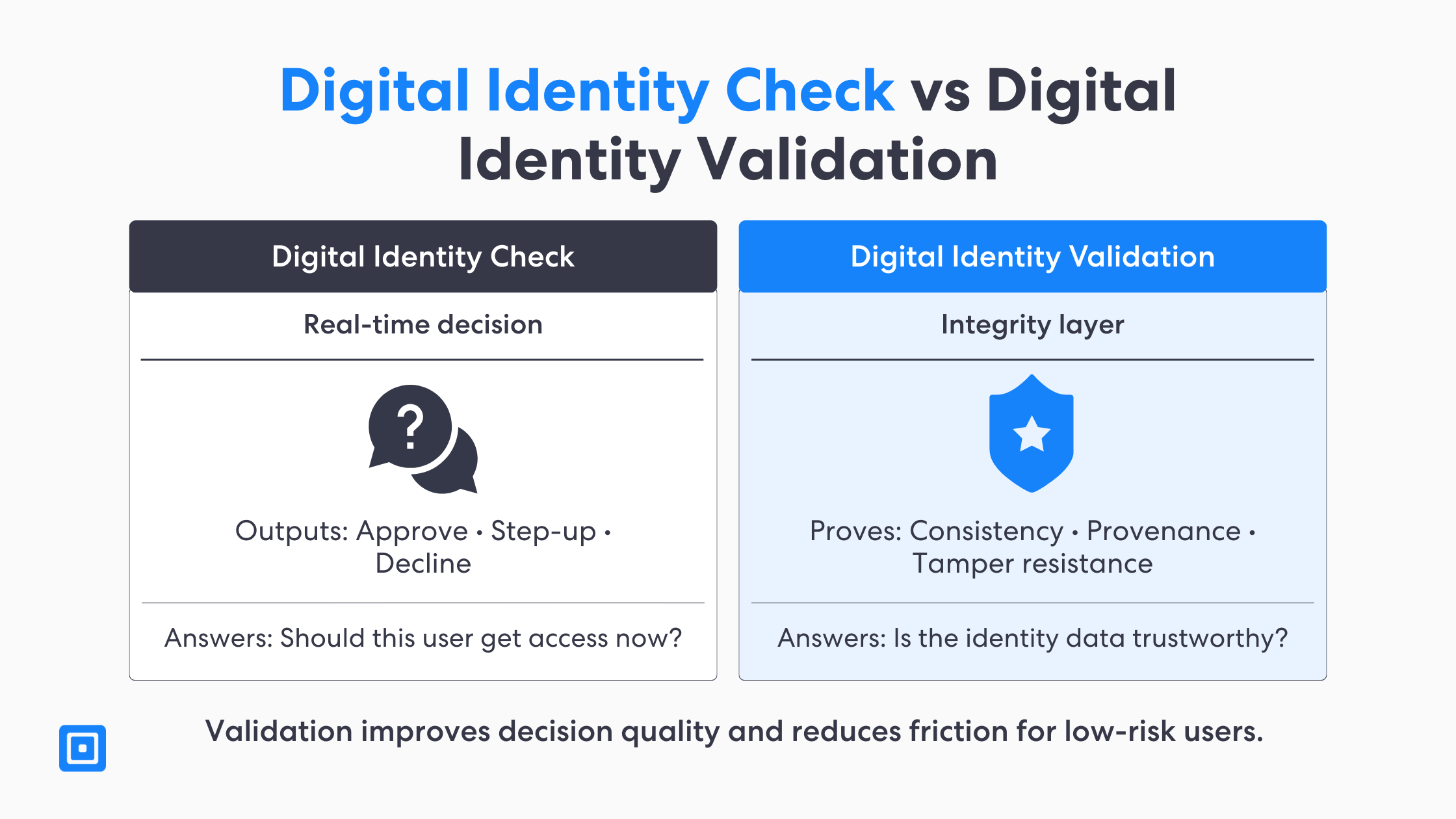

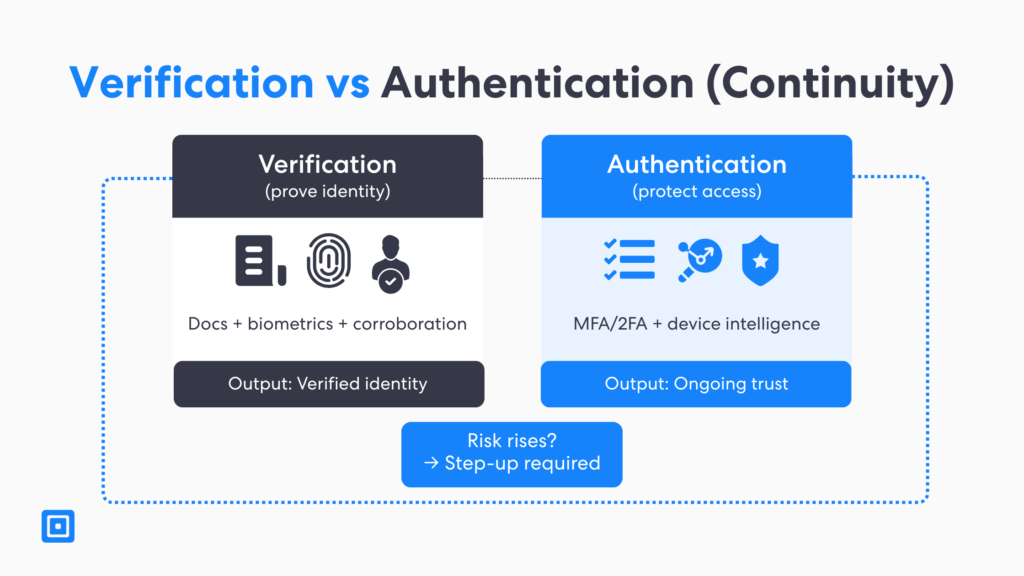

Il existe deux types de solutions d'identité numérique : le contrôle d'identité numérique et la solution d'identité numérique. Le contrôle d'identité numérique permet de prendre une décision en temps réel pour répondre à la question : “ Cet utilisateur doit-il avoir accès ? ” Il combine les preuves pertinentes, les signaux de risque évalués et vérifie la conformité avec les règles de la politique d'identité. Plusieurs résultats peuvent alors être obtenus : autorisation, refus ou procédure de vérification renforcée. La décision repose sur le niveau de risque de fraude identifié lors de l'intégration.

La validation d'identité numérique est plus précise qu'un simple contrôle. Elle répond à une question claire : “ Les données et les preuves d'identité sont-elles fiables ? ” Elle garantit l'intégrité, la cohérence et la provenance des données, vous évitant ainsi de vous contenter de collecter des informations d'identité. Vous renforcez la confiance dans les données au fil du temps et d'une session à l'autre, ce qui rend les décisions ultérieures plus fiables et plus faciles à justifier.

Le processus de vérification d'identité avec les solutions d'identité numérique

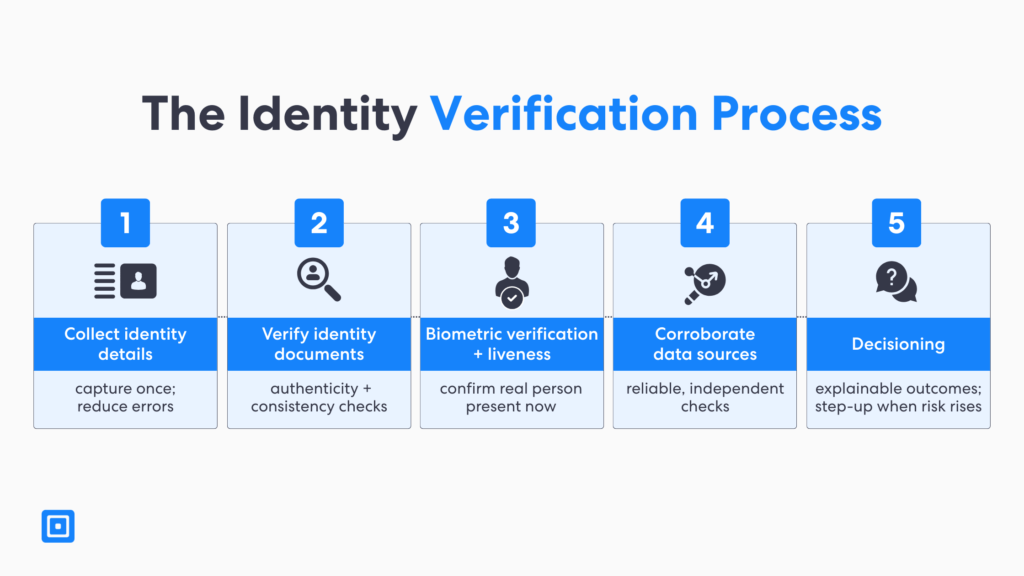

Le processus complet de vérification d'identité comporte de nombreuses étapes. Lorsque les équipes affirment “ vérifier l'identité ”, les résultats peuvent être très variables, sauf si le processus est clairement défini. Les systèmes performants de gestion de l'identité numérique définissent ce qu'implique une vérification complète pour chaque secteur, service, canal et niveau de risque. Ils établissent également des règles claires pour la gestion des erreurs, des nouvelles tentatives et des exceptions. Un processus étape par étape permet aux équipes de garantir la cohérence des vérifications malgré l'évolution du volume de contrôles et du niveau de risque de fraude.

Pour rendre cela pratique, les sections ci-dessous montrent à quel point c'est complet vérification d'identité numérique La mise en œuvre peut être automatisée. Le document explique également dans quels cas une vérification d'identité manuelle peut être utilisée en dernier recours. Dans la plupart des cas, cette vérification manuelle doit être réservée aux situations exceptionnelles et aux scénarios à haut risque. L'objectif est de garantir une expérience client optimale tout en assurant une protection efficace contre la fraude.

- Étape 1 : Collecte des informations d'identité: Collecter les données d'identité essentielles (nom, date de naissance, adresse, coordonnées) et tous les identifiants requis en fonction de la réglementation et des risques.

- Étape 2 : Vérifier les documents d'identité: Vérifier l’authenticité des documents et les signaux de validité (éléments de sécurité, cohérence des données) afin de réduire les vols d’identité et les contrôles de “ connaissances ” insuffisants.

- Étape 3 : Vérification biométrique et détection de présenceUtiliser la reconnaissance faciale et la détection de présence pour confirmer l'identité d'une personne réelle et protéger les données biométriques grâce à un stockage sécurisé.

- Étape 4 : Corroborer les données à l’aide de sources fiables: Vérifiez les informations d'identité auprès de sources indépendantes (par exemple, les registres, les dossiers internes, les agences d'évaluation du crédit lorsque cela est autorisé) afin de renforcer la confiance.

- Étape 5 : Décision en vue d'une vérification complète: Produire des résultats explicables (réussite, échec, passage à l'étape supérieure) avec des règles cohérentes alignées sur le risque de fraude et les audits.

Risque de fraude lié à la vérification d'identité numérique

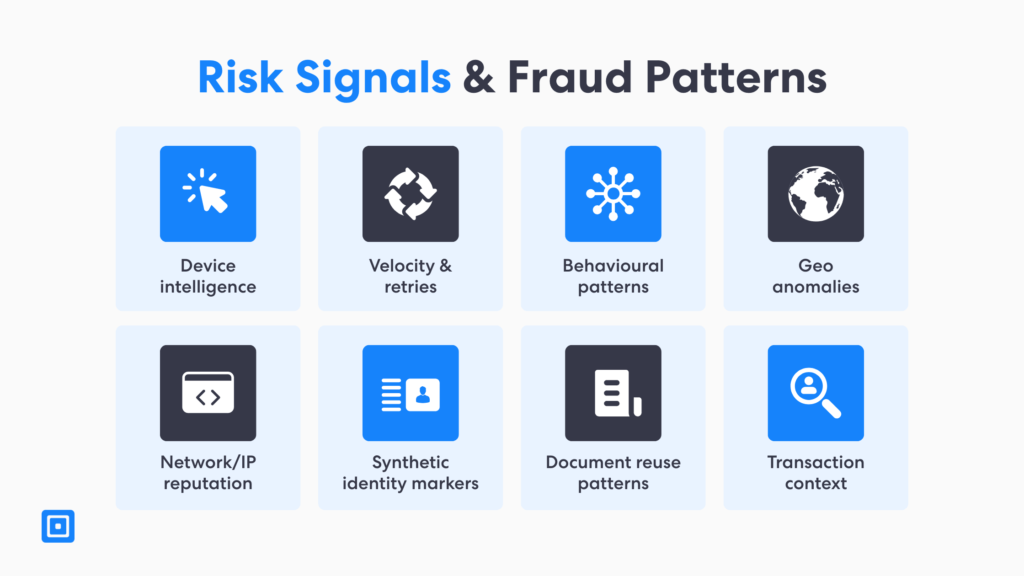

Tout au long de ce blog, il est clair que risque de fraude est lié à la vérification de l'identité numérique. Pour illustrer comment le risque de fraude évolue sous pression, il est essentiel d'examiner un schéma d'attaque courant. Généralement, les fraudeurs commencent par une approche simple. Ils vérifient si le même appareil a déjà été bloqué, puis réessaient avec de nouveaux documents d'identité ou des identités synthétiques. Une autre méthode qu'ils peuvent utiliser consiste à faire tourner un numéro de téléphone ou l'adresse électronique de l'utilisateur pour contourner les contrôles de sécurité de base. Ce type de flux de risques peut entraîner des tentatives rapides et répétées que des règles simples peuvent ne pas détecter.

De ce fait, les solutions de vérification d'identité nécessitent intelligence artificielle et apprentissage automatique Pour repérer les schémas suspects dans les tentatives de fraude, il est essentiel d'utiliser des outils de vérification comme ceux-ci. Ces outils peuvent signaler une fréquence anormale des contrôles d'identité, des échecs de session répétés ou toute incohérence dans les informations d'identité d'une session à l'autre. L'objectif est de protéger l'entreprise et de prévenir la fraude, et non de pénaliser les clients légitimes. Des protocoles et processus d'identification bien conçus réduisent les vérifications manuelles et contribuent à une expérience client plus fluide.

Méthodes traditionnelles et vérification manuelle

La vérification manuelle et les méthodes traditionnelles, comme les questions de sécurité basées sur les connaissances, ont été conçues pour une autre époque en matière de protection contre les risques. Aujourd'hui, les fuites de données et l'automatisation à grande échelle facilitent la tâche des attaquants et des fraudeurs pour contourner les contrôles de connaissances. Cela est particulièrement vrai lorsque l'usurpation d'identité a déjà eu lieu et que les informations personnelles sont divulguées. Par conséquent, ces méthodes de vérification peuvent accroître le risque de fraude sans pour autant améliorer la sécurité globale.

Toutefois, la vérification manuelle d'identité peut encore s'avérer utile dans de rares cas particuliers. Le problème est qu'elle n'est pas facilement extensible et qu'elle a souvent un impact négatif sur l'expérience client. Processus automatisés Il permet d'obtenir des résultats cohérents, de prendre des décisions plus rapidement et de disposer de pistes d'audit plus robustes. Il aide les équipes à appliquer le même processus de vérification d'identité sur tous les canaux et services. La vérification manuelle est à réserver aux exceptions à haut risque et bien définies.

Cadres pour les solutions d'identité numérique

Les solutions d'identité numérique nécessitent un cadre robuste. Pour une validation efficace de l'identité numérique, il est essentiel d'utiliser un modèle en quatre étapes, sans complexifier inutilement le processus. Ce type de modèle assure la cohérence des équipes produit, conformité et sécurité, et facilite grandement le suivi et l'amélioration des résultats.

- ValiderVérifier l'authenticité des documents, leur falsification et la cohérence des données afin de réduire les fraudes évidentes et les vérifications manuelles.

- Corroborer: Confirmer les informations d'identité à l'aide de sources de données indépendantes (par exemple, les registres, les dossiers internes, les agences d'évaluation du crédit lorsque cela est autorisé).

- DéfendreUtilisez les signaux de risque et l'analyse comportementale pour repérer les identités synthétiques, les tentatives de connexion répétées et les schémas suspects avec un minimum de difficultés.

- DéciderAppliquer des règles d'autorisation/de renforcement/de refus explicables et déclencher l'authentification multifacteur/à deux facteurs lorsque le risque est plus élevé.

Ce cadre en quatre parties s'adapte clairement aux différentes plateformes de vérification d'identité. Il dissocie la qualité des preuves de la décision finale. Il permet d'optimiser les performances opérationnelles tout en respectant les exigences réglementaires afin de garantir une gestion efficace des risques de fraude.

Stockage sécurisé des données et confidentialité

La fiabilité des solutions d'identité numérique dépend de la manière dont elles gèrent le stockage et la confidentialité des données. Commission fédérale du commerce Les recommandations de la FTC soulignent l'importance de protéger les données sensibles. Leur divulgation peut entraîner une augmentation des fraudes, des vols d'identité et nuire à la confiance envers la marque à long terme. Des contrôles rigoureux concernant le stockage sécurisé des données permettent de réduire les risques d'utilisation abusive par des employés et de fuites accidentelles. Ces mesures sont essentielles pour protéger à la fois les clients et les organisations.

En pratique, les processus de stockage sécurisé et de protection des données englobent de multiples facteurs. Ils comprennent le chiffrement, le contrôle d'accès, les limites de conservation et une gestion rigoureuse des fournisseurs. Il est essentiel de concevoir des flux de travail qui minimisent la quantité de données biométriques conservées. Cela limite les dommages potentiels en cas de fuite de données. Des audits et des revues d'accès réguliers contribuent à maintenir l'efficacité des contrôles dans le temps. Des plans d'intervention clairs permettent également une réaction rapide en cas de problème.

Authentification après vérification : MFA, 2FA et continuité

L'authentification prouve l'identité immédiatement après la vérification et sécurise l'accès dès cet instant. Ceci est crucial, notamment lorsque le risque de fraude se déplace de la création du compte vers une prise de contrôle. L'authentification multifacteurs et l'authentification à deux facteurs permettent de réduire ce risque. Cette approche multicouche contribue à prévenir les attaques, même en cas de vol d'informations ou d'identifiants.

Imaginez un utilisateur vérifié tentant d'accéder soudainement à son compte depuis un nouvel appareil mobile. Des habitudes de connexion inhabituelles sont également constatées. Cela incitera les équipes à renforcer les procédures de vérification. C'est un parfait exemple de la façon dont l'analyse des appareils connectés peut faciliter la vérification d'identité. Toute authentification à plusieurs facteurs contribue à équilibrer sécurité et accès, tout en offrant une expérience utilisateur bien plus fluide.

Institutions financières et secteurs réglementés

Il est extrêmement fréquent que les institutions financières et autres secteurs réglementés soient confrontés à des mesures strictes. Connaissez votre client Conformément à la réglementation KYC (Know Your Customer), la qualité du processus de vérification d'identité fait l'objet d'un examen rigoureux. Tout programme basé sur les risques doit définir clairement les preuves acceptées, les exceptions applicables et les modalités de surveillance. Il est également essentiel d'assurer la cohérence des résultats sur les différents canaux et services en ligne. Cette clarté contribue à réduire les erreurs et à faciliter les audits.

le Groupe d'action financière Le cadre du GAFI est largement utilisé. Il établit un lien entre la vérification d'identité et les solutions d'identité numérique, la gestion des risques et la gouvernance. Il favorise une approche structurée pour le choix des sources de données, la mise en place de contrôles appropriés et la documentation des décisions. Les équipes qui harmonisent leurs politiques, leurs contrôles et leur surveillance réduisent le risque global de fraude, tout en garantissant une expérience client optimale. Ce cadre facilite également l'adaptation face à l'évolution des menaces et de la réglementation.

Étude de cas : Déploiement de la vérification d'identité auprès de Companies House (Royaume-Uni, novembre 2025)

Le Royaume-Uni a cherché à réduire l'utilisation abusive des immatriculations d'entreprises à des fins illégales en renforçant la vérification d'identité des personnes qui créent, dirigent, possèdent ou contrôlent des entreprises. Cette démarche comprenait la lutte contre les risques liés à la fraude et à l'usurpation d'identité, ainsi que l'amélioration de la fiabilité des documents d'entreprise.

La vérification d'identité auprès de Companies House est désormais disponible pour les administrateurs et les personnes exerçant un contrôle significatif (PSC).

Companies House a confirmé que les exigences légales pour les administrateurs et les personnes exerçant un contrôle significatif (PSC) de vérifier leur identité commenceraient le 18 novembre 2025, en utilisant des voies telles que gov.uk One Login et d'autres canaux pour ceux qui en ont besoin.

Résultats

Plus d'un million de personnes ont été vérifiées peu après le lancement volontaire en avril 2025, ce qui témoigne d'une forte adhésion avant même l'entrée en vigueur des changements obligatoires.

Lors d'une étape ultérieure, plus de 1,5 million de personnes avaient été vérifiées depuis avril 2025, ce qui a permis une transition progressive vers une plus grande transparence et une réduction des abus d'identité.

Le processus de vérification d'identité via l'application gov.uk prend en moyenne moins de 2 minutes et 30 secondes, ce qui permet une vérification à grande échelle sans difficultés majeures.

Choisir des solutions de vérification d'identité

Il est essentiel de rechercher un suite complète Il existe des solutions de vérification d'identité compatibles avec différents types de preuves et offrant des configurations de politiques claires. L'idéal est de choisir un outil personnalisable grâce à des modules adaptables à vos besoins. Cette approche est bien plus pertinente qu'une solution unique et standardisée. Elle facilite considérablement le choix des contrôles adaptés à chaque service et aux différents niveaux de risque.

D'autres facteurs sont à prendre en compte lors du choix de solutions d'identité numérique : le stockage sécurisé des données, les pistes d'audit et la transparence. Les plateformes capables d'expliquer aux équipes le raisonnement derrière une décision facilitent la gouvernance. Il devient ainsi plus aisé de se conformer aux exigences réglementaires lors des audits ou des contrôles de conformité. C'est pourquoi des rapports clairs réduisent le travail de vérification manuelle supplémentaire et accélèrent les enquêtes.

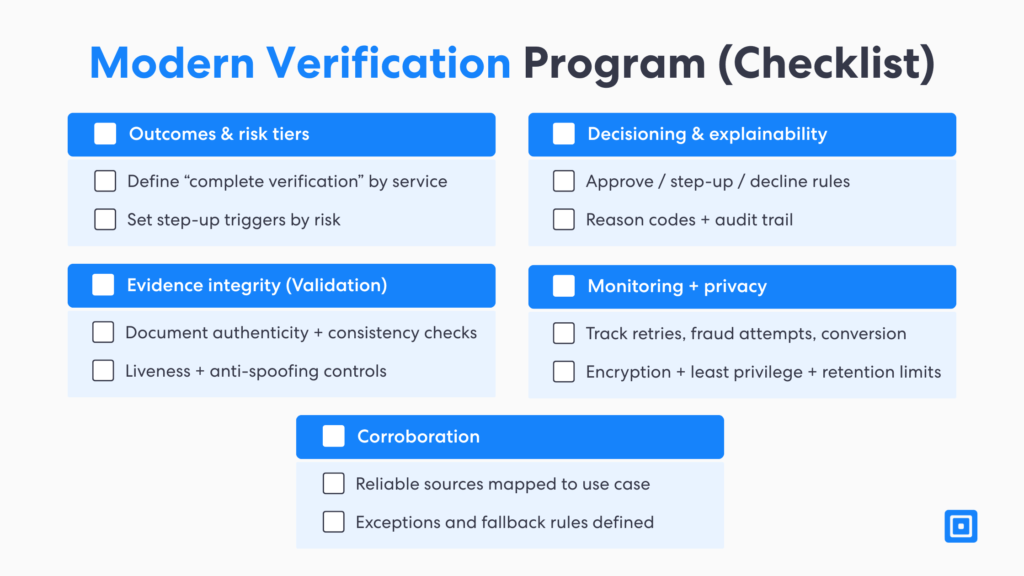

Que devraient inclure les vérifications complètes d'identité numérique ?

Comme mentionné précédemment, les vérifications complètes d'identité numérique comprennent une combinaison de contrôles d'authenticité des documents, de détection de présence, corroboration de la source de données, et renforce l'authentification en cas de risque. Ces couches supplémentaires permettent de vérifier les identités avec une fiabilité accrue. Elles réduisent également le besoin de vérification manuelle d'identité dans les cas courants. Il en résulte un processus de vérification d'identité plus cohérent.

D'autres produits incluent le suivi des nouvelles tentatives, des tentatives de fraude et des performances par segment. C'est un excellent exemple de la façon dont les entreprises peuvent optimiser leurs processus automatisés pour réduire les rejets injustifiés. Cela permet de maintenir une protection efficace contre la fraude. fausses identités et toute évolution des schémas de fraude. Une surveillance accrue vous aide à repérer rapidement les sources de vérification des données défaillantes ou les parcours utilisateurs défectueux.

Liste de contrôle de mise en œuvre d'un programme de vérification

La mise en œuvre de tout programme de vérification commence par la définition des résultats attendus. Les organisations doivent déterminer ce qu'implique une “ vérification complète ”. Ensuite, les équipes peuvent associer des contrôles à chaque étape, couvrant les documents d'identité, les données biométriques, les informations relatives aux appareils, l'analyse comportementale et toute forme d'authentification. La vérification cohérente sur tous les canaux et plateformes numériques s'en trouve simplifiée. Les rôles et responsabilités des différentes équipes sont également plus clairs que jamais.

Boucles de rétroaction Les systèmes sont conçus pour gagner en efficacité et s'améliorer au fil du temps. Après des incidents majeurs ou des changements dans les modes opératoires des attaques, il est essentiel de suivre de près les risques de fraude, les taux de conversion, les nouvelles tentatives, les motifs d'exception et de revoir les contrôles. Les entreprises peuvent ainsi s'assurer que leurs processus de vérification d'identité sont adaptés à leur croissance et à l'évolution des attentes des clients. Cela permet de réduire les refus injustifiés sans compromettre la protection contre la fraude.

Points clés à retenir

Les solutions d'identité numérique fonctionnent mieux lorsque la validation de l'identité numérique constitue une couche d'intégrité.

Un contrôle d'identité numérique doit être clair, guidé par des politiques et basé sur des signaux de risque.

Le stockage sécurisé des données et la protection de la vie privée dès la conception réduisent les dommages causés par les violations de données.

Les programmes performants permettent d'automatiser les processus et de limiter la vérification manuelle d'identité aux cas rares.

La vérification complète de l'identité numérique combine documents, données biométriques et sources de données.

Solutions d'identité numérique de ComplyCube

Si votre objectif est de vérifier l'identité, de réduire l'usurpation d'identité et d'améliorer l'expérience client sur les plateformes numériques, la meilleure approche consiste à valider les données d'identité : prouver leur intégrité, les corroborer auprès de sources fiables, se prémunir contre la fraude et définir des politiques claires et logiques. ComplyCube aide les entreprises à mettre en œuvre des solutions d'identité numérique qui garantissent des parcours de vérification rapides et sécurisés, vous permettant ainsi de protéger les accès, de respecter les exigences réglementaires et d'assurer la fluidité des transactions pour vos clients légitimes. Contactez notre équipe dès aujourd'hui.

Questions fréquemment posées

Comment les solutions d'identité numérique permettent-elles de réduire la fraude sans ralentir l'inscription en ligne ?

Les solutions d'identité numérique combinent documents d'identité, vérification biométrique et sources de données fiables pour une authentification rapide et efficace. Elles utilisent des indicateurs de risque pour renforcer les contrôles uniquement lorsque cela s'avère nécessaire, évitant ainsi aux clients légitimes des obstacles inutiles.

Que doit comprendre un processus de vérification d'identité numérique robuste, de bout en bout ?

Un processus de vérification d'identité robuste comprend généralement cinq étapes : la collecte des informations d'identité, la vérification des documents d'identité, la vérification biométrique avec détection de présence, la corroboration avec des sources de données fiables et l'application d'une décision explicable. Chaque étape doit comporter des règles claires et des résultats mesurables, afin que la vérification complète soit cohérente pour tous les services et niveaux de risque.

Quelle est la différence pratique entre un contrôle d'identité numérique et une validation d'identité numérique ?

Le contrôle d'identité numérique est le point de décision en temps réel qui détermine si un utilisateur doit obtenir un accès, en fonction des preuves et du risque de fraude. La validation de l'identité numérique constitue la couche d'intégrité plus profonde qui garantit que les données et les preuves d'identité sont fiables, cohérentes et défendables d'une session à l'autre.

Comment les entreprises peuvent-elles utiliser les signaux de risque et l'analyse comportementale pour repérer rapidement les identités synthétiques ?

Des signaux de risque tels que des tentatives de connexion répétées, des schémas de navigation inhabituels et des informations d'identité incohérentes peuvent indiquer des identités synthétiques ou des attaques automatisées. L'analyse comportementale et l'apprentissage automatique permettent de détecter ces schémas plus rapidement qu'une vérification manuelle, notamment à grande échelle.

Comment ComplyCube peut-il aider les équipes à mettre en œuvre à grande échelle des solutions d'identité numérique basées sur la validation ?

ComplyCube aide les entreprises à mettre en œuvre des solutions d'identité numérique grâce à une prise de décision fondée sur des politiques, des contrôles rigoureux des documents d'identité, la vérification biométrique et la corroboration à partir de sources de données fiables. Une approche privilégiant la validation renforce la confiance dans les données d'identité, réduit les refus injustifiés et limite la vérification manuelle aux cas exceptionnels à haut risque.