TL;DR : Fraude à l'IA générative est en train de identités synthétiques, fraude documentaire, et fraude d'identité plus facile à mettre à l'échelle, alors que de nombreuses entreprises s'appuient encore sur des systèmes obsolètes vérification d'identité contrôles. Ce guide explore comment les contrôles modernes détection de fraude par IA générative, combinant Capture de documents en direct, détection de présence biométrique, NFC, et intelligence des appareils, aide à prévenir fraude en ligne et gardez attaques d'identité en contrôle.

Qu’est-ce que l’IA générative ?

L'intelligence artificielle de génération (GenAI) est une technologie capable de créer du texte, des images, des vidéos et d'autres contenus. Elle repose sur des modèles avancés entraînés sur d'immenses volumes de données réelles. À partir de quelques indications écrites ou visuelles, elle peut générer un contenu d'un réalisme saisissant. Les fraudeurs exploitent cette capacité pour produire à grande échelle de fausses pièces d'identité et de faux documents convaincants.

Les modèles génératifs apprennent les schémas présents dans les données qui leur sont fournies, puis génèrent de nouvelles variations. On appelle souvent cela des modèles génératifs. augmentation des données Grâce à l'apprentissage automatique, et dans le contexte de la fraude, cela signifie modifier sans cesse des documents et des visages jusqu'à ce que les contrôles soient validés. De ce fait, la fraude facilitée par l'IA est plus rapide, moins coûteuse et plus difficile à détecter avec les systèmes de contrôle traditionnels.

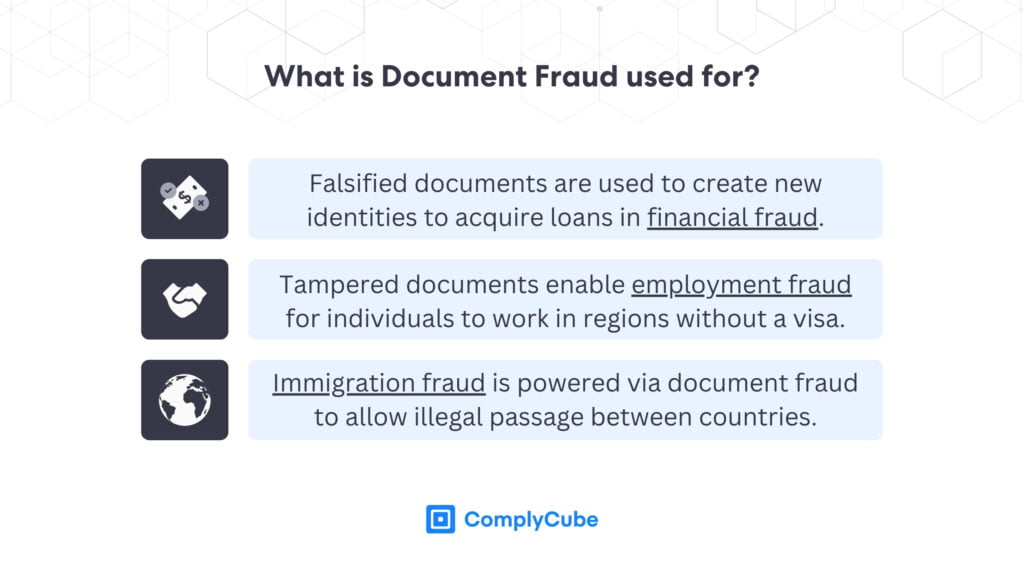

Qu’est-ce que la fraude documentaire ?

La fraude documentaire consiste à utiliser des documents falsifiés ou altérés pour se faire passer pour une autre personne. Le but est de tromper une entreprise, une institution ou un particulier. Ces faux documents peuvent servir à de nombreuses activités illégales. Ils sont largement utilisés dans l'économie moderne, notamment dans les secteurs de la finance, de l'emploi et de l'immigration.

- Fraude financière – utilisation de documents falsifiés (y compris des informations financières telles qu'un rapport de crédit) pour acquérir un prêt ou pour un vol d'identité ou un vol de carte de crédit lié à l'impôt.

- Fraude à l'emploi – falsification de documents ou de dossiers de VISA ou de dossiers pour obtenir un emploi pour lequel vous n'êtes pas qualifié ou que vous n'êtes pas légalement autorisé à occuper.

- Fraude à l'immigration – utilisation de faux documents pour obtenir des droits d'immigration, traverser les frontières ou réclamer certains avantages.

Toute victime de fraude est invitée à déposer une plainte auprès de la Federal Trade Commission (FTC). Le signalement des vols d'identité, des usurpations d'identité et des falsifications de documents permet aux autorités d'évaluer l'ampleur réelle de ces délits. Ces informations permettent à la FTC de repérer les tendances émergentes, de cibler ses actions et de collaborer avec d'autres organismes. Elles contribuent ainsi à renforcer la protection des consommateurs, à mettre en œuvre des mesures correctives et à élaborer de futures législations visant à réduire la fraude.

La fraude peut être menée de plusieurs manières. Nous avons tous vu Attrape-moi si tu peux, où un jeune Leonardo Di Caprio ridiculise un détective de Tom Hanks. Dans les années 1960, il était bien plus simple de créer de fausses informations personnelles ou financières sous la forme de pièces d’identité, de relevés bancaires ou même de chèques bancaires.

À l'ère du numérique, le web scraping et les outils de retouche photo basiques ont déjà facilité la création de faux documents. Les fraudeurs pouvaient copier des logos, réutiliser des données volées et modifier les images juste assez pour tromper les contrôles élémentaires. Désormais, avec l'essor de l'intelligence artificielle générale, la barrière est encore plus basse. N'importe qui peut produire de fausses cartes d'identité et des documents justificatifs très réalistes en quelques clics.

Qu’est-ce que la fraude générative par l’IA ?

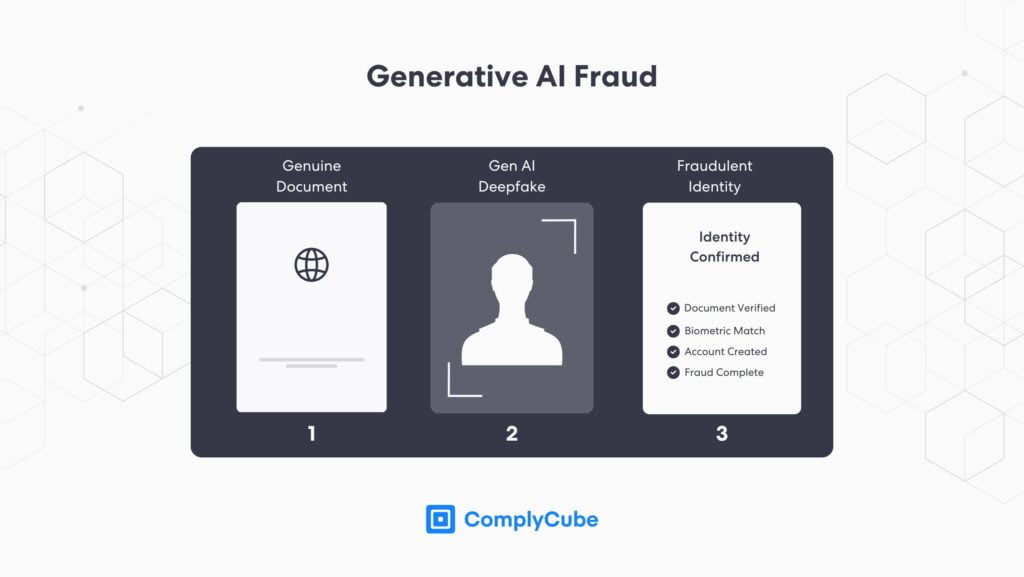

La fraude par IA générative consiste à utiliser des outils d'IA générative pour créer de faux documents, images ou identités. L'objectif est de contourner les systèmes de sécurité basés sur la vérification visuelle, la comparaison de modèles ou la biométrie de base. Les fraudeurs génèrent ou manipulent des pièces d'identité, des selfies et des pièces justificatives jusqu'à ce qu'une faille soit détectée. Un exemple de ce processus est illustré ci-dessous :

Comme indiqué ci-dessus, la fraude par IA générative peut être utilisée parallèlement au vol d’identité pour générer des données synthétiques afin de créer ce qui ressemble à de véritables comptes. En exploitant des images générées frauduleusement, les acteurs malveillants peuvent créer de nouveaux comptes convaincants avec les documents d'identification d'une autre personne et contourner les systèmes de sécurité utilisés par les institutions financières (IF) du monde entier.

Ce rapport de Deloitte suggère que l'adoption de technologies de conformité donne aux criminels un avantage sur les entreprises lorsqu'il s'agit de tirer parti de la génération AI pour contourner les programmes de sécurité de conformité. Si cette évolution se poursuit au-delà de 2024, le système financier mondial risque de dépasser le volume actuel de blanchiment d’argent.

La solution non seulement pour empêcher ce chiffre d’augmenter, mais aussi pour le réduire activement, consiste à adopter des solutions de conformité qui utilisent les mêmes technologies avancées que celles qui tentent de violer les IF. Cela est clairement indiqué par de nombreux organismes de réglementation nationaux et internationaux, tels que :

- Le département du Trésor des États-Unis (DoT)

- La Financial Conduct Authority (FCA).

- L'Autorité monétaire de Singapour (MAS).

- Le Groupe d'action financière (GAFI).

Étude de cas : Hong Kong : Des “ selfies ” truqués ouvrent des comptes dans 30 banques

Problème : Les deepfakes contournent la procédure KYC dans les banques de Hong Kong

En avril 2025, l'Autorité israélienne de lutte contre le blanchiment d'argent et le financement du terrorisme (IMPA) a signalé une affaire où un réseau de fraude utilisait la technologie deepfake pour remplacer les visages de criminels par des images issues de pièces d'identité volées. À l'aide de ces selfies manipulés, les fraudeurs… Ouvrir avec succès des comptes dans 30 banques différentes à Hong Kong, puis ont utilisé ces comptes pour blanchir de l'argent. plus de 1,2 million de dollars américains.

Solution : Comment ComplyCube aurait pu aider

La configuration de ComplyCube aurait pu ajouter plusieurs lignes de défense ici : avancées Détection des attaques de présence et de présentation (PAD) pour détecter les artefacts deepfake dans les flux de selfies, Vérifications croisées entre documents et selfies avec les données de la puce NFC lorsqu'elles sont disponibles, et intelligence des appareils pour mettre en évidence des schémas tels que la réutilisation des mêmes appareils, plages d'adresses IP ou émulateurs chez différents clients et banques.

Résultats : Impact probable de la mise en place du programme ComplyCube

Avec le système ComplyCube, bon nombre de ces 30 demandes auraient présenté un score de risque élevé en raison de l'utilisation de plusieurs appareils, d'une procédure d'inscription anormale ou d'incohérences entre les documents, la puce et le selfie. Cela aurait limité le nombre de comptes ouverts, réduit le montant total blanchi et généré des signaux plus pertinents pour les déclarations d'opérations suspectes (DOS), permettant ainsi aux banques et aux cellules de renseignement financier locales d'intervenir plus tôt.

Détection de fraude générative par IA

La détection de la fraude Gen AI nécessite un apprentissage automatique avancé pour exploiter des ensembles de données similaires utilisés pour créer des documents et des images frauduleux. Lorsque les systèmes de vérification utilisent des ensembles de données identiques – ou similaires –, ils peuvent identifier les modèles que les technologies de fraude par IA générative créeraient pour contourner les méthodes traditionnelles. Ces outils augmentent considérablement les capacités de détection des fraudes d'une entreprise.

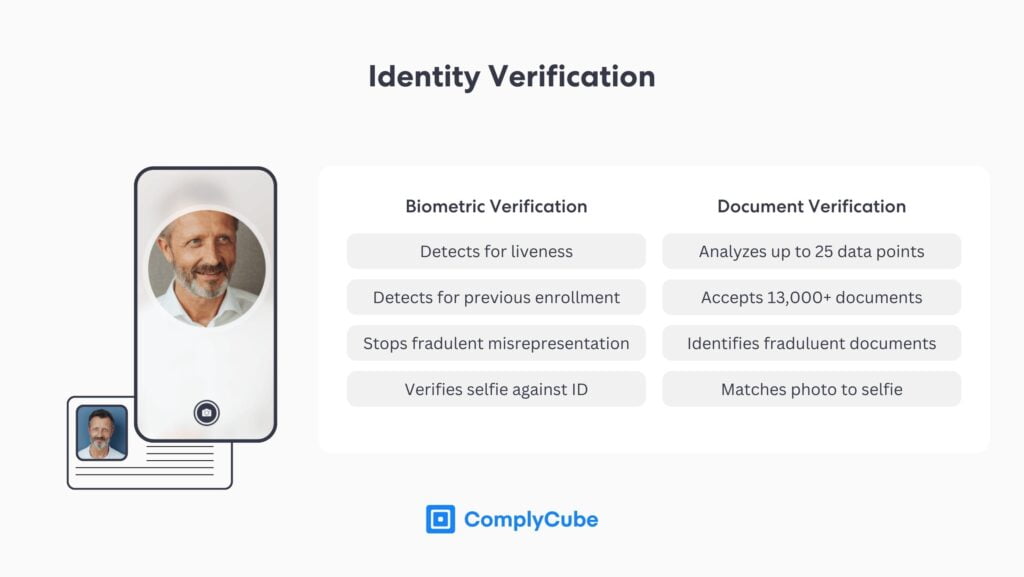

Vérification des documents

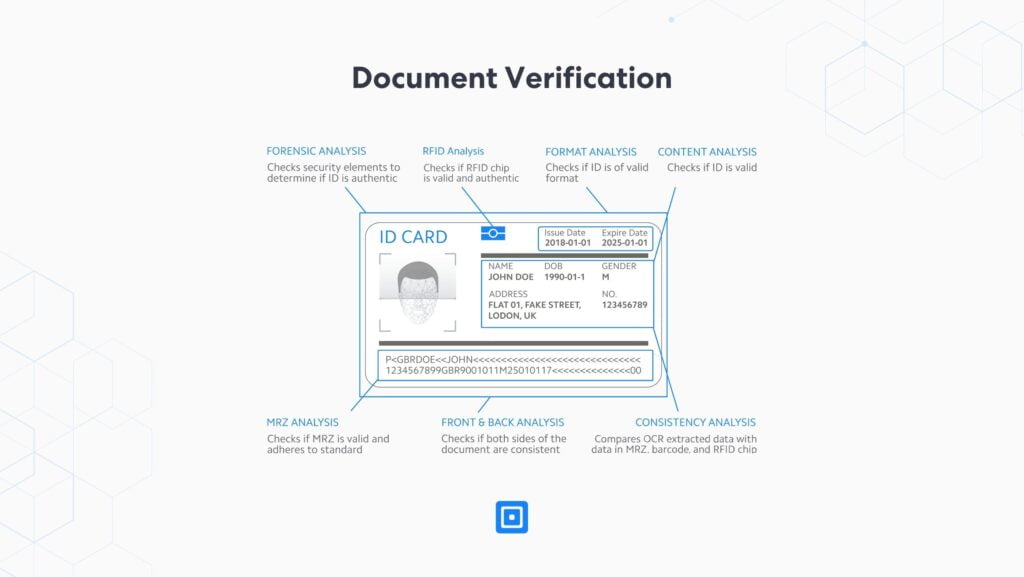

Pour obtenir les résultats les plus fiables, les processus de vérification des documents doivent être effectués en direct et pendant le processus d'acquisition du client. La vivacité du document garantit que l'image téléchargée n'aura pas été falsifiée, car elle doit provenir de l'appareil photo du smartphone d'un utilisateur pour être complétée. Le processus examine ensuite tous les points de données disponibles à partir de l'ID.

- Zone d'inspection visuelle (VIZ)

- Zone lisible par machine (MRZ)

- Puce RFID

- Codes-barres

La vérification par communication en champ proche (NFC) va encore plus loin en lisant une puce intégrée à l'intérieur du document qui permet un transfert de données immuable. La vérification NFC capture l'image stock d'un document avec une qualité bien supérieure à celle d'un téléchargement d'image, permettant une meilleure correspondance biométrique et une garantie de documents intacts. Pour plus d'informations, lisez Qu'est-ce que la vérification d'identité NFC ?

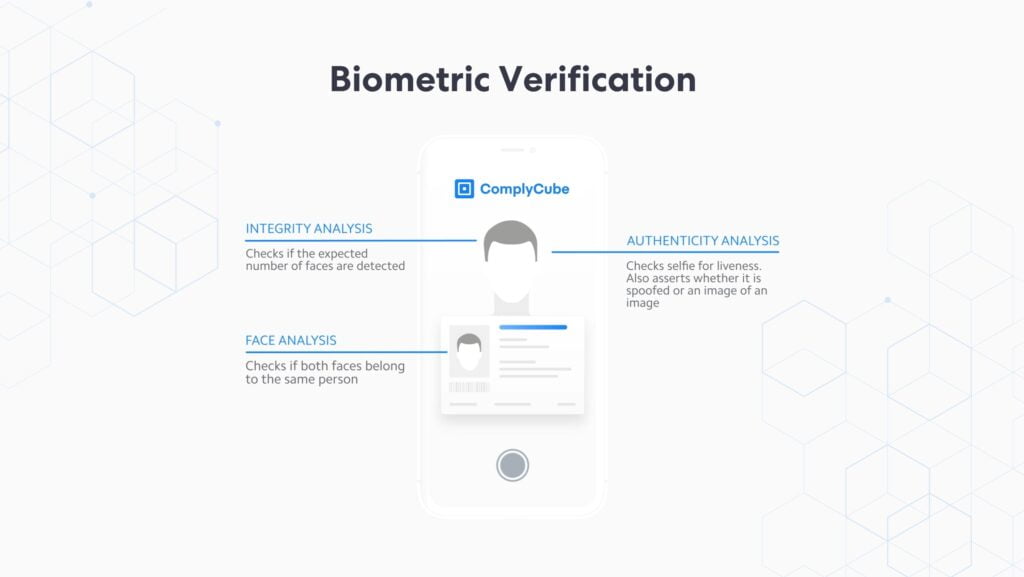

Vérification biométrique

La vérification biométrique, ou vérification par selfie, est utilisée pour ajouter une couche secondaire de garantie d'identité pour les entreprises. Après la capture et la vérification des données du document, la vérification biométrique est utilisée pour rechercher des similitudes entre l'image stock dans la pièce d'identité et la biométrie faciale dans le selfie.

Là encore, l'authenticité est essentielle, car elle garantit que l'image n'a pas été retouchée ni générée par l'IA. La vérification PAD crée des structures 3D numériques autour du visage pour analyser le teint et les micro-expressions, détecter les masques et les altérations de pixels. Pour plus d'informations, consultez la documentation. Détection d'activité : meilleures pratiques pour la sécurité anti-usurpation d'identité.

Le moteur de vérification de selfie de ComplyCube peut également être utilisé comme solution d'estimation de l'âge. Il offre une sécurité précise mais sans friction pour les biens soumis à une limite d'âge tout en empêchant les individus frauduleux d'y accéder.

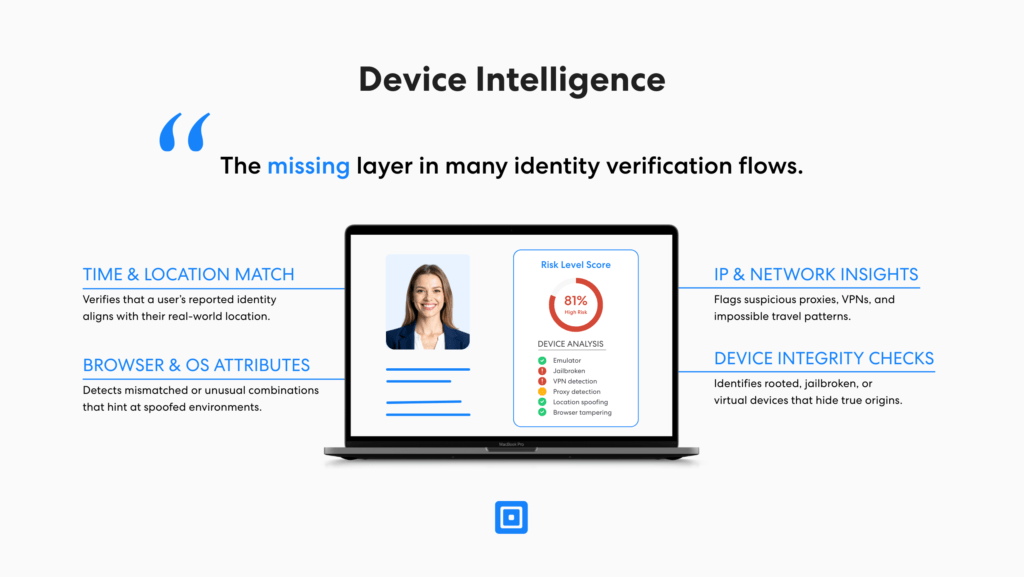

Intelligence des appareils

Même avec des contrôles documentaires et biométriques rigoureux, certaines identités synthétiques parviennent à passer entre les mailles du filet, notamment lorsqu'elles sont orchestrées par des réseaux de fraude bien coordonnés. C'est là que l'intelligence des appareils devient la couche manquante dans de nombreux flux de vérification d'identité, apportant un contexte précieux. comment un utilisateur accède à votre plateforme, pas seulement OMS ils prétendent l'être.

L'analyse de l'appareil examine les signaux provenant de l'appareil et du réseau de l'utilisateur : matériel et système d'exploitation, attributs du navigateur, adresse IP, et cohérence du fuseau horaire et de la géolocalisation avec l'identité déclarée. Elle détecte également les configurations à risque telles que les émulateurs, les machines virtuelles ou les appareils rootés/jailbreakés, et repère les comportements automatisés comme le remplissage automatique de formulaires ou les interactions anormalement rapides et répétitives.

Lorsque ces signaux sont corrélés entre les sessions et les comptes, les entreprises peuvent identifier les réseaux de fraude plutôt que les incidents isolés. Les tentatives d'inscription à haut risque peuvent être signalées avant leur aboutissement, et des contrôles renforcés ne sont appliqués que lorsque le risque lié à l'appareil est élevé. Combinée à la détection de fraude par IA générique et à la vérification d'identité avancée, l'intelligence de l'appareil transforme la vérification d'identité, d'un simple contrôle de documents à une évaluation dynamique et basée sur les risques, de la personne, de son appareil et de son comportement au fil du temps.

Points clés à retenir

- L'intelligence artificielle de nouvelle génération abaisse les barrières à la fraude documentaireN'importe qui peut générer des pièces d'identité réalistes et des documents justificatifs, ce qui rend la fraude plus facile à grande échelle.

- Les contrôles documentaires seuls ne suffisent plus.L'inspection visuelle, la MRZ et même la simple détection de présence peuvent être trompées par des attaquants sophistiqués.

- La biométrie nécessite une forte présence (PAD)Les cartes faciales 3D, l'analyse des micro-expressions et les vérifications au niveau du pixel sont essentielles pour stopper les deepfakes et les attaques par rejeu.

- L'intelligence de l'appareil est un “ troisième signal ” crucial.”: L'empreinte digitale des appareils, leur réputation et leurs schémas comportementaux permettent de relier des applications apparemment distinctes et de mettre en évidence les réseaux de fraude.

- Utilisez la réauthentification de l'appareil lorsque les utilisateurs se reconnectent. pour confirmer qu'il s'agit bien de l'appareil d'origine (et non d'un nouvel appareil situé à distance), réduisant ainsi le risque de prise de contrôle du compte.

Votre plateforme est-elle protégée contre la fraude générative par l’IA ?

L'intelligence artificielle générative a profondément transformé la fraude documentaire. Il ne suffit plus de vérifier une simple pièce d'identité et un selfie lors de l'inscription et de croiser les doigts. Comme le démontre cet article, les attaques modernes combinent documents générés par l'IA, deepfakes, identités synthétiques et utilisation coordonnée d'appareils pour contourner les systèmes de contrôle traditionnels et exploiter votre plateforme par le biais de fraudes à la carte bancaire, d'activités de mules et de flux financiers complexes.

Pour rester compétitives, les entreprises ont besoin de défenses multicouches et adaptatives en continu. Cela implique de combiner la vérification en temps réel des documents, la lecture NFC, la détection de présence biométrique, l'analyse des données des appareils et la détection d'anomalies par apprentissage automatique afin de surveiller les comportements sur de nombreux canaux et dans le temps. Lorsque ces signaux convergent, les réseaux de fraude sont démasqués, les faux positifs diminuent et les clients légitimes bénéficient d'une expérience utilisateur beaucoup plus fluide.

Si vous repensez votre stratégie antifraude à la lumière de l'IA de nouvelle génération, notre équipe chez ComplyCube peut vous aider à concevoir et à mettre en œuvre une pile de vérification adaptée à votre profil de risque, à vos produits et à vos marchés. Contactez notre équipe Découvrez comment ComplyCube peut vous aider à protéger votre plateforme contre la fraude documentaire générée par l'IA.