Kurz gesagt: Digitale Identitätslösungen reduzieren Betrug und erfüllen gleichzeitig die Kundenerwartungen an schnelle Online-Dienste. Eine digitale Identitätsprüfung wertet Risikosignale aus, um die Identität in Echtzeit zu verifizieren, während die digitale Identitätsvalidierung die Vertrauenswürdigkeit und Konsistenz der Identitätsdaten belegt. Zusammen ermöglichen sie eine umfassende digitale Identitätsverifizierung, die Unternehmen hilft, Betrug vorzubeugen.

Was sind digitale Identitätslösungen?

Digitale Identitätslösungen sind Werkzeuge, Arbeitsabläufe und Kontrollmechanismen, die Organisationen dabei unterstützen, die Identität von Personen online zu verifizieren. So können echte Kunden sicher auf Dienste zugreifen. Sie kombinieren Dokumente, biometrische Daten und Überprüfungen anhand von Datenquellen, um zu bestätigen, dass eine Person tatsächlich diejenige ist, für die sie sich ausgibt.

Diese Lösungen machen Identität zu einem transparenten und messbaren Kontrollinstrument, das konsistente Entscheidungen und nachvollziehbare Ergebnisse ermöglicht. Ein zuverlässiger digitaler Identitätsprüfungsprozess ist in Betrugspräventionsszenarien unerlässlich. Die heutigen traditionellen Methoden können mit dem Umfang und der Automatisierung sich ständig weiterentwickelnder Angriffe schlichtweg nicht mithalten.

Wie digitale Identitätsprüfungen funktionieren

In der heutigen Zeit tritt Betrug in Form von gefälschten Identitäten und der Wiederverwendung gestohlener Daten auf. Betrüger testen Dienste, indem sie dasselbe Gerät, verschiedene Telefonnummern oder eine wiederverwendete E-Mail-Adresse nutzen. Sie suchen gezielt nach Schwachstellen im Verifizierungsprozess, um diese auszunutzen. Diese Betrugsgefahr erhöht den Druck auf die Systemkontrollen erheblich.

Gleichzeitig steigen die Kundenerwartungen. Nutzer wünschen sich einen schnellen Onboarding-Prozess mit mobiler Datenerfassung und erwarten zudem einen reibungslosen Ablauf von Anfang bis Ende. Unternehmen müssen Betrug verhindern und betrügerische Aktivitäten abschrecken, gleichzeitig aber auch Nutzern mit echten Rechten den Nachweis ihrer Legitimität erleichtern. Ein falsches Gleichgewicht kann zu mehr Abbrüchen oder höheren Risiken führen.

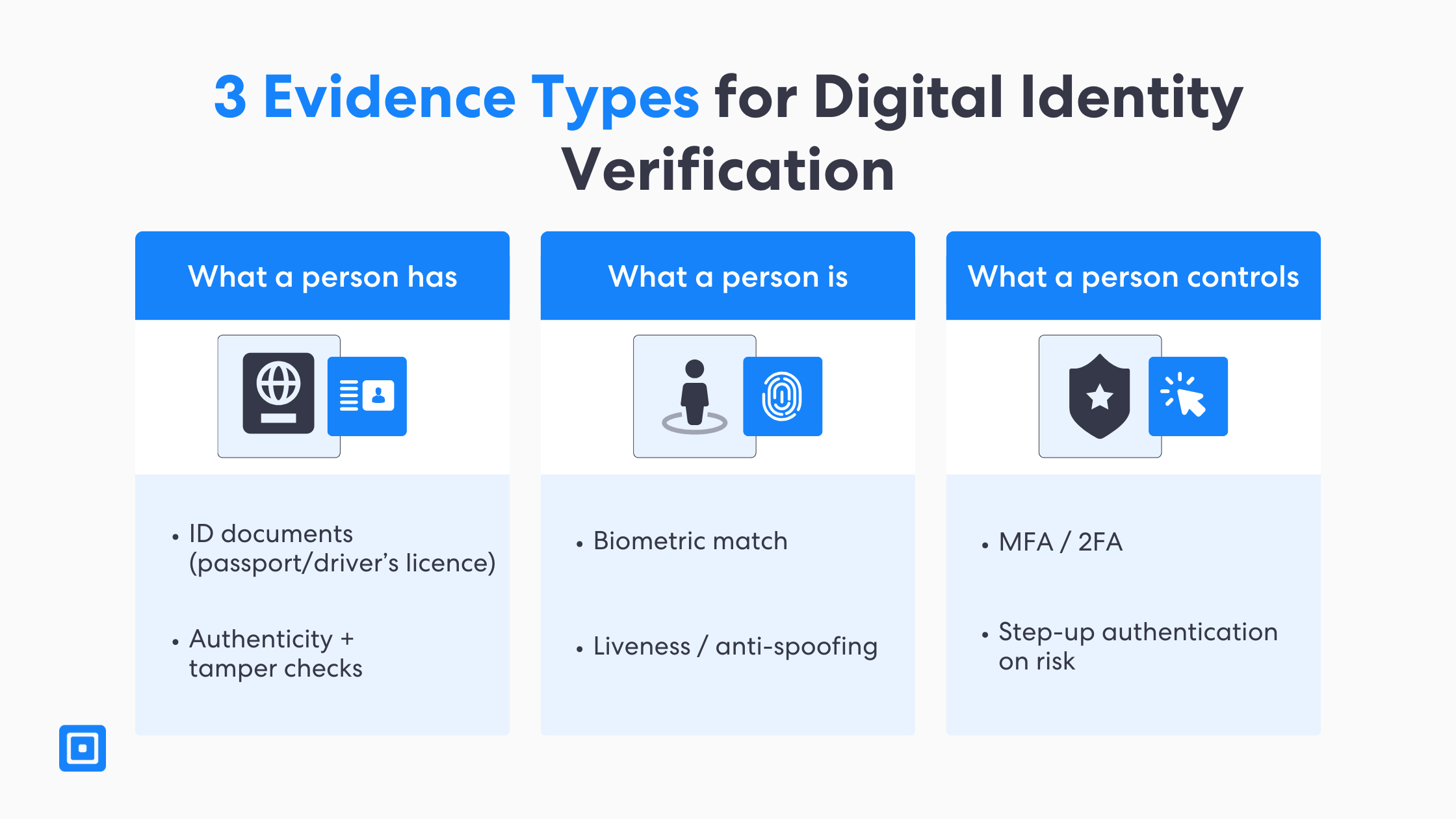

Kernbausteine der digitalen Identitätsprüfung

Bei der digitalen Identitätsprüfung gibt es drei Arten von Nachweisen. Diese umfassen häufig Informationen darüber, was eine Person besitzt, wer sie ist und worüber sie verfügt. Dokumente werden auf Echtheit und Anzeichen von Manipulation geprüft, um Betrug vorzubeugen. Biometrische Verfahren und Lebenderkennung Die Multi-Faktor-Authentifizierung bildet zusammen die Kernbausteine. Diese Elemente bieten Betrugsschutz, ohne dass Benutzer und Kunden eine manuelle Identitätsprüfung durchführen müssen. Weitere Informationen finden Sie hier: Worauf Sie bei einem biometrischen Identitätsprüfungssystem achten sollten

Maßgebliche Normen und Leitlinien stellen dies zunehmend als risikobasiert dar. Zum Beispiel:, NIST-Richtlinien zur digitalen Identität Dieser Ansatz umfasst Anforderungen an Identitätsprüfung und Authentifizierung, die Unternehmen nutzen können, um Sicherheit und Risiko in Einklang zu bringen. Er hilft Teams, strengere Prüfungen nur dann anzuwenden, wenn der Kontext und das Betrugsrisiko dies rechtfertigen.

Evidenz in digitalen Identitätslösungen

Die meisten digitalen Lösungen zur Identitätsprüfung basieren auf Nachweisen. Die meisten Plattformen beginnen mit Ausweisdokumenten wie Reisepässen oder Führerscheinen und konzentrieren sich anschließend auf die Prüfung. Dokumentauthentizität. Sie suchen nach Hinweisen auf Datenmanipulation und überprüfen, ob die wichtigsten Felder die korrekten Formate aufweisen. Zusätzlich können einige Abläufe Gesichtserkennung mit Lebenderkennung kombinieren, um die Echtheit der Nutzer im jeweiligen Moment zu bestätigen.

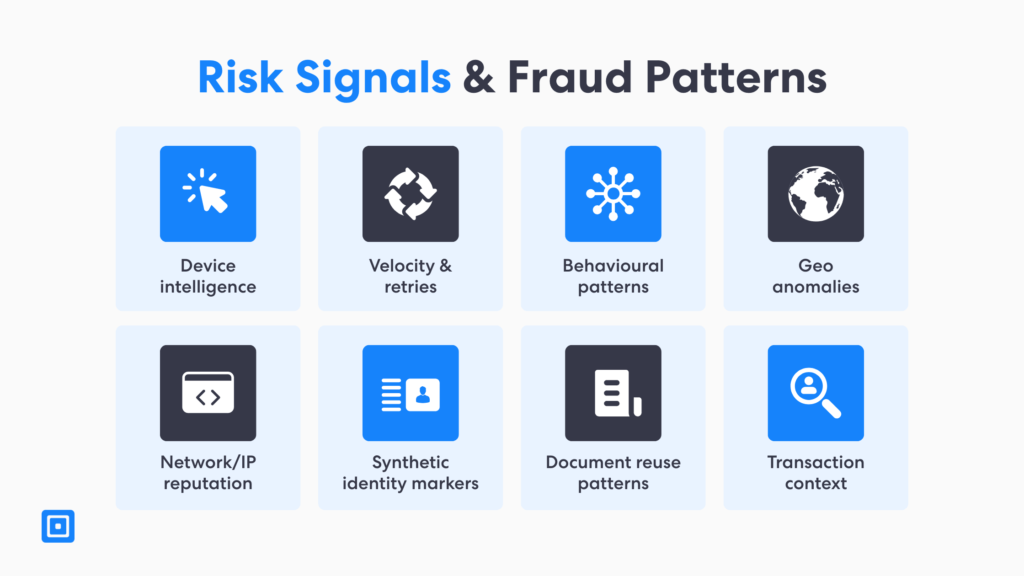

Schließlich bereichern Plattformen für digitale Identitätslösungen die Entscheidungsfindung mit wichtigeren und kontextbezogenen Daten. Zu diesen zusätzlichen Daten gehören: Geräteintelligenz Signale, Verhalten, geografische Gegebenheiten und Transaktionen werden analysiert. Durch die Einführung automatisierter Prozesse lassen sich Muster in zahlreichen Versuchen leichter erkennen. Die Identifizierung solcher Muster erfolgt deutlich schneller als durch die manuelle Überprüfung einzelner Datenpunkte. Zudem bleiben die Kontrollen durch Protokolle, eingegebene Regeln und Fehlercodes jederzeit revisionssicher. Entscheidungen lassen sich nun leichter überprüfen und verbessern sich im Laufe der Zeit schneller.

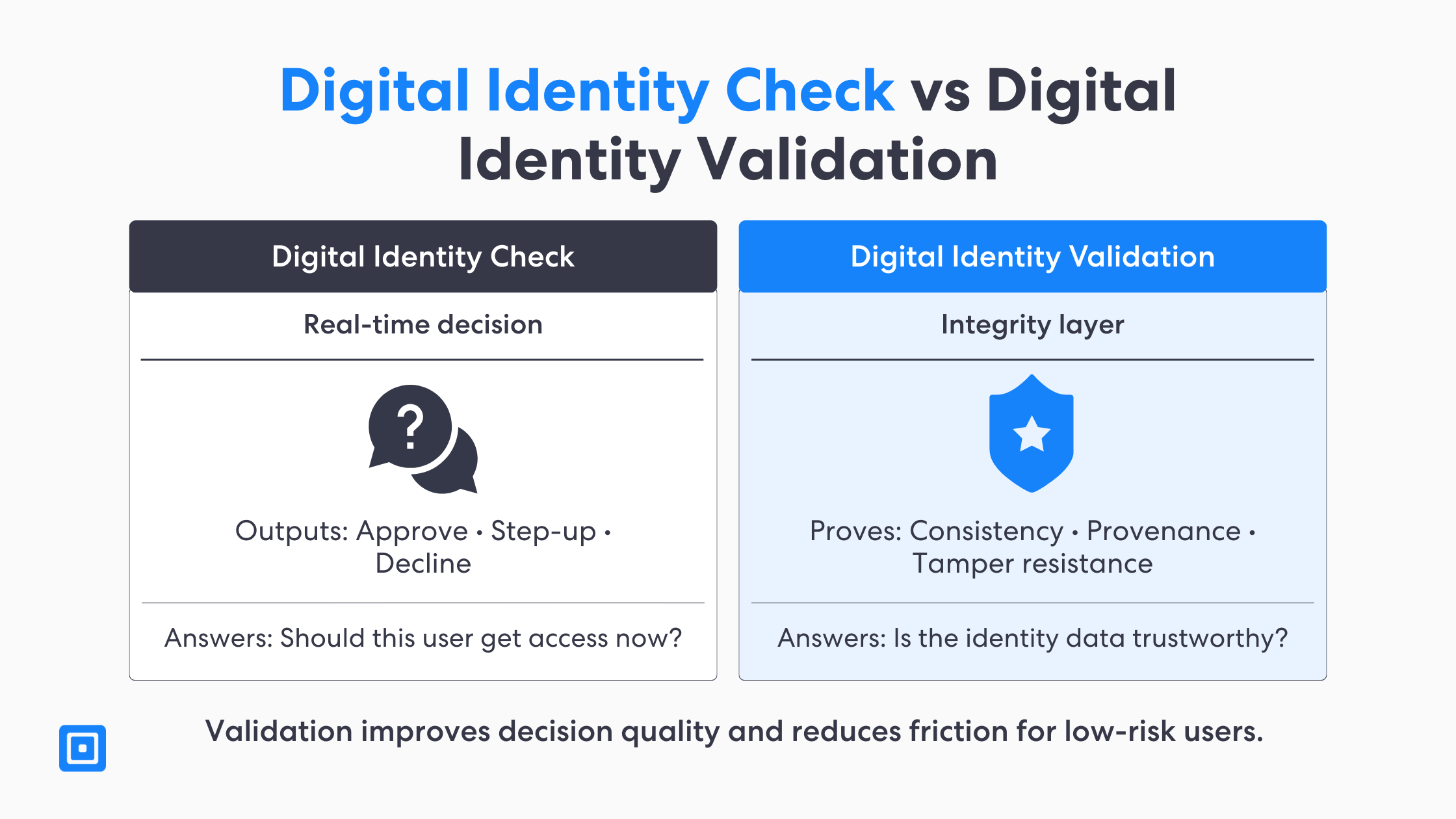

Digitale Identitätsprüfung vs. digitale Identitätsvalidierung

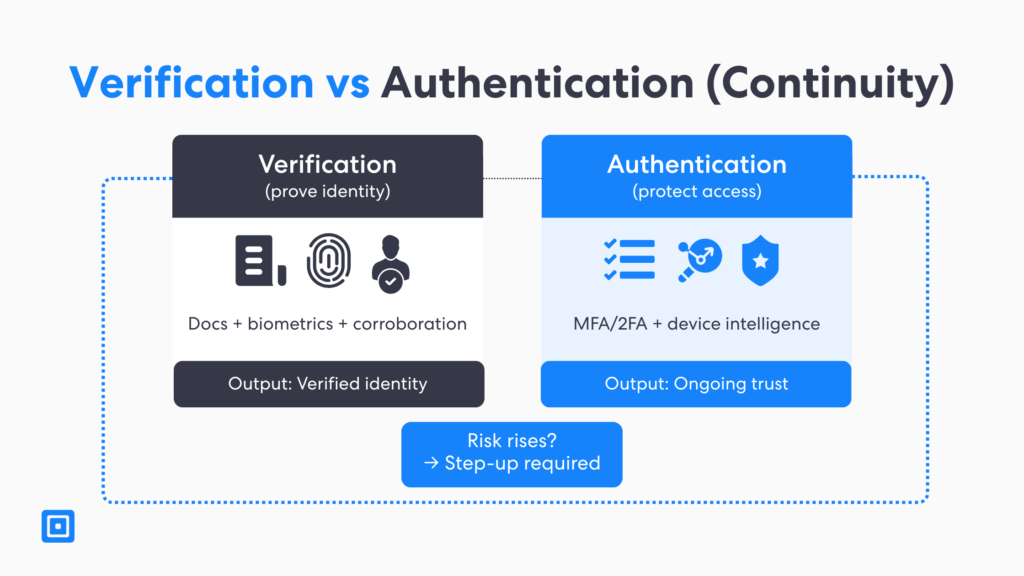

Es gibt zwei Arten von digitalen Identitätslösungen: die digitale Identitätsprüfung und die digitale Identitätslösung selbst. Eine digitale Identitätsprüfung ermöglicht eine Echtzeitentscheidung, die die Frage beantwortet: “Sollte ein Nutzer Zugriff erhalten?” Dazu werden relevante Nachweise, bewertete Risikosignale und die Einhaltung der Richtlinien berücksichtigt. Das Ergebnis für den Nutzer kann vielfältig sein: bestanden, abgelehnt oder eine erweiterte Sorgfaltsprüfung erforderlich. Die Entscheidung basiert auf dem Betrugsrisiko, das während des Onboarding-Prozesses festgestellt wird.

Die Validierung digitaler Identitäten geht über eine einfache Überprüfung hinaus. Sie beantwortet die klare Frage: “Sind die Identitätsdaten und -nachweise vertrauenswürdig?” Sie belegt Integrität, Konsistenz und Herkunft, sodass nicht nur Identitätsdaten erfasst werden. Vielmehr wird im Laufe der Zeit und über verschiedene Sitzungen hinweg Vertrauen in die Daten aufgebaut. Dies macht spätere Entscheidungen verlässlicher und leichter nachvollziehbar.

Der Identitätsverifizierungsprozess mit digitalen Identitätslösungen

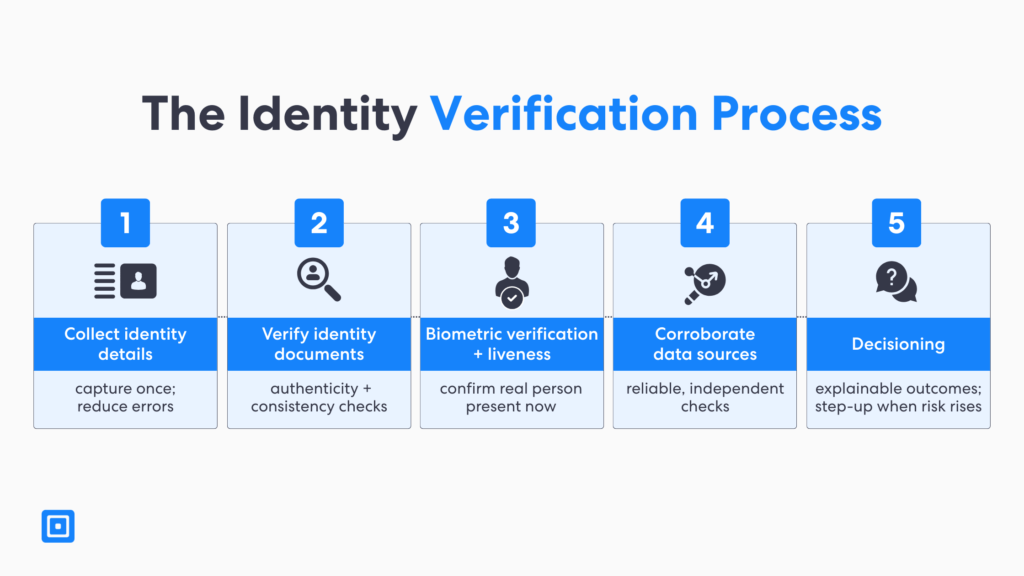

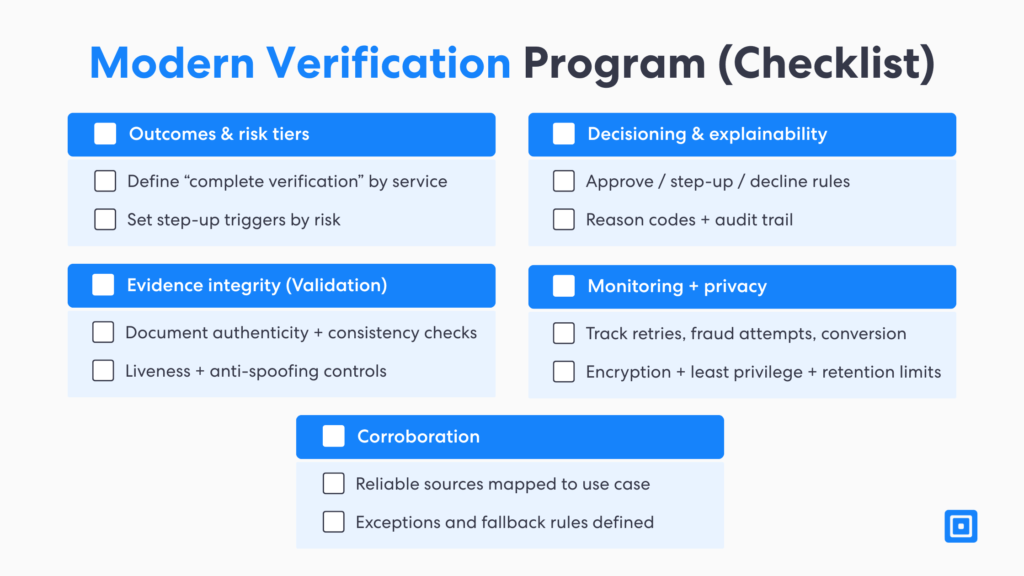

Der vollständige Identitätsprüfungsprozess umfasst viele Schritte. Wenn Teams von einer “Identitätsprüfung” sprechen, können die Ergebnisse stark variieren. Dies gilt insbesondere, wenn der Identitätsprüfungsprozess nicht klar definiert ist. Gute Systeme für digitale Identitätslösungen legen fest, was eine vollständige Verifizierung für jede Branche, Dienstleistung, jeden Kanal und jede Risikostufe bedeutet. Sie definieren außerdem klare Regeln für den Umgang mit Fehlern, Wiederholungsversuchen und Ausnahmen. Ein schrittweiser Prozess hilft Teams, auch bei schwankendem Scheckvolumen und Betrugsrisiko konsistent zu bleiben.

Um dies in die Praxis umzusetzen, zeigen die folgenden Abschnitte, wie umfassend digitale Identitätsprüfung Die Bereitstellung kann mithilfe automatisierter Prozesse erfolgen. Es wird auch erläutert, in welchen Fällen die manuelle Identitätsprüfung weiterhin als Ausweichmöglichkeit dienen kann. In den meisten Fällen sollte die manuelle Prüfung auf Ausnahmefälle und risikoreiche Szenarien beschränkt bleiben. Ziel ist es, ein reibungsloses Kundenerlebnis bei gleichzeitig hohem Betrugsschutz zu gewährleisten.

- Schritt 1: Identitätsdaten erfassen: Erfassung der wichtigsten Identitätsdaten (Name, Geburtsdatum, Adresse, Kontaktdaten) und aller erforderlichen Identifikatoren auf Grundlage von Vorschriften und Risikobewertungen.

- Schritt 2: Identitätsdokumente überprüfen: Überprüfung der Echtheit und Gültigkeitssignale von Dokumenten (Sicherheitsmerkmale, Datenkonsistenz), um Identitätsdiebstahl und schwache “Wissens”-Prüfungen zu reduzieren.

- Schritt 3: Biometrische Verifizierung und Lebenderkennung: Mithilfe von Gesichtserkennung und Lebenderkennung wird bestätigt, dass es sich um eine echte Person handelt, und biometrische Daten werden durch sichere Speicherung geschützt.

- Schritt 4: Abgleich mit zuverlässigen Datenquellen: Um das Vertrauen zu stärken, sollten die Identitätsdaten mit unabhängigen Quellen abgeglichen werden (z. B. Register, interne Aufzeichnungen, Kreditauskunfteien, sofern zulässig).

- Schritt 5: Entscheidung zur vollständigen Überprüfung: Erzeugen Sie nachvollziehbare Ergebnisse (bestanden, nicht bestanden, Verbesserung) mit konsistenten Regeln, die auf Betrugsrisiken und Prüfungen abgestimmt sind.

Betrugsrisiko bei der digitalen Identitätsprüfung

Im Verlauf dieses Blogs wird deutlich, dass Betrugsrisiko ist mit der digitalen Identitätsprüfung verknüpft. Um zu veranschaulichen, wie sich Betrugsrisiken unter Druck entwickeln, ist es wichtig, ein gängiges Angriffsmuster zu untersuchen. Betrüger beginnen typischerweise mit einem möglichst einfachen Vorgehen. Sie prüfen, ob dasselbe Gerät bereits gesperrt wurde, und versuchen es dann mit neuen Ausweisdokumenten oder synthetischen Identitäten erneut. Eine weitere Methode, die sie anwenden könnten, ist die regelmäßige Verwendung eines neuen Ausweisdokuments. Telefonnummer oder die E-Mail-Adresse des Nutzers, um grundlegende Risikokontrollen zu umgehen. Diese Art von Risikoablauf kann zu schnellen, wiederholten Zugriffsversuchen führen, die von einfachen Regeln möglicherweise nicht erkannt werden.

Aus diesem Grund benötigen Lösungen zur Identitätsverifizierung künstliche Intelligenz und maschinelles Lernen Um verdächtige Muster bei Betrugsversuchen zu erkennen, sind Verifizierungstools wie diese unerlässlich. Sie können ungewöhnlich häufige Identitätsprüfungen, wiederholte Sitzungsabbrüche oder inkonsistente Identitätsinformationen über verschiedene Sitzungen hinweg aufdecken. Ziel ist es, das Unternehmen zu schützen und Betrug zu verhindern, nicht ehrliche Kunden zu bestrafen. Optimierte Identifizierungsprotokolle und -prozesse reduzieren den manuellen Überprüfungsaufwand und tragen zu einem reibungsloseren Kundenerlebnis bei.

Traditionelle Methoden und manuelle Überprüfung

Manuelle Überprüfung und traditionelle Methoden wie wissensbasierte Sicherheitsfragen stammen aus einer anderen Ära des Risikomanagements. Heutzutage erleichtern Datenlecks und großflächige Automatisierung Angreifern und Betrügern das Bestehen von Sicherheitsüberprüfungen. Dies gilt insbesondere, wenn bereits Identitätsdiebstahl stattgefunden hat und Identitätsdaten offengelegt wurden. Daher können diese Verifizierungsansätze das Betrugsrisiko erhöhen, ohne die allgemeine Sicherheit zu verbessern.

Die manuelle Identitätsprüfung kann jedoch in seltenen Ausnahmefällen weiterhin hilfreich sein. Das Problem besteht darin, dass sie nicht gut skalierbar ist und sich häufig negativ auf das Kundenerlebnis auswirkt. Automatisierte Prozesse Es liefert konsistente Ergebnisse, schnellere Entscheidungen und eine lückenlose Nachverfolgung. Teams können so denselben Identitätsprüfungsprozess kanal- und serviceübergreifend anwenden. Die manuelle Überprüfung sollte am besten klar definierten Ausnahmefällen mit hohem Risiko vorbehalten bleiben.

Rahmenwerke für digitale Identitätslösungen

Lösungen für digitale Identitäten benötigen ein solides Rahmenwerk. Für die operative Umsetzung der Validierung digitaler Identitäten ist ein vierstufiges Modell ohne unnötige Reibungsverluste unerlässlich. Dieses Modell gewährleistet die Abstimmung der Teams in den Bereichen Produktentwicklung, Compliance und Sicherheit und erleichtert so die Überwachung und Verbesserung der Ergebnisse.

- Bestätigen: Überprüfung der Echtheit der Dokumente, auf Manipulationen und auf Datenkonsistenz, um offensichtlichen Betrug und manuelle Überprüfung zu reduzieren.

- Bestätigen: Bestätigen Sie die Identitätsangaben anhand unabhängiger Datenquellen (z. B. Register, interne Aufzeichnungen, Kreditauskunfteien, sofern zulässig).

- Verteidigen: Nutzen Sie Risikosignale und Verhaltensanalysen, um synthetische Identitäten, Wiederholungsversuche und verdächtige Muster mit minimalem Aufwand zu erkennen.

- Entscheiden: Erklärbare Pass-/Step-up-/Decline-Regeln anwenden und MFA/2FA auslösen, wenn das Risiko höher ist.

Dieses vierteilige Rahmenwerk lässt sich zudem nahtlos auf verschiedene Plattformen zur Identitätsverifizierung übertragen. Es trennt die Beweisqualität von der endgültigen Entscheidungsfindung. Die operative Leistung wird optimiert, wobei regulatorische Anforderungen stets berücksichtigt werden, um ein effektives Betrugsrisikomanagement zu gewährleisten.

Sichere Datenspeicherung und Datenschutz

Digitale Identitätslösungen sind nur so vertrauenswürdig wie die Art und Weise, wie sie mit Datenspeicherung und Datenschutz umgehen. Federal Trade Commission Die Richtlinien der Federal Trade Commission (FTC) unterstreichen die Bedeutung des Schutzes sensibler Daten. Deren Offenlegung kann zu vermehrtem Betrug, Identitätsdiebstahl und langfristigen Schäden am Markenvertrauen führen. Strenge Kontrollen für die sichere Datenspeicherung reduzieren das Risiko von Missbrauch durch Insider und versehentlichen Datenlecks. Dies ist unerlässlich für den Schutz von Kunden und Unternehmen.

In der Praxis umfassen sichere Speicher- und Datenschutzprozesse mehrere Faktoren. Dazu gehören Verschlüsselung, privilegierte Zugriffsrechte, Aufbewahrungsfristen und ein diszipliniertes Lieferantenmanagement. Es ist entscheidend, Arbeitsabläufe so zu gestalten, dass die Menge der tatsächlich gespeicherten biometrischen Daten minimiert wird. Dies begrenzt das Schadenspotenzial im Falle von Datenschutzverletzungen. Regelmäßige Audits und Zugriffsüberprüfungen tragen dazu bei, die Wirksamkeit der Kontrollen langfristig aufrechtzuerhalten. Klare Notfallpläne unterstützen zudem eine schnelle Reaktion bei auftretenden Problemen.

Authentifizierung nach der Verifizierung: MFA, 2FA und Kontinuität

Die Authentifizierung dient dem Identitätsnachweis unmittelbar nach der Verifizierung und schützt den Zugriff ab diesem Zeitpunkt. Dies ist besonders wichtig, wenn sich das Betrugsrisiko vom Registrierungsprozess hin zur Kontoübernahme verlagert. Multi-Faktor-Authentifizierung und Zwei-Faktor-Authentifizierung können dieses Risiko reduzieren. Ein solches mehrstufiges Verfahren hilft, Angreifer selbst dann abzuwehren, wenn sie Informationen oder Zugangsdaten gestohlen haben.

Stellen Sie sich vor, ein verifizierter Nutzer versucht plötzlich, von einem neuen Mobilgerät auf sein Konto zuzugreifen. Dabei fallen auch ungewöhnliche Anmeldemuster auf. Dies veranlasst die Teams, die Verifizierungsprozesse zu intensivieren. Dies ist ein perfektes Beispiel dafür, wie die Nutzung desselben Geräts die Identitätsprüfung unterstützen kann. Jede zusätzliche Authentifizierungsmethode trägt dazu bei, Sicherheit und Zugriff mit einem deutlich reibungsloseren Kundenerlebnis in Einklang zu bringen.

Finanzinstitute und regulierte Sektoren

Es ist unglaublich üblich, dass Finanzinstitute und andere regulierte Sektoren mit strengen Auflagen konfrontiert werden. Kenne deinen Kunden Die KYC-Vorschriften (Know Your Customer) unterliegen einer strengen Überprüfung der Qualität des Identitätsprüfungsprozesses. Klare Regeln zu akzeptierten Nachweisen, geltenden Ausnahmen und der Funktionsweise des Monitorings sind für jedes risikobasierte Programm unerlässlich. Auch konsistente Ergebnisse über verschiedene Kanäle und Online-Dienste hinweg sind erforderlich. Diese Klarheit trägt dazu bei, Fehler zu reduzieren und die Auditbereitschaft zu verbessern.

Der Arbeitsgruppe „Finanzielle Maßnahmen“ Das FATF-Rahmenwerk findet breite Anwendung. Es verknüpft Identitätsprüfung und digitale Identitätslösungen mit Risikomanagement und Governance. Es unterstützt einen systematischen Ansatz bei der Auswahl von Datenquellen, der Festlegung geeigneter Kontrollen und der Dokumentation von Entscheidungen. Teams, die Richtlinien, Kontrollen und Überwachung aufeinander abstimmen, senken das Betrugsrisiko insgesamt und gewährleisten gleichzeitig ein positives Kundenerlebnis. Zudem lässt es sich leichter an veränderte Bedrohungen und regulatorische Vorgaben anpassen.

Fallstudie: Einführung der Identitätsprüfung bei Companies House (GB, November 2025)

Das Vereinigte Königreich wollte den Missbrauch von Unternehmensregistrierungen für illegale Zwecke eindämmen, indem es die Identitätsprüfung für Personen, die Unternehmen gründen, führen, besitzen oder kontrollieren, verstärkte. Dies umfasste die Bekämpfung von Risiken im Zusammenhang mit Betrug und Identitätsmanipulation sowie die Verbesserung des Vertrauens in Unternehmensregister.

Die Identitätsprüfung durch Companies House für Direktoren und PSCs ist ab sofort verfügbar.

Companies House bestätigte, dass die gesetzlichen Anforderungen für Geschäftsführer und Personen mit maßgeblichem Einfluss (PSCs) zur Überprüfung ihrer Identität am 18. November 2025 in Kraft treten werden. Die Überprüfung kann unter anderem über gov.uk One Login oder über alternative Kanäle erfolgen, sofern diese benötigt werden.

Ergebnisse

Mehr als eine Million Menschen haben sich kurz nach dem freiwilligen Start im April 2025 verifiziert, was auf eine starke Akzeptanz im Vorfeld der verpflichtenden Änderungen hindeutet.

Bis zu einem späteren Meilenstein hatten sich seit April 2025 mehr als 1,5 Millionen Menschen verifiziert, was einen schrittweisen Wandel hin zu mehr Transparenz und weniger Identitätsmissbrauch unterstützt.

Die Überprüfung der Identität über die gov.uk ID-Checking-App dauert im Durchschnitt weniger als 2 Minuten und 30 Sekunden, wodurch die Verifizierung ohne großen Aufwand skalierbar wird.

Auswahl von Lösungen zur Identitätsverifizierung

Es ist unerlässlich, nach einem/einer/einem umfassende Suite Es gibt Identitätsprüfungsprodukte, die verschiedene Nachweisarten und klare Richtlinienkonfigurationen unterstützen. Ideal ist ein Tool, das sich anhand von Bausteinen an Ihre Bedürfnisse anpassen lässt. Das ist deutlich besser, als einen standardisierten Workflow zu erzwingen. So lassen sich die passenden Kontrollmechanismen für jeden Dienst und jede Risikostufe wesentlich einfacher auswählen.

Weitere wichtige Faktoren bei der Auswahl von Lösungen für digitale Identitäten sind sichere Datenspeicherung, Audit-Trails und Nachvollziehbarkeit. Plattformen, die Teams die Gründe für eine Entscheidung aufzeigen, schaffen Transparenz hinsichtlich der Governance. Dadurch wird die Verteidigung gegen regulatorische Anforderungen bei Audits oder Compliance-Prüfungen erleichtert. Aus diesem Grund reduziert eine klare Berichterstattung den zusätzlichen manuellen Prüfaufwand und beschleunigt Untersuchungen.

Was umfassende digitale Identitätsprüfungen beinhalten sollten

Wie bereits erwähnt, umfassen umfassende digitale Identitätsprüfungen eine Kombination aus Echtheitsprüfungen von Dokumenten und Lebenderkennung., Bestätigung durch die Datenquelle, und eine zusätzliche Authentifizierungsebene bei Risikosituationen. Diese zusätzlichen Ebenen verifizieren Identitäten mit deutlich höherer Sicherheit. Zudem reduziert sich der Bedarf an manueller Identitätsprüfung in Routinefällen. Das Ergebnis ist ein konsistenterer Identitätsprüfungsprozess.

Weitere Produkte umfassen die Überwachung von Wiederholungsversuchen, Betrugsversuchen und der Performance nach Segmenten. Dies ist ein hervorragendes Beispiel dafür, wie Unternehmen ihre automatisierten Prozesse optimieren können, um Fehlablehnungen zu reduzieren. Dadurch wird der Betrugsschutz wirksam aufrechterhalten. falsche Identitäten und jegliche sich entwickelnden Betrugsmuster. Zusätzliche Überwachungsfunktionen helfen Ihnen, schwache Datenverifizierungsquellen oder fehlerhafte Benutzerabläufe frühzeitig zu erkennen.

Checkliste zur Implementierung eines Verifizierungsprogramms

Eine Checkliste zur Implementierung eines jeden Verifizierungsprogramms beginnt mit der Definition der Ziele. Organisationen müssen festlegen, was eine “vollständige Verifizierung” bedeutet. Anschließend können Teams den einzelnen Phasen Kontrollen zuordnen, die Identitätsdokumente, biometrische Daten, Geräteinformationen, Verhaltensanalysen und jegliche Authentifizierung umfassen. Die konsistente Verifizierung über verschiedene Kanäle und digitale Plattformen hinweg wird dadurch einfacher. Auch die Rollen und Verantwortlichkeiten zwischen den Teams werden klarer denn je definiert.

Rückkopplungsschleifen Systeme sind so konzipiert, dass sie mit der Zeit effizienter werden und sich verbessern. Nach schwerwiegenden Vorfällen oder Veränderungen im Angriffsmuster ist es unerlässlich, Betrugsrisiken, Konversionsraten, Wiederholungsversuche, Ausnahmegründe und Kontrollmechanismen zu überwachen. Unternehmen können so sicherstellen, dass ihre Identitätsprüfungsprozesse mit dem Geschäftswachstum und den sich ändernden Kundenerwartungen Schritt halten. Dies trägt dazu bei, Fehlablehnungen zu reduzieren, ohne den Betrugsschutz ernsthaft zu schwächen.

Die wichtigsten Erkenntnisse

Digitale Identitätslösungen funktionieren am besten, wenn die Validierung der digitalen Identität eine Integritätsebene darstellt.

Eine digitale Identitätsprüfung sollte transparent, richtliniengeleitet und auf Risikosignalen basieren.

Sichere Datenspeicherung und Datenschutz von Anfang an reduzieren den Schaden durch Datenpannen.

Starke Programme skalieren automatisierte Prozesse und beschränken die manuelle Identitätsprüfung auf seltene Fälle.

Die umfassende digitale Identitätsprüfung kombiniert Dokumente, biometrische Daten und Datenquellen.

Die digitalen Identitätslösungen von ComplyCube

Wenn es Ihr Ziel ist, Identitäten zu verifizieren, Identitätsdiebstahl zu reduzieren und das Kundenerlebnis auf digitalen Plattformen zu verbessern, ist die Validierung der effektivste Ansatz: Weisen Sie die Integrität der Identitätsdaten nach, bestätigen Sie diese mit zuverlässigen Quellen, wehren Sie sich gegen Betrugsmuster und treffen Sie Entscheidungen auf Basis klarer Richtlinien. ComplyCube unterstützt Unternehmen bei der Implementierung digitaler Identitätslösungen, die schnelle und sichere Verifizierungsprozesse ermöglichen, damit Sie den Zugriff schützen, regulatorische Anforderungen erfüllen und echte Kunden gewinnen können. Nehmen Sie noch heute Kontakt mit unserem Team auf..

Häufig gestellte Fragen

Wie können digitale Identitätslösungen Betrug reduzieren, ohne das Online-Onboarding zu verlangsamen?

Digitale Identitätslösungen kombinieren Ausweisdokumente, biometrische Verifizierung und vertrauenswürdige Datenquellen, um die Identität schnell zu überprüfen und gleichzeitig strenge Kontrollen zu gewährleisten. Risikosignale werden genutzt, um zusätzliche Prüfungen nur bei Bedarf durchzuführen, sodass echte Kunden nicht unnötigen Hürden ausgesetzt sind.

Was sollte ein umfassender digitaler Identitätsprüfungsprozess von Anfang bis Ende beinhalten?

Ein effektiver Identitätsprüfungsprozess umfasst typischerweise fünf Schritte: Erfassung der Identitätsdaten, Überprüfung der Ausweisdokumente, biometrische Verifizierung mit Lebenderkennung, Abgleich mit zuverlässigen Datenquellen und nachvollziehbare Entscheidungsfindung. Jeder Schritt sollte klare Regeln und messbare Ergebnisse aufweisen, um eine einheitliche “vollständige Verifizierung” über alle Dienste und Risikostufen hinweg zu gewährleisten.

Worin besteht der praktische Unterschied zwischen einer digitalen Identitätsprüfung und einer digitalen Identitätsvalidierung?

Die digitale Identitätsprüfung ist der Echtzeit-Entscheidungspunkt, der anhand von Nachweisen und Betrugsrisiko festlegt, ob ein Nutzer Zugriff erhält. Die digitale Identitätsvalidierung bildet die tieferliegende Integritätsebene, die sicherstellt, dass Identitätsdaten und -nachweise sitzungsübergreifend vertrauenswürdig, konsistent und nachvollziehbar sind.

Wie können Unternehmen Risikosignale und Verhaltensanalysen nutzen, um synthetische Identitäten frühzeitig zu erkennen?

Risikosignale wie häufige Wiederholungsversuche, ungewöhnliche Navigationsmuster und inkonsistente Identitätsangaben können auf synthetische Identitäten oder geplante Angriffe hindeuten. Verhaltensanalysen und maschinelles Lernen helfen, diese Muster bei verschiedenen Versuchen schneller zu erkennen als eine manuelle Überprüfung, insbesondere bei großem Umfang.

Wie kann ComplyCube Teams dabei helfen, Validierungs-orientierte digitale Identitätslösungen in großem Umfang zu implementieren?

ComplyCube unterstützt Unternehmen bei der Implementierung digitaler Identitätslösungen durch richtlinienbasierte Entscheidungsfindung, strenge Prüfungen von Ausweisdokumenten, biometrische Verifizierung und Abgleich mit vertrauenswürdigen Datenquellen. Ein Validierungsansatz erhöht das Vertrauen in Identitätsdaten, reduziert Fehlablehnungen und beschränkt die manuelle Überprüfung auf risikoreiche Ausnahmefälle.