ملخص: الاحتيال باستخدام الذكاء الاصطناعي التوليدي صنع الهويات الاصطناعية, احتيال في الوثائق، و انتحال الهوية يسهل توسيع نطاقها، بينما لا تزال العديد من الشركات تعتمد على أساليب قديمة. التحقق من الهوية الفحوصات. يستكشف هذا الدليل كيف يتم إجراء الفحوصات الحديثة الكشف عن الاحتيال باستخدام الذكاء الاصطناعي التوليدي, ، الجمع التقاط المستندات مباشرة، التحقق من حيوية البيانات البيومترية، تقنية الاتصال قريب المدى (NFC)، و ذكاء الجهاز, يساعد على الوقاية الاحتيال الإلكتروني واحتفظ هجمات الهوية تحت السيطرة.

ما هو الذكاء الاصطناعي التوليدي؟

الذكاء الاصطناعي العام هو تقنية قادرة على إنشاء نصوص وصور وفيديوهات ومحتويات أخرى جديدة. تعتمد هذه التقنية على نماذج متطورة مُدرَّبة على كميات هائلة من البيانات الواقعية. وبناءً على بعض التوجيهات الكتابية أو المرئية، يمكنها توليد محتوى يبدو واقعيًا للغاية. يستغل المحتالون هذه التقنية لإنتاج هويات مزيفة ووثائق داعمة مقنعة على نطاق واسع.

تتعلم النماذج التوليدية الأنماط في البيانات التي تُغذى بها، ثم تُولد اختلافات جديدة. وهذا ما يُطلق عليه غالبًا اسم زيادة البيانات من خلال التعلم الآلي. في سياق مكافحة الاحتيال، يعني ذلك إجراء تعديلات مستمرة على المستندات والصور حتى يتم اجتياز الاختبارات. ونتيجة لذلك، أصبح الاحتيال المدعوم بالذكاء الاصطناعي أسرع وأقل تكلفة وأصعب اكتشافًا باستخدام الضوابط التقليدية.

ما هو الاحتيال في المستندات؟

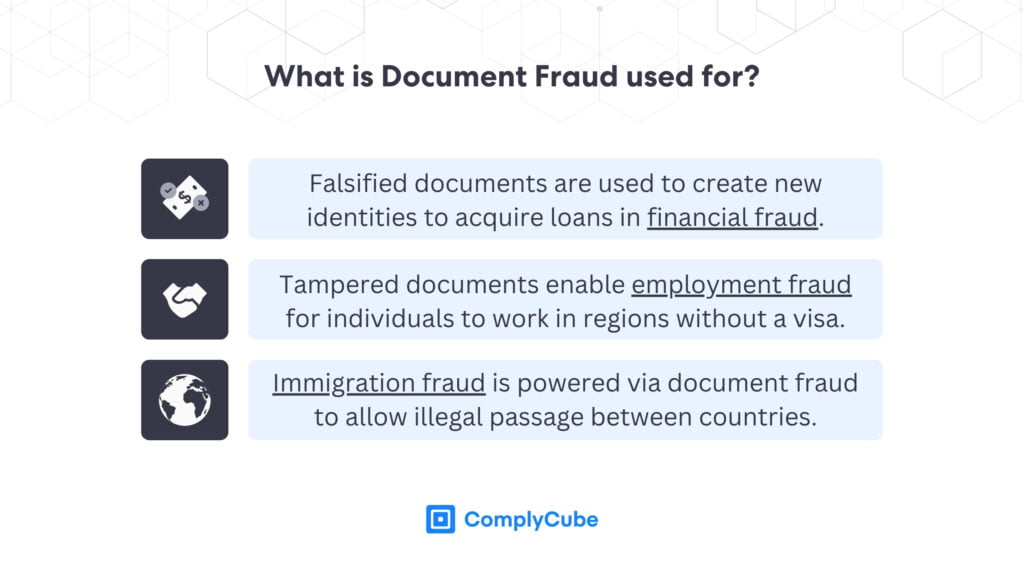

تزوير الوثائق هو استخدام وثائق مزورة أو مُعدّلة لانتحال شخصية أخرى. والهدف من ذلك هو خداع الشركات والمؤسسات والأفراد. ويمكن لهذه الوثائق المزورة أن تدعم طيفًا واسعًا من الأنشطة غير القانونية، وهي شائعة الاستخدام في مختلف قطاعات الاقتصاد الحديث، من التمويل إلى التوظيف والهجرة.

- الاحتيال المالي – استخدام مستندات مزورة (بما في ذلك المعلومات المالية مثل تقرير الائتمان) للحصول على قرض أو لسرقة الهوية المتعلقة بالضرائب أو سرقة بطاقة الائتمان.

- الاحتيال في التوظيف – التلاعب بالمستندات أو سجلات أو سجلات التأشيرة للحصول على وظيفة غير مؤهلة لها أو لا يسمح لك قانونًا بالقيام بها.

- الاحتيال في مجال الهجرة – استخدام وثائق مزورة للحصول على حقوق الهجرة أو عبور الحدود أو المطالبة بمزايا معينة.

ينبغي على ضحايا أي نوع من أنواع الاحتيال تقديم بلاغ إلى لجنة التجارة الفيدرالية. يساعد الإبلاغ عن سرقة الهوية، أو انتحال الشخصية، أو تزوير المستندات، السلطات على فهم مدى انتشار هذه الجرائم. تُمكّن هذه المعلومات لجنة التجارة الفيدرالية من رصد الأنماط الناشئة، وتوجيه جهود إنفاذ القانون، والتنسيق مع الوكالات الأخرى. وهذا بدوره يدعم تعزيز حماية المستهلك، واتخاذ الإجراءات التصحيحية، وسنّ تشريعات مستقبلية تهدف إلى الحد من الاحتيال.

يمكن إجراء الاحتيال بعدة طرق. لقد رأينا جميعا امسكني إن استطعت، حيث يخدع ليوناردو دي كابريو الشاب محقق توم هانكس. في الستينيات، كان من الأسهل بكثير إنشاء معلومات شخصية أو مالية مزيفة في شكل بطاقات هوية، أو كشوفات حسابات مصرفية، أو حتى شيكات مصرفية.

في عصر الرقمنة، سهّل استخراج البيانات وأدوات تحرير الصور الأساسية إنشاء وثائق مزورة. كان بإمكان المحتالين نسخ الشعارات، وإعادة استخدام البيانات المسروقة، وتعديل الصور بشكل طفيف لخداع أنظمة التحقق البسيطة. أما الآن، ومع ظهور الجيل الجديد من الذكاء الاصطناعي، فقد تضاءلت هذه العقبة أكثر. فبإمكان أي شخص إنتاج هويات مزورة ووثائق داعمة واقعية للغاية ببضع خطوات بسيطة.

ما هو الاحتيال التوليدي للذكاء الاصطناعي؟

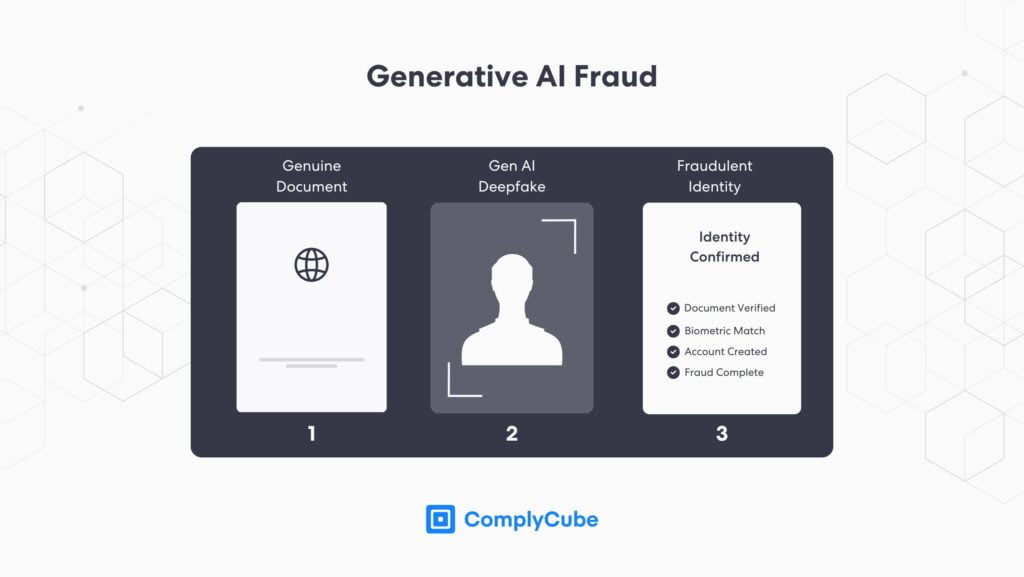

يُعرف الاحتيال باستخدام الذكاء الاصطناعي التوليدي بأنه استخدام أدوات الذكاء الاصطناعي التوليدي لإنشاء وثائق أو صور أو هويات مزيفة. والهدف من ذلك هو تجاوز أنظمة الأمان التي تعتمد على الفحص البصري أو مطابقة القوالب أو القياسات الحيوية الأساسية. يقوم المحتالون بإنشاء أو التلاعب بالهويات والصور الشخصية والوثائق الداعمة حتى يتم كشفها. يمكن رؤية مثال على عملية الاحتيال باستخدام الذكاء الاصطناعي التوليدي في الرسم التوضيحي أدناه:

كما هو موضح أعلاه، يمكن استخدام الاحتيال التوليدي بالذكاء الاصطناعي جنبًا إلى جنب مع سرقة الهوية لتوليد البيانات الاصطناعية لإنشاء ما يبدو وكأنه حسابات حقيقية. ومن خلال الاستفادة من الصور التي تم إنشاؤها بطريقة احتيالية، يمكن للجهات الفاعلة السيئة إنشاء حسابات جديدة مقنعة باستخدام وثائق هوية فرد مختلف وتجاوز أنظمة الأمان التي تستخدمها المؤسسات المالية (FIs) في جميع أنحاء العالم.

يشير تقرير ديلويت هذا إلى أن اعتماد تقنيات الامتثال يمنح المجرمين ميزة على الشركات عندما يتعلق الأمر بالاستفادة من الذكاء الاصطناعي العام للتحايل على برامج أمان الامتثال. وإذا استمر هذا التطور بعد عام 2024، فقد يكون النظام المالي العالمي معرضًا لخطر تجاوز حجم غسيل الأموال الحالي.

الحل ليس فقط لمنع هذا الرقم من الارتفاع ولكن لخفضه بشكل فعال، هو اعتماد حلول الامتثال التي تستفيد من نفس التقنيات المتقدمة التي تحاول اختراق المؤسسات المالية. ويتضح ذلك من خلال العديد من الهيئات التنظيمية الوطنية والدولية، مثل:

- وزارة الخزانة الأمريكية (DoT)

- هيئة السلوك المالي (FCA).

- سلطة النقد في سنغافورة (MAS).

- فرقة العمل المعنية بالإجراءات المالية (FATF).

دراسة حالة: هونغ كونغ: صور "سيلفي" مزيفة بتقنية التزييف العميق تفتح حسابات في 30 بنكاً

مشكلة: التزييف العميق يتجاوز إجراءات اعرف عميلك في بنوك هونغ كونغ

في أبريل 2025، أبلغت الهيئة الإسرائيلية لمكافحة غسل الأموال وتمويل الإرهاب (IMPA) عن حالة استخدمت فيها شبكة احتيال تقنية التزييف العميق لاستبدال وجوه المجرمين بصور مأخوذة من بطاقات هوية مسروقة. وباستخدام هذه الصور الذاتية المُعدّلة، قام المحتالون بـ تم فتح حسابات بنجاح في 30 بنكًا مختلفًا في هونغ كونغ, ثم استخدم تلك الحسابات لغسل الأموال أكثر من 1.2 مليون دولار أمريكي.

الحل: كيف كان بإمكان برنامج ComplyCube أن يساعد

كان بإمكان نظام ComplyCube إضافة خطوط دفاع متعددة هنا: متقدمة الكشف عن هجمات الحيوية والعرض (PAD) للكشف عن آثار التزييف العميق في بثوث السيلفي،, التحقق المتبادل من المستندات والصور الشخصية باستخدام بيانات شريحة NFC حيثما توفرت، و ذكاء الجهاز للكشف عن أنماط مثل إعادة استخدام نفس الأجهزة أو نطاقات عناوين IP أو المحاكيات عبر عملاء وبنوك "مختلفة".

النتائج: التأثير المحتمل مع تطبيق برنامج ComplyCube

مع تطبيق نظام ComplyCube، كان من الممكن أن تُصنّف العديد من تلك الطلبات الثلاثين ضمن فئة المخاطر العالية بسبب تكرار استخدام الأجهزة، أو إجراءات التسجيل غير الطبيعية، أو التناقضات بين المستندات والشريحة وصورة السيلفي. وكان من شأن ذلك أن يحدّ من عدد الحسابات المفتوحة، ويقلل من إجمالي الأموال المغسولة، ويُوفّر مؤشرات أكثر دقة لتقارير الأنشطة المشبوهة، مما يُساعد البنوك ووحدات الاستخبارات المالية المحلية على التدخل مبكراً.

كشف الاحتيال بالذكاء الاصطناعي التوليدي

يتطلب اكتشاف احتيال الذكاء الاصطناعي العام تعلمًا آليًا متقدمًا للاستفادة من مجموعات البيانات المماثلة المستخدمة لإنشاء مستندات وصور احتيالية. عندما تستخدم أنظمة التحقق نفس مجموعات البيانات - أو ما شابه -، يمكنها تحديد الأنماط التي قد تنشئها تقنيات الاحتيال بالذكاء الاصطناعي التوليدي لتجاوز الأساليب التقليدية. تعمل هذه الأدوات على زيادة قدرات الشركة على اكتشاف الاحتيال بشكل كبير.

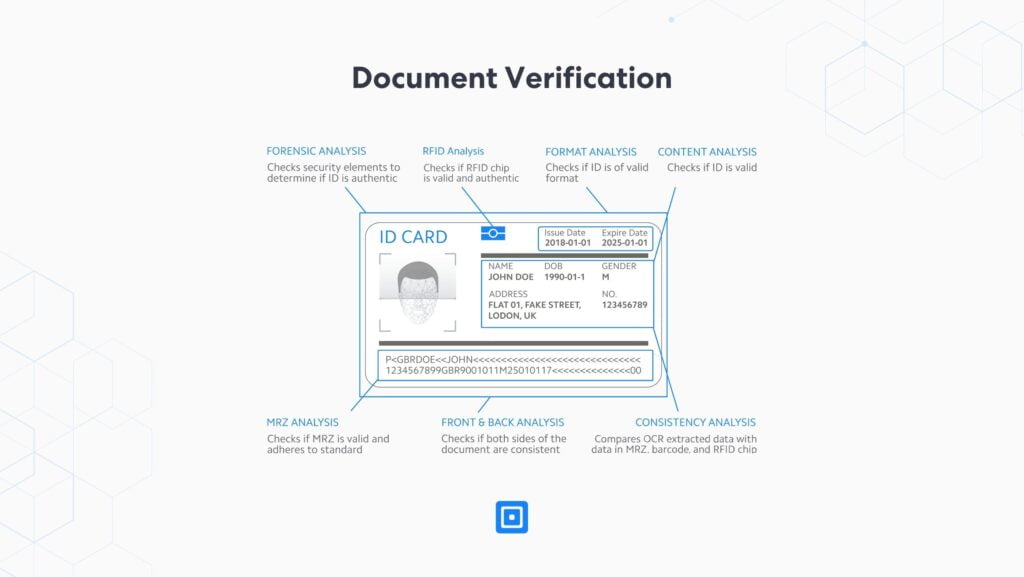

التحقق من الوثيقة

للحصول على النتائج الأكثر موثوقية، يجب إجراء عمليات التحقق من المستندات مباشرة وأثناء عملية اكتساب العميل. تضمن حيوية المستند عدم التلاعب بالصورة التي تم تحميلها، حيث يجب أن تكون قد جاءت من كاميرا الهاتف الذكي الخاص بالمستخدم حتى تكتمل. تقوم العملية بعد ذلك بفحص جميع نقاط البيانات المتاحة من المعرف.

- منطقة الفحص البصري (VIZ)

- المنطقة المقروءة آليًا (MRZ)

- رقاقة رفيد

- الرموز الشريطية

يأخذ التحقق من الاتصال قريب المدى (NFC) هذه العملية إلى أبعد من ذلك من خلال قراءة شريحة مدمجة داخل المستند توفر نقل بيانات غير قابل للتغيير. يلتقط التحقق عبر تقنية NFC الصورة المخزنة للمستند بجودة أعلى بكثير من أي تحميل للصور على الإطلاق، مما يسمح بمطابقة بيومترية أكبر وضمان المستندات غير المغشوشة. لمزيد من المعلومات، اقرأ ما هو التحقق من معرف NFC؟

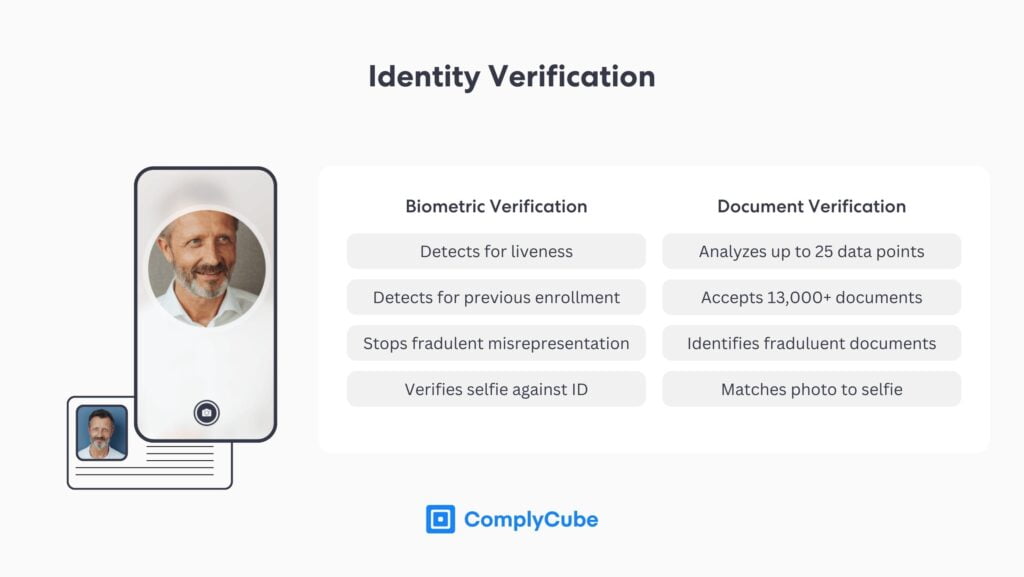

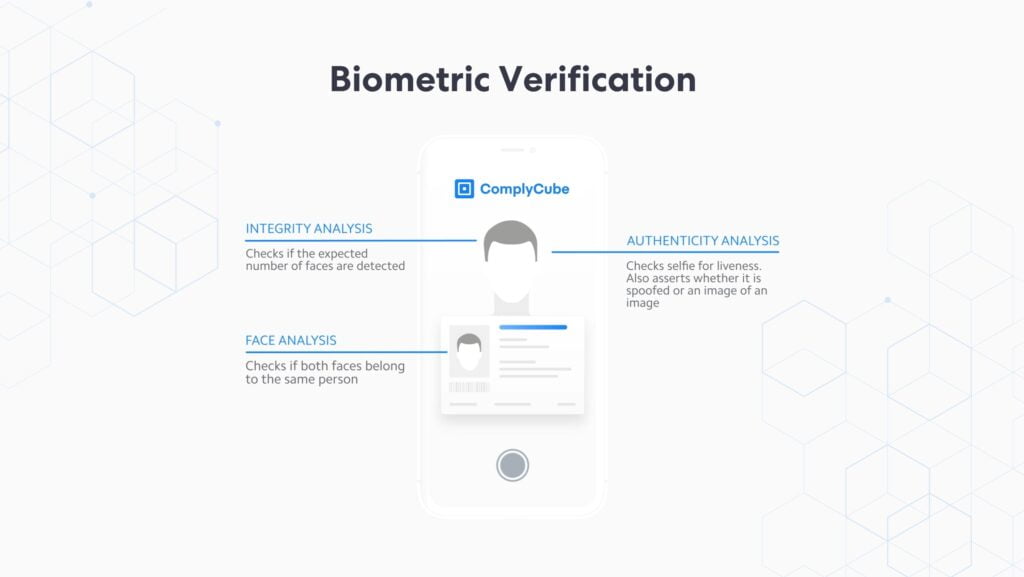

التحقق البيومتري

يُستخدم التحقق البيومتري، أو التحقق من الصور الشخصية، لإضافة طبقة ثانوية من ضمان الهوية للشركات. بعد التقاط البيانات والتحقق منها من المستند، يتم استخدام التحقق البيومتري لمطابقة أوجه التشابه بين الصورة المخزنة في بطاقة الهوية والقياسات الحيوية للوجه في الصورة الذاتية.

مرة أخرى، تُعدّ حيوية الصورة أمرًا بالغ الأهمية، إذ تضمن عدم تعديلها أو إنشائها بواسطة الذكاء الاصطناعي. يقوم التحقق من الهوية الرقمية (PAD) بإنشاء هياكل ثلاثية الأبعاد رقمية حول الوجه لتحليل لون البشرة وتعبيرات الوجه الدقيقة، والتحقق من وجود أقنعة، والكشف عن أي تغيير في البكسل. لمزيد من المعلومات، اقرأ الكشف عن الحياة: أفضل الممارسات لأمن مكافحة الانتحال.

يمكن أيضًا استخدام محرك التحقق من الصور الشخصية لـ ComplyCube كحل لتقدير العمر. فهو يوفر أمانًا دقيقًا وبدون احتكاك للسلع ذات البوابات القديمة مع منع الأفراد المحتالين من الوصول.

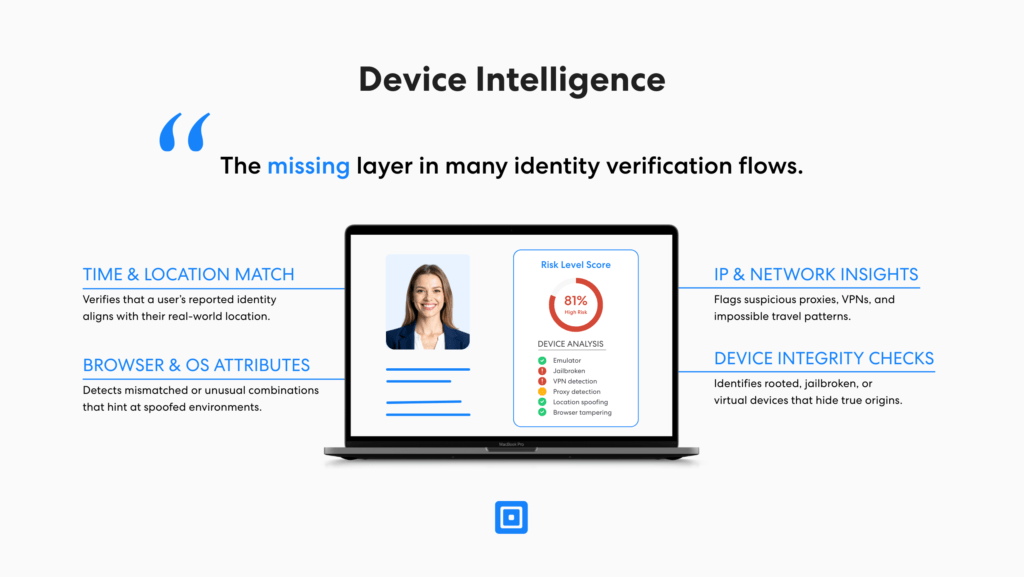

ذكاء الجهاز

حتى مع وجود عمليات تدقيق قوية للوثائق والبيانات البيومترية، لا تزال بعض الهويات المزيفة تتسلل، خاصةً عندما تُدار من قبل شبكات احتيال مُنسقة جيدًا. وهنا تبرز أهمية معلومات الأجهزة كطبقة مفقودة في العديد من عمليات التحقق من الهوية، حيث تُضيف سياقًا حول... كيف المستخدم يصل إلى منصتك، وليس فقط من يدّعون ذلك.

تعتمد تقنية ذكاء الجهاز على تحليل الإشارات الواردة من جهاز المستخدم وشبكته، بما في ذلك مكونات الجهاز ونظام التشغيل، وخصائص المتصفح، وعنوان IP، ومدى ملاءمة المنطقة الزمنية والموقع الجغرافي للهوية المُدّعى بها. كما تكشف هذه التقنية عن الإعدادات الأكثر خطورة، مثل برامج المحاكاة، والأجهزة الافتراضية، والأجهزة التي تم عمل روت لها أو كسر حمايتها، وترصد السلوكيات الآلية، مثل ملء النماذج المبرمجة مسبقًا أو التفاعلات السريعة والمتكررة بشكل غير طبيعي.

عندما يتم ربط هذه الإشارات عبر الجلسات والحسابات، يمكن للشركات البدء في رصد شبكات الاحتيال بدلاً من الحوادث المعزولة. ويمكن رصد محاولات التسجيل عالية الخطورة قبل إتمامها، وتطبيق فحوصات إضافية فقط عند ارتفاع مستوى خطورة الجهاز. وبالتكامل مع تقنيات كشف الاحتيال المدعومة بالذكاء الاصطناعي وتقنيات التحقق المتقدمة من الهوية، يحوّل ذكاء الجهاز عملية التحقق من الهوية من مجرد فحص ثابت للوثائق إلى تقييم ديناميكي قائم على المخاطر للشخص وجهازه وسلوكه بمرور الوقت.

النقاط الرئيسية

- الجيل الجديد من الذكاء الاصطناعي يقلل من عوائق تزوير المستنداتبإمكان أي شخص إنشاء هويات واقعية ووثائق داعمة، مما يجعل الاحتيال أكثر قابلية للتوسع.

- لم تعد عمليات التحقق من المستندات فقط كافية: يمكن للمهاجمين المتطورين خداع الفحص البصري، وMRZ، وحتى التحقق الأساسي من وجود الجهاز.

- تتطلب القياسات الحيوية قوة عالية في التحقق من الحيوية (PAD)تعتبر خرائط الوجه ثلاثية الأبعاد وتحليل التعبيرات الدقيقة والفحوصات على مستوى البكسل أموراً حيوية لإيقاف التزييف العميق وهجمات إعادة التشغيل.

- تُعدّ ذكاءات الأجهزة "إشارة ثالثة" بالغة الأهمية.“تساعد بصمات الأجهزة والسمعة والأنماط السلوكية في ربط التطبيقات التي تبدو منفصلة وتسليط الضوء على شبكات الاحتيال.

- استخدم إعادة مصادقة الجهاز عند تسجيل دخول المستخدمين مرة أخرى للتأكد من أنه الجهاز الأصلي (وليس جهازًا جديدًا في موقع بعيد)، مما يقلل من خطر الاستيلاء على الحساب.

هل منصتك محمية من الاحتيال الناتج عن الذكاء الاصطناعي؟

لقد أحدث الذكاء الاصطناعي التوليدي تغييرًا جذريًا في عمليات تزوير المستندات. لم يعد كافيًا التحقق من هوية واحدة وصورة شخصية عند التسجيل والاكتفاء بالأمل. كما أوضحت هذه المقالة، تمزج الهجمات الحديثة بين المستندات المولدة بالذكاء الاصطناعي، والتزييف العميق، والهويات الاصطناعية، والاستخدام المنسق للأجهزة للتسلل عبر أنظمة الرقابة التقليدية، ثم استغلال منصتك من خلال الاحتيال ببطاقات الائتمان، وتهريب الأموال، وتدفقات الأموال المعقدة.

للحفاظ على وتيرة التطور، تحتاج الشركات إلى أنظمة دفاع متعددة الطبقات وقابلة للتكيف باستمرار. وهذا يعني دمج عمليات التحقق المباشر من المستندات، وقراءة تقنية الاتصال قريب المدى (NFC)، والتحقق من حيوية البيانات البيومترية، وتحليل الأجهزة، وتقنيات التعلم الآلي لكشف الحالات الشاذة، وذلك لمراقبة السلوك عبر قنوات متعددة بمرور الوقت. عندما تعمل هذه المؤشرات معًا، تصبح شبكات الاحتيال واضحة، وتقل النتائج الإيجابية الخاطئة، ويتنقل العملاء الحقيقيون بسلاسة أكبر عبر عملياتك.

إذا كنت تعيد التفكير في استراتيجية مكافحة الاحتيال الخاصة بك في ضوء الجيل الجديد من الذكاء الاصطناعي، فإن فريقنا في ComplyCube يمكنه مساعدتك في تصميم وتنفيذ مجموعة التحقق التي تتناسب مع ملف تعريف المخاطر والمنتجات والأسواق الخاصة بك. تواصل مع فريقنا لاستكشاف كيف يمكن لـ ComplyCube أن تساعد في حماية منصتك من الاحتيال في المستندات المدفوع بالذكاء الاصطناعي التوليدي.