ملخص: يتم اعتماد حلول التحقق من الهوية الرقمية (IDV) بشكل متزايد منع الاحتيال عبر الإنترنت , يجمع بين تقنيات كشف التزييف العميق لمواجهة التهديدات المعقدة. ومع ذلك، فإن استخدام تقنية التحقق من الهوية (IDV) حاليًا لا يزال متأخرًا عن استخدام أدوات الذكاء الاصطناعي لارتكاب الاحتيال. يستكشف هذا الدليل صعود الاحتيال الحديث وكيف تعمل حلول IDV على مواجهتها.

التهديد المتزايد للاحتيال عبر الإنترنت

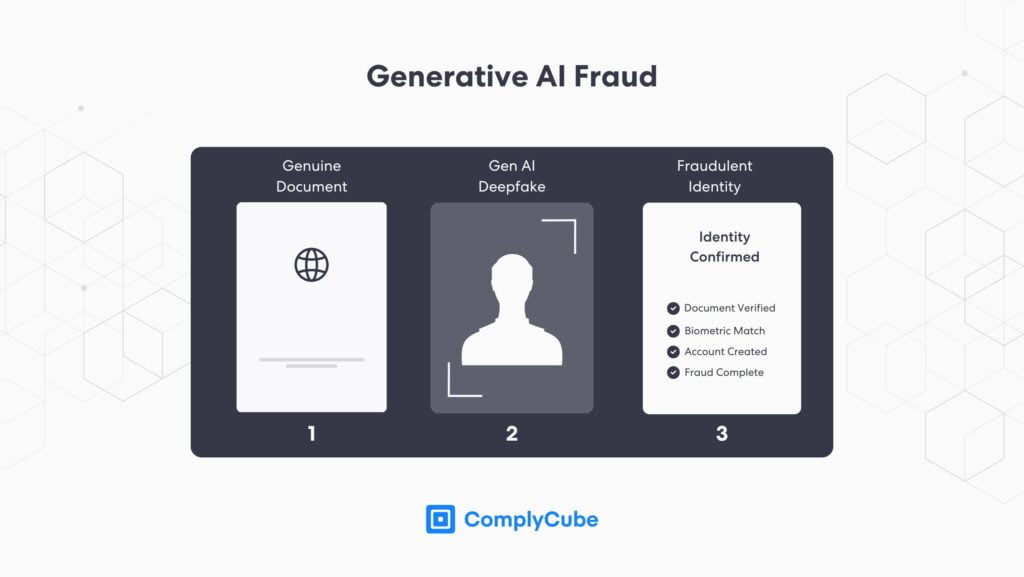

لقد تغيرت أساليب الاحتيال الرقمي. فقد أصبح من الممكن الآن ممارسة الاحتيال على الهوية باستخدام تقنيات الذكاء الاصطناعي، مثل التزييف العميق، لإنشاء هويات اصطناعية تشبه الواقع وأحيانًا لا يمكن التمييز بينها. ويمكن لهذه الأساليب الاحتيالية تجاوز العديد من أنظمة منع الاحتيال الحالية، مما يؤدي إلى تجدد الطلب على تكنولوجيا جديدة للإثبات على الهوية.

وثائق هوية مزورة

لا تزال وثائق الهوية المزورة تشكل تهديدًا للاقتصاد الرقمي. يتم إنشاء هذه الوثائق المزورة، مثل جوازات السفر ورخص القيادة، باستخدام تقنيات متطورة، متجاوزة أنظمة منع الاحتيال عبر الإنترنت الحالية وأنظمة الأمان نظرًا لتفاصيلها الدقيقة.

- المستندات المزورة هي نسخ طبق الأصل من بطاقات الهوية أو غيرها التعرف على زبونك مستندات (KYC). يتم تصنيعها باستخدام تقنيات طباعة عالية الدقة ومواد رسمية، كما أن تشابهها مع المستندات الأصلية أمر غريب.

- المستندات المزورة هي مستندات أصلية ربما تكون قد سُرقت وتم التلاعب بها. قد يكون التلاعب متعلقًا بصورة فوتوغرافية أو تاريخ ميلاد أو تفاصيل أخرى يحتاج المحتال إلى تغييرها لارتكاب أفعال خبيثة.

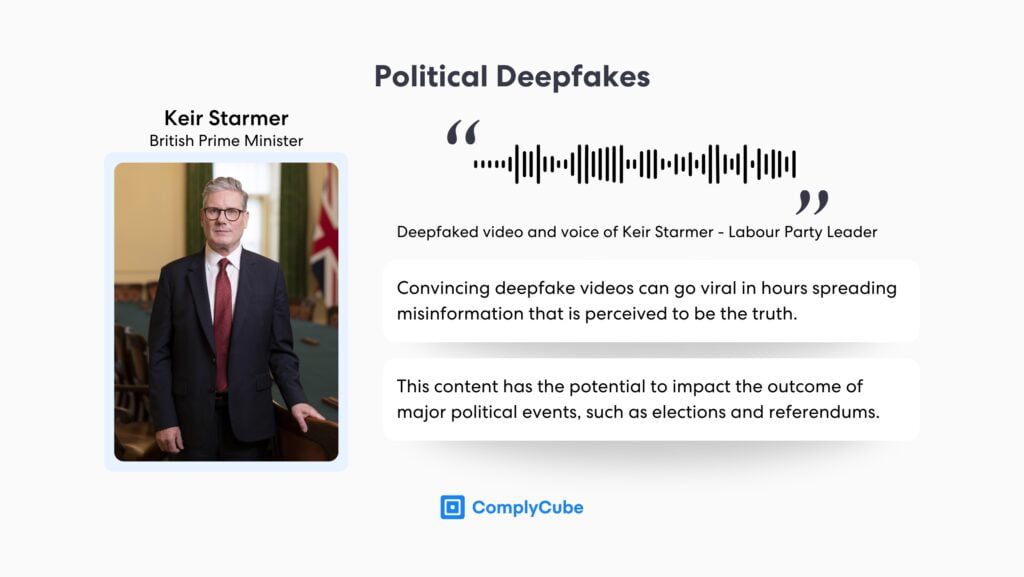

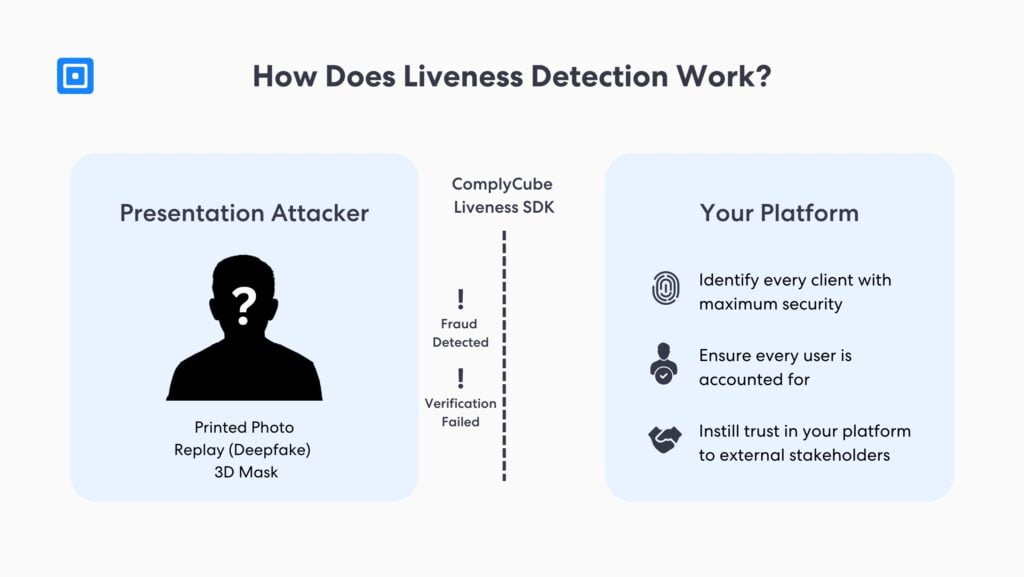

التزييف العميق يهدد العالم الحديث

تُمثل تقنية التزييف العميق أحد أكثر التطورات إثارةً للقلق في مجال الاحتيال الرقمي. فهي تستخدم الذكاء الاصطناعي لإنتاج صور ومقاطع فيديو وأصوات ووسائط أخرى مزيفة فائقة الواقعية، والتي يمكن استخدامها في أنشطة خبيثة متعددة. وأكثر الأضرار شيوعًا للشركات هو استخدام تقنية التزييف العميق في عملية التحقق من الهوية.

- التضليل في وسائل الإعلام.

- سرقة الهوية لتجاوز IDV.

- الابتزاز والإكراه القسري

- عمليات احتيال التصيد المتطورة.

أصبحت تقنية التزييف العميق (Deepfake) متطورة للغاية في فترة زمنية قصيرة، لدرجة أن حتى حلول التحقق من الهوية (IDV) المتطورة نسبيًا يمكن خداعها. هذا يدفع الشركات للبحث عن مزود خدمة تسجيل بيانات العميل (KYC) الأكثر سهولة وموثوقية. يمكنك معرفة المزيد هنا: برنامج كشف التزييف العميق.

زيادة التقارير حول عمليات الاستيلاء على الحسابات والاحتيال بتبديل بطاقات SIM

أصبح الهجوم على وسائل الاتصال واستغلالها، مثل الهواتف المحمولة وعناوين البريد الإلكتروني، شكلاً شائعًا من الاحتيال الرقمي. مع بداية عام ٢٠٢٥، أبلغ مكتب التحقيقات الفيدرالي عن أكثر من $262 مليون في الخسائر الناجمة عن ATO. باستخدام ATO، يخترق المجرمون حساب العميل للوصول إلى معلومات حساسة، ويمكنهم استخدام مجموعة من الأساليب، بما في ذلك التصيد الاحتيالي، وتبديل بطاقات SIM، وتزوير بيانات الاعتماد.

- الوصول غير المصرح به إلى الحسابات المالية ووسائل التواصل الاجتماعي

- سرقة المعلومات الشخصية والأموال

- سرقة الهوية للمعاملات الاحتيالية

- انقطاع الخدمة وفقدان ثقة العملاء

علاوة على ذلك، يستغل المحتالون استخدام شبكات VPN والأرقام المزيفة من الخدمات المجانية عبر الإنترنت للتحايل على عمليات التحقق الجغرافي الأساسية. هذا يُمكّنهم من تجاوز خدمات "اعرف عميلك" أثناء عملية التسجيل، وهو أمر بالغ الأهمية، خاصةً إذا تمكن الشخص الخاضع للعقوبات من الوصول إلى الأنظمة أو الخدمات المالية.

الحاجة إلى حلول IDV المدعومة بالذكاء الاصطناعي

أفادت لجنة التجارة الفيدرالية (FTC) بزيادات كبيرة في الاحتيال العام، مع خسائر مالية للمستهلكين تصل إلى $12.5 مليار في عام 2024 وحده. يُمثل هذا زيادة قدرها 25% عن العام السابق. ومع ذلك، فإن الاحتيال الرقمي ينمو بوتيرة أسرع، ويتجلى ذلك في انتشار هجمات التزييف العميق. على سبيل المثال، في عام 2024، عصابة الذكاء الاصطناعي المزيفة ذكرت التقارير أن شركة تبادل العملات المشفرة المركزية (CEX) قامت باستنزاف جميع أموالها في 25 دقيقة فقط.

كانت البورصة المعنية هي OKX، وهي بورصة رائدة في مجال تداول العملات الرقمية ذات انتشار عالمي وقعت ضحية للمحتالين الذين يستخدمون عمليات التزييف العميق لتجاوز برنامج مصادقة الهوية للحصول على وصول كامل إلى الحساب. وهذا يؤكد دليل ComplyCube الأخير الذي يناقش كيف تكافح صناعة التشفير، على وجه الخصوص، أزمة التزييف العميق حاليًا. تعرف على المزيد حول التكنولوجيا وراء منع الاحتيال عبر الإنترنت من خلال القراءة لماذا يعد التحقق من الهوية باستخدام الذكاء الاصطناعي أمرًا بالغ الأهمية.

حلول منع الاحتيال عبر الإنترنت والتحقق من الهوية

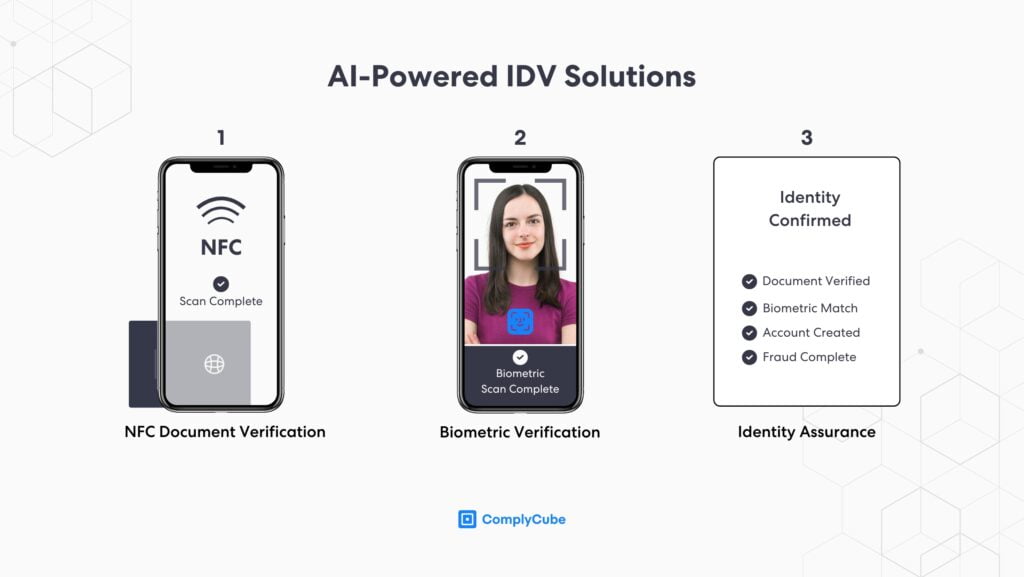

إن عملية KYC القوية والتسجيل هي الطريقة الأكثر فعالية لمنع الاحتيال عبر الإنترنت. من خلال KYC الآلي، يمكن للشركات مسح وثيقة هوية المستخدم ومقارنتها بصورة شخصية تم التقاطها مباشرة أثناء عملية التسجيل.

تُعرف هذه العمليات باسم التحقق من المستندات والتحقق من البيانات الحيوية على التوالي. وتشكل هذه العمليات معًا الأساس لـ KYC الحديث، وعندما يتم تطويرها بشكل صحيح، تعمل كأفضل دفاع ضد الاحتيال عبر الإنترنت والتزييف العميق.

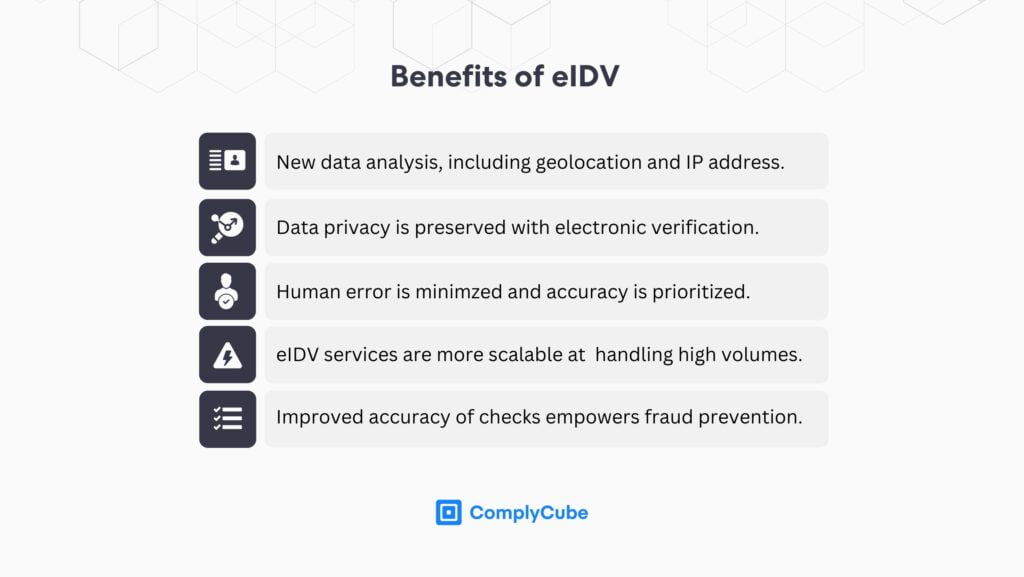

حلول ذكية لمكافحة الاحتيال قبل عملية KYC

قد تختار الشركة حلولًا استخباراتية لمكافحة الاحتيال للتحقق من هوية العملاء بتكلفة معقولة ودون تعقيد. يشمل ذلك حلولًا مثل التحقق عبر البريد الإلكتروني والهاتف وكلمة المرور لمرة واحدة (OTP)، مما يُمكّن الشركات من تقييم احتمالية الاحتيال من خلال ملفات تعريف مخاطر العملاء. تعمل هذه الطبقة السلسة على فحص العملاء المعرضين لمخاطر عالية من خلال تحليل عناوين IP وإشارات شركات الاتصالات والأنشطة المشبوهة السابقة.

بما أن العملاء غير مطالبين بتقديم صور شخصية أو مستندات، توفر هذه الطريقة طريقةً سلسةً وغير تدخلية للتحقق من هوية العميل عن بُعد دون خطوات معقدة. يمكن للشركات توفير الموارد، وبناء الثقة، والحفاظ على علاقة إيجابية مع العملاء من خلال الإبلاغ عن أي مخالفات، مثل استخدام شبكة VPN، لمنع الاحتيال بفعالية.

استخبارات البريد الإلكتروني والإساءة السابقة

من الشائع جدًا العثور على خدمات مجانية عبر الإنترنت تُقدّم عناوين بريد إلكتروني زائفة أو مؤقتة. تُساعد حلول استخبارات البريد الإلكتروني في مواجهة هذا التحدي من خلال تمكين الشركات من إدراج عناوين بريد إلكتروني حقيقية. عوامل مثل عمر النطاق، والعناوين المؤقتة، وقابلية التسليم تمنع عناوين البريد الإلكتروني المزيفة أو المشبوهة، بما في ذلك تلك المرتبطة باختراق البيانات، من الوصول إلى الخدمة.

رؤى قوية للمخاطر باستخدام ذكاء الهاتف

تُتيح عمليات التحقق من الهاتف المحمول طريقةً سهلةً لجمع البيانات حول احتمالية الاحتيال قبل عملية "اعرف عميلك". يُمكن للشركات التحقق من صحة رقم الهاتف المحمول من خلال التحقق من صحة تنسيقه واستخدامه لشركة اتصالات مُعتمدة في البلد المُحدد. بالإضافة إلى ذلك، تُوفر أدوات تحليل الهاتف المُحسّنة تحليلاتٍ أكثر تعمقًا، مثل أحدث حالات إساءة الاستخدام والنشاط، لتحديد مستوى المخاطر، مما يُسرّع عملية اتخاذ القرار.

التحقق من OTP للدفاع الطبقي

كلمة المرور لمرة واحدة (OTP) هي ميزة تتيح للمؤسسات التحقق من رقم الهاتف المحمول أو عنوان البريد الإلكتروني للمستخدم. تُضيف هذه الميزة حاجزًا قويًا يمنع محاولات إدخال بيانات الاعتماد بشكل عشوائي، والقوة الغاشمة، وهجمات التصيد الاحتيالي. تدعم خدمة OTP مصادقة العملاء القوية المطلوبة في العديد من اللوائح، بما في ذلك توجيه خدمات الدفع 2 (PSD2) في المنطقة الاقتصادية الأوروبية (EEA).

ذكاء الأجهزة للرؤى السلوكية

أثناء عملية "اعرف عميلك"، تساعد ذكاءات الأجهزة الشركات على جمع بيانات جهاز وشبكة العميل أو الجهة أثناء تحميل المستندات، أو التقاط صور شخصية، أو إرسال المعلومات. يتم هذا الفحص في الخلفية، فلا يتطلب أي خطوات إضافية من العميل. بضمان عدم تعرض الجهاز والشبكة للاختراق أو التلاعب، يضمن هذا النظام أن أي بيانات مجمعة تعود للعميل.

سير عمل التحقق من الهوية

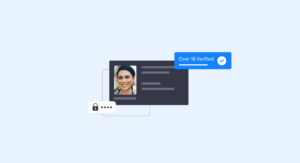

التحقق من الوثيقة تم تصميمه لاستخراج البيانات الحساسة للمستخدم مع التحقق من صحة المستند. يستغرق المسح الضوئي بحثًا عن التلاعب أو عوامل التزوير الأخرى 15 ثانية لإكمال هذه العملية، مما يساهم في تجربة عملاء سلسة مع الحماية المضمنة ضد الاحتيال بالذكاء الاصطناعي.

تملأ هذه المعلومات الحساسة حساب المستخدم الجديد على الفور، بما في ذلك تاريخ الميلاد وبلد المنشأ، من بين العديد من المعلومات الأخرى. إن سرعة وتوافر هذه البيانات يجعلان حل التحقق من الهوية من ComplyCube من بين الأفضل على الإطلاق في السوق.

عادةً، لضمان أقصى قدر من ضمان الهوية، يتم اتباع هذه العملية من خلال التحقق البيومتري والتي قد تستغرق 5 ثوانٍ فقط لإكمالها. باستخدام الذكاء الاصطناعي المخصص، تقوم هذه العملية بتحليل البيانات الحيوية للوجه باستخدام برنامج قوي للكشف عن الحيوية مدمج. ثم تتم مقارنة صور السيلفي هذه بالصورة المخزنة في مستند KYC للتأكد من أن الشخص الذي يقدم الهوية يتطابق مع الصورة الشخصية.

علاوة على ذلك، يمكن استخدام برامج التعرف على الوجه للمصادقة البيومترية، لحماية حسابات المستخدمين من التزييف العميق أو هجمات العرض الأخرى، والتخفيف من تكرار التسجيل. تعد برامج التعرف على الوجه تقنية أساسية لضمان عدم تمكن الشخص نفسه من فتح أكثر من حساب واحد.

تُستخدم هذه الحلول على نطاق واسع في عالم التكنولوجيا المالية لضمان سلامة عملية فتح الحسابات. وتكمن ميزة العمل وفق نموذج SaaS في أنها حلول سحابية بالكامل، ويمكن توزيعها بسهولة عبر العديد من القنوات الرقمية المختلفة عبر مجموعة أدوات تطوير البرامج (SDK) أو واجهة برمجة التطبيقات (API).

مجموعات أدوات تطوير البرامج وواجهات برمجة التطبيقات القوية للتحقق من الهوية

يمكن دمج حلول التحقق من الهوية من ComplyCube بطرق متعددة، وهي عامل رئيسي في نجاح الشركة. تُتيح حزم تطوير البرامج (SDKs) وواجهات برمجة التطبيقات (APIs) الخاصة بالهواتف المحمولة والويب للمؤسسات طريقة سلسة لدمج حلول التحقق من الهوية المختلفة في سير عمل واحد. تتمتع فرق الامتثال بالمرونة اللازمة لتصميم سير عمل يلبي متطلبات العمل واللوائح التنظيمية المحددة.

سواءً كانت شركة ناشئة أو مؤسسة، يُمكن للشركات تطبيق عملية قوية وآلية للتحقق من الهوية (IDV) ضمن حزمة تقنياتها الحالية فورًا. يُقلل هذا النهج الموحد من الاعتماد على مُزودي الخدمات الخارجيين، مما يُقلل التكلفة ووقت التنفيذ. لمزيد من المعلومات حول أساليب التكامل، يُرجى الاطلاع على دليل الشركة. صفحة الوثيقة.

النقاط الرئيسية

- التحقق من الهوية الرقمية يعد دفاعًا مهمًا ضد عمليات الاحتيال عبر الإنترنت الحديثة.

- التزييف العميق, ويتم استخدام مستندات الهوية المزورة وطرق الاستيلاء على الحسابات لتجاوز ضوابط اعرف عميلك.

- تعزيز التحقق من الهوية يستخدم عمليات فحص المستندات والتحقق البيومتري وذكاء الجهاز للتحقق من المستخدمين بسرعة.

- استخبارات الاحتيال تتضمن الأدوات التحقق من البريد الإلكتروني والهاتف وOTP لتوفير فحص مبكر للاحتيال.

- منصات التحقق من الهوية المستندة إلى السحابة تتيح الخدمات المقدمة عبر مجموعات تطوير البرامج وواجهات برمجة التطبيقات للشركات تضمين فحوصات متعددة الطبقات.

نبذة عن حل ComplyCube لمنع الاحتيال عبر الإنترنت

شهدت الشركة الرائدة في مجال حلول IDV انضمامًا سريعًا إلى عالم الامتثال. تعمل ComplyCube مع شركات في جميع أنحاء العالم، وتعمل في قطاعات الاتصالات والعملات المشفرة والتكنولوجيا المالية والخدمات المصرفية الرقمية والتمويل، من بين عدد لا يحصى من القطاعات الأخرى.

حصلت شركة ComplyCube، التي تتخذ من لندن مقراً لها، على لقب الشركة الرائدة في مجال مكافحة غسل الأموال (AML) وخدمات دمج العملاء الرقميين ضمن جوائز G2 لخريف 2025، مما يُفسر اختيار الشركات للعمل معها. لمزيد من المعلومات حول حلول ComplyCube لمنع الاحتيال عبر الإنترنت، بما في ذلك حلول مكافحة غسل الأموال (AML) و"اعرف عميلك" و"تحقق من الهوية"، يُرجى زيارة:, تواصل مع أحد المتخصصين لدينا اليوم.

الأسئلة الشائعة

كيف يوقف التحقق الرقمي من الهوية عمليات الاحتيال المزيفة المدعومة بالذكاء الاصطناعي؟

يستخدم التحقق الرقمي من الهوية إجراءات تحقق متنوعة، بما في ذلك التحقق من المقاييس الحيوية والوثائق والأجهزة باستخدام الذكاء الاصطناعي، لتأكيد هويات العملاء والشركات. ويساعد ذلك على منع الاحتيال من خلال منع المستخدمين المجهولين ذوي المخاطر العالية وعمليات التزييف العميق من تجاوز ضوابط "اعرف عميلك" الأساسية.

كيف يساعد البريد الإلكتروني والهاتف والذكاء الجهازي على تقليل مخاطر الاحتيال؟

يُحلل تحليل ذكاء البريد الإلكتروني والهاتف والأجهزة الإشارات السلوكية والشبكية المهمة، مثل الأجهزة التي تعرضت لإساءة الاستخدام أو الاختراق مؤخرًا. ويمكن التحقق من صحة معلومات الاتصال مبكرًا، مما يُمكّن من اكتشاف الاحتيال عند نقطة الدخول.

لماذا يجب على شركات التكنولوجيا المالية وبورصات العملات المشفرة الترقية من عمليات التحقق من الهوية التقليدية إلى عمليات التحقق من الهوية الحديثة؟

تستخدم حلول التحقق من الهوية الحديثة تقنيات الذكاء الاصطناعي والتعلم الآلي المتقدمة لتسهيل الكشف الدقيق والسريع عن الأنشطة المشبوهة. كما أنها تساعد على منع عمليات الاحتيال المعقدة، مثل عمليات التزييف العميق والاستيلاء على الحسابات.

كيف يمكن للشركات دمج مجموعات تطوير البرامج (SDKs) وواجهات برمجة التطبيقات (APIs) لبناء استراتيجية متعددة الطبقات لمنع الاحتيال؟

من خلال دمج حزم تطوير البرامج (SDKs) وواجهات برمجة التطبيقات (APIs)، يمكن للشركات دمج حلول التحقق من الهوية في الوقت الفعلي بسلاسة ضمن سير عمل واحد. ويمكن دمج المراقبة المستمرة، وذكاء الأجهزة، والتحقق من المستندات لتوفير تحليل مخاطر أكثر دقة، ومنع الاحتيال على نطاق واسع.

ما هو الدور الذي يلعبه ComplyCube في منع الاحتيال وغسيل الأموال؟

تقدم ComplyCube حلول امتثال حائزة على جوائز تُمكّن الشركات من منع الاحتيال والالتزام بأعلى المعايير التنظيمية العالمية، مثل مجموعة العمل المالي (FATF). تُقدم المنصة حلولاً لمكافحة غسل الأموال (AML) ومعرفة العميل (KYC)، والتي تتضمن ميزات متقدمة مثل الكشف المتطور عن حيوية البيانات والتعرف الضوئي على الحروف، مما يجعل الكشف عن الاحتيال ومنعه أكثر دقة وأمانًا وقابلية للتطوير مع تزايد أعداد العملاء الجدد.