ملخص: تُساهم حلول الهوية الرقمية في الحد من الاحتيال مع تلبية توقعات العملاء للحصول على خدمات سريعة عبر الإنترنت. يقوم فحص الهوية الرقمية بتقييم مؤشرات المخاطر للتحقق من الهوية في الوقت الفعلي، بينما تُثبت عملية التحقق من الهوية الرقمية موثوقية بيانات الهوية وتناسقها. معًا، يدعم هذان العنصران عملية تحقق شاملة من الهوية الرقمية تُساعد الشركات على منع الاحتيال.

ما هي حلول الهوية الرقمية؟

حلول الهوية الرقمية هي أدوات وآليات عمل وضوابط تساعد المؤسسات على التحقق من هوية الأفراد عبر الإنترنت. وبهذه الطريقة، يمكن للعملاء الحقيقيين الوصول إلى الخدمات بأمان. وتجمع هذه الحلول بين المستندات والبيانات البيومترية والمراجعات مع مصادر البيانات للتأكد من أن الشخص هو من يدّعي أنه هو.

ونتيجةً لذلك، تُحوّل هذه الحلول الهوية إلى أداة تحكم واضحة وقابلة للقياس لدعم اتخاذ قرارات متسقة ونتائج قابلة للتتبع. تُعدّ عملية التحقق من الهوية الرقمية القوية أمرًا حيويًا في سيناريوهات منع الاحتيال. ببساطة، لا تستطيع الأساليب التقليدية الحالية مواكبة حجم الهجمات المتطورة وقدراتها على الأتمتة.

كيف تعمل عمليات التحقق من الهوية الرقمية

في عالمنا اليوم، يتخذ الاحتيال شكل انتحال شخصيات واستخدام معلومات هوية مسروقة. ويقوم المحتالون بذلك عن طريق اختبار الخدمات باستخدام نفس الجهاز، أو أرقام هواتف مختلفة، أو عناوين بريد إلكتروني مُعاد استخدامها. ويستغلون الثغرات في عملية التحقق لتحقيق مكاسب شخصية. ولا يُؤدي هذا التهديد بالاحتيال إلا إلى زيادة الضغط على أنظمة الرقابة.

تتزايد توقعات العملاء في الوقت نفسه. فهم يرغبون في عملية تسجيل سريعة وسهلة باستخدام أجهزة الجوال، ويتوقعون أيضًا أقل قدر من التعقيدات من البداية إلى النهاية. يجب على الشركات منع الاحتيال وردع الأنشطة الاحتيالية، مع تسهيل إثبات هوية المستخدم الحقيقي. قد يؤدي الإخلال بهذا التوازن إلى زيادة حالات التخلي عن الخدمة أو زيادة المخاطر.

المكونات الأساسية للتحقق من الهوية الرقمية

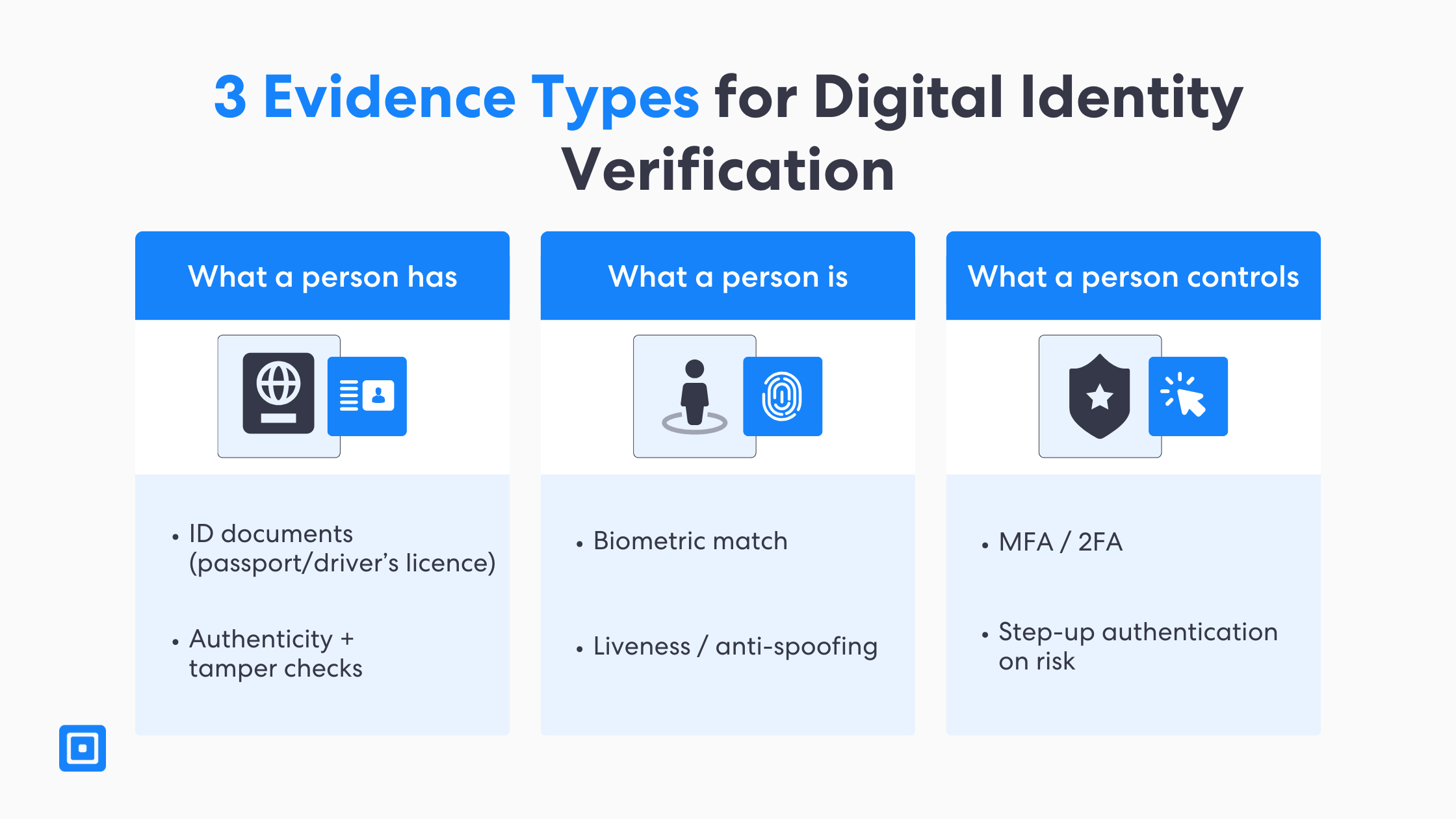

توجد ثلاثة أنواع من الأدلة عند التحقق من الهوية الرقمية. تشمل هذه الأدلة عادةً ما يملكه الشخص، وما هو عليه، وما يتحكم فيه. تُحلل الوثائق للتأكد من صحتها وكشف أي علامات تزوير لمنع الاحتيال. القياسات الحيوية واكتشاف الحيوية بالإضافة إلى المصادقة متعددة العوامل، تُشكّل هذه العناصر معًا المكونات الأساسية. توفر هذه العناصر حماية من الاحتيال دون إجبار المستخدمين والعملاء على التحقق اليدوي من الهوية. يمكنك معرفة المزيد هنا: ما الذي يجب البحث عنه في نظام التحقق من الهوية البيومترية

تُؤطّر المعايير والإرشادات المعتمدة هذا الأمر بشكل متزايد على أنه قائم على المخاطر. على سبيل المثال،, إرشادات الهوية الرقمية الصادرة عن المعهد الوطني للمعايير والتكنولوجيا (NIST) تغطي هذه الدراسة متطلبات التحقق من الهوية والمصادقة التي يمكن للمؤسسات استخدامها لمطابقة مستوى الضمان مع مستوى المخاطر. ويساعد هذا النهج الفرق على تطبيق إجراءات تدقيق أكثر صرامة فقط عندما يبرر السياق ومخاطر الاحتيال ذلك.

الأدلة في حلول الهوية الرقمية

تُعدّ الأدلة نقطة البداية لمعظم حلول التحقق من الهوية الرقمية. تبدأ معظم المنصات بوثائق الهوية، مثل جوازات السفر أو رخص القيادة، ثم تركز على الاختبار. صحة الوثيقة. يبحثون عن أدلة من خلال علامات التلاعب بالبيانات، والتأكد من تطابق الحقول الرئيسية مع التنسيقات الصحيحة. بالإضافة إلى ذلك، يمكن لبعض العمليات دمج تقنية التعرف على الوجه مع خاصية كشف حيوية المستخدم للتأكد من هويته الحقيقية في تلك اللحظة.

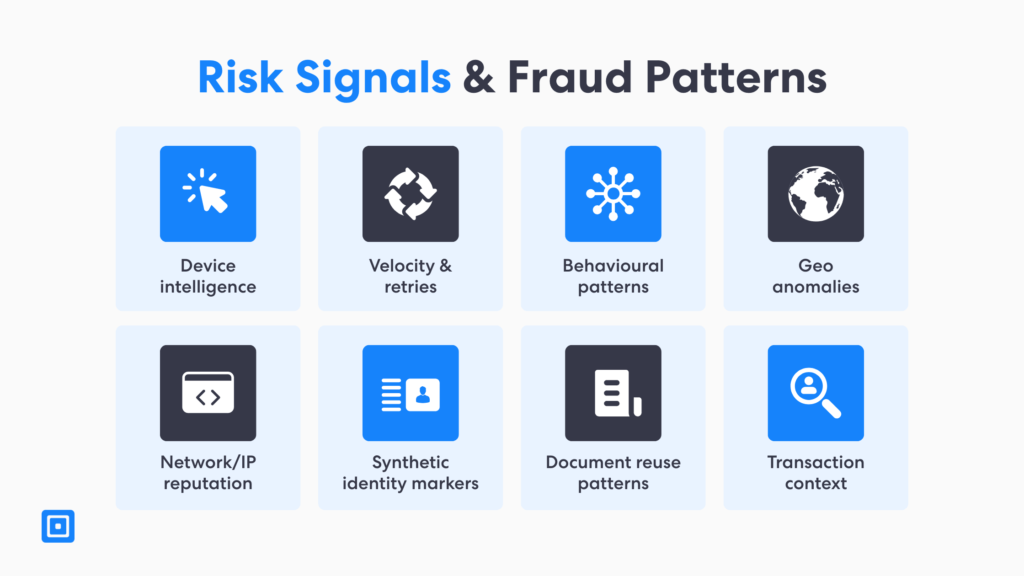

وأخيرًا، تُثري منصات حلول الهوية الرقمية القرارات ببيانات أكثر أهمية وسياقية. وتشمل هذه البيانات الأخرى ما يلي: ذكاء الجهاز الإشارات، والسلوك، والموقع الجغرافي، والمعاملات. يُسهّل إدخال العمليات الآلية رصد الأنماط عبر محاولات متعددة. ويتم تحديد هذه الأنماط بسرعة أكبر بكثير من خلال نقاط البيانات المنفصلة في التحقق اليدوي. كما يُحافظ على جاهزية الضوابط للتدقيق من خلال توفير السجلات، وإدخال القواعد، ورموز الأسباب. أصبحت القرارات الآن أسهل في المراجعة، وستتحسن بشكل أسرع مع مرور الوقت.

التحقق من الهوية الرقمية مقابل التحقق من الهوية الرقمية

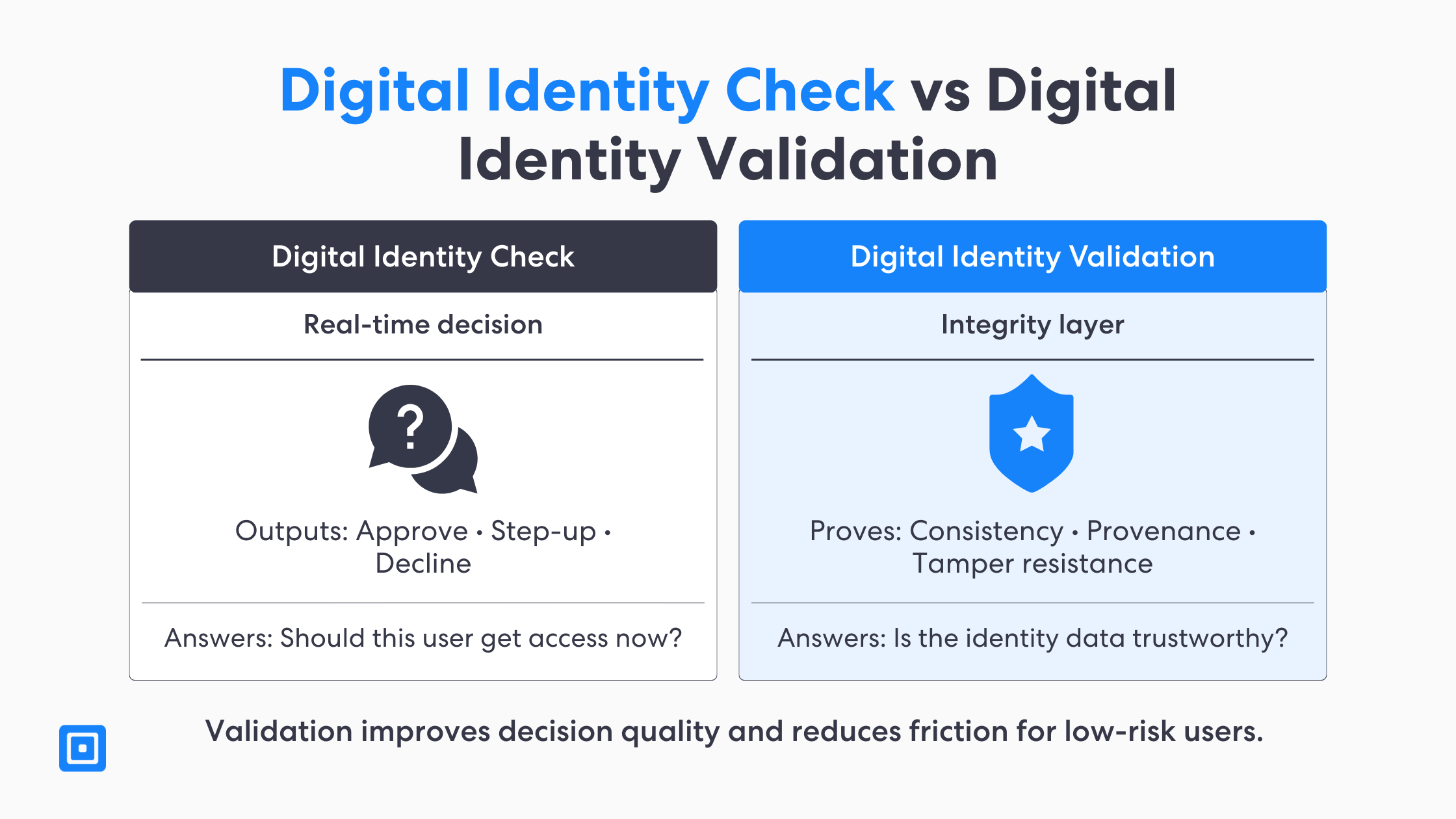

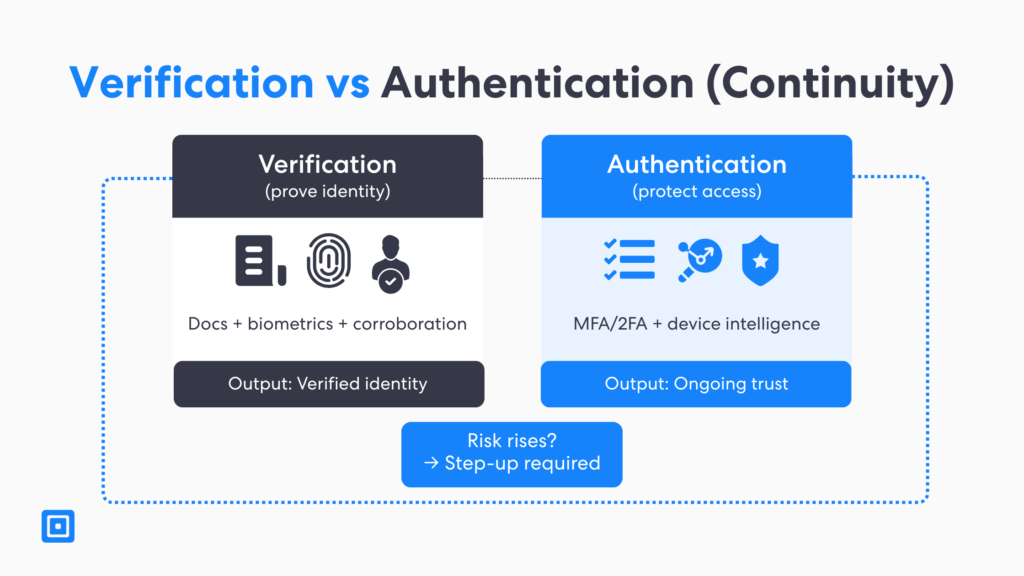

يوجد نوعان من حلول الهوية الرقمية: التحقق من الهوية الرقمية وحل الهوية الرقمية. يعكس التحقق من الهوية الرقمية قرارًا فوريًا يجيب على السؤال: "هل ينبغي منح المستخدم حق الوصول؟" ويتم ذلك من خلال دمج الأدلة ذات الصلة، وتقييم مؤشرات المخاطر، والتحقق من قواعد السياسة. ويؤدي هذا إلى عدة نتائج محتملة للمستخدم: اجتياز، أو رفض، أو الانتقال إلى إجراءات تدقيق معززة. ويستند القرار إلى مستوى مخاطر الاحتيال التي تظهر خلال عملية التسجيل.

يُعدّ التحقق من الهوية الرقمية أكثر دقةً من مجرد فحص بسيط، إذ يُجيب على سؤال واضح: "هل بيانات الهوية والأدلة موثوقة؟" فهو يُثبت سلامة البيانات واتساقها ومصدرها، فلا يقتصر الأمر على جمع تفاصيل الهوية فحسب، بل يُعزز الثقة في البيانات بمرور الوقت وعبر الجلسات. وهذا يجعل القرارات اللاحقة أكثر موثوقية وأسهل في الدفاع عنها.

عملية التحقق من الهوية باستخدام حلول الهوية الرقمية

تتضمن عملية التحقق الكامل من الهوية عدة خطوات. وعندما تقول الفرق إنها "تتحقق من الهوية"، قد تختلف النتائج اختلافًا كبيرًا، ما لم تكن عملية التحقق من الهوية مصممة بوضوح. تحدد أنظمة حلول الهوية الرقمية الجيدة معنى التحقق الكامل لكل قطاع وخدمة وقناة ومستوى مخاطر. كما تضع قواعد واضحة لكيفية التعامل مع الأخطاء وإعادة المحاولات والاستثناءات. تساعد العملية التدريجية الفرق على الحفاظ على الاتساق مع تغير حجم عمليات التحقق ومستوى مخاطر الاحتيال.

ولجعل هذا الأمر عمليًا، توضح الأقسام التالية مدى شمولية التحقق من الهوية الرقمية يمكن تقديم هذه الخدمات باستخدام عمليات مؤتمتة. كما توضح هذه المعلومات الحالات التي قد يُلجأ فيها إلى التحقق اليدوي من الهوية كخيار احتياطي. في معظم الحالات، ينبغي حصر التحقق اليدوي في الحالات الاستثنائية والسيناريوهات عالية المخاطر. والهدف هو ضمان تجربة سلسة للعميل مع الحفاظ على حماية قوية ضد الاحتيال.

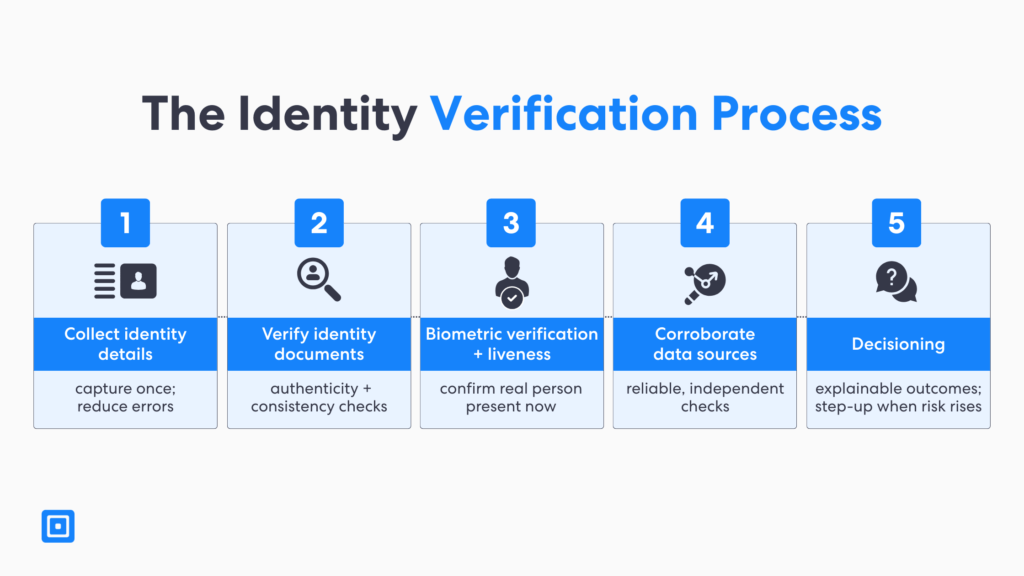

- الخطوة الأولى: جمع بيانات الهوية: جمع بيانات الهوية الأساسية (الاسم، تاريخ الميلاد، العنوان، تفاصيل الاتصال) وأي معرفات مطلوبة بناءً على اللوائح والمخاطر.

- الخطوة الثانية: التحقق من وثائق الهوية: تحقق من صحة المستندات وإشارات صلاحيتها (الميزات الأمنية، واتساق البيانات) للحد من سرقة الهوية وضعف عمليات التحقق من "المعرفة".

- الخطوة 3: التحقق البيومتري والكشف عن الحيوية: استخدم تقنية التعرف على الوجه وتقنية الكشف عن حيوية الشخص للتأكد من أنه شخص حقيقي، وقم بحماية البيانات البيومترية من خلال التخزين الآمن.

- الخطوة الرابعة: التحقق من صحة البيانات من مصادر موثوقة: التحقق من تفاصيل الهوية من خلال مصادر مستقلة (مثل السجلات والسجلات الداخلية ووكالات الائتمان حيثما يسمح بذلك) لزيادة الثقة.

- الخطوة 5: اتخاذ القرار للتحقق الكامل: تحقيق نتائج قابلة للتفسير (نجاح، فشل، تصعيد) بقواعد متسقة تتماشى مع مخاطر الاحتيال وعمليات التدقيق.

مخاطر الاحتيال مع التحقق من الهوية الرقمية

يتضح من خلال هذه المدونة أن مخاطر الاحتيال يرتبط هذا الأمر بالتحقق من الهوية الرقمية. ولتوضيح كيفية عمل مخاطر الاحتيال تحت الضغط، من الضروري دراسة نمط هجوم شائع. عادةً ما يبدأ المحتالون بعملية بسيطة. يتحققون مما إذا كان الجهاز نفسه قد تم حظره مسبقًا، ثم يعيدون المحاولة باستخدام وثائق هوية جديدة أو هويات مزيفة. ومن الطرق الأخرى التي قد يلجؤون إليها تغيير... رقم التليفون أو عنوان البريد الإلكتروني للمستخدم لتجاوز ضوابط المخاطر الأساسية. قد يؤدي هذا النوع من تدفق المخاطر إلى محاولات سريعة ومتكررة قد تغفل عنها القواعد البسيطة.

ونتيجة لذلك، تتطلب حلول التحقق من الهوية الذكاء الاصطناعي و التعلم الآلي لرصد الأنماط المشبوهة في محاولات الاحتيال، تُعدّ أدوات التحقق هذه قادرة على رصد أي سرعة غير معتادة في عمليات التحقق من الهوية، أو حالات فشل الجلسات المتكررة، أو أي معلومات هوية غير متناسقة بين الجلسات. والهدف النهائي هو حماية الشركة ومنع الاحتيال، وليس معاقبة العملاء الحقيقيين. وعندما تكون بروتوكولات وعمليات التحقق من الهوية مُحكمة، يقلّ التحقق اليدوي، مما يُسهم في تحسين تجربة العملاء بشكل عام.

الأساليب التقليدية والتحقق اليدوي

لقد صُممت عمليات التحقق اليدوي والأساليب التقليدية، مثل أسئلة الأمان القائمة على المعرفة، لعصر مختلف من الحماية من المخاطر. أما اليوم، فإن تسريب البيانات والأتمتة واسعة النطاق تُسهّل على المهاجمين والمحتالين اجتياز اختبارات "ما تعرفه". ويتجلى هذا الأمر بوضوح عند وقوع سرقة الهوية وكشف تفاصيلها. ونتيجةً لذلك، قد تزيد أساليب التحقق هذه من مخاطر الاحتيال دون تحسين الأمن العام.

مع ذلك، قد يكون التحقق اليدوي من الهوية مفيدًا في حالات نادرة. لكن المشكلة تكمن في عدم ملاءمته للتوسع، وغالبًا ما يؤثر سلبًا على تجربة المستخدم. العمليات الآلية يُوفر نتائج متسقة، وقرارات أسرع، وسجلات تدقيق أقوى. كما يُساعد الفرق على تطبيق عملية التحقق من الهوية نفسها عبر جميع القنوات والخدمات. يُفضل استخدام مراجعة التحقق اليدوي في حالات استثنائية محددة بدقة وعالية المخاطر.

أطر عمل لحلول الهوية الرقمية

تتطلب حلول الهوية الرقمية إطار عمل قوي. ولتفعيل التحقق من الهوية الرقمية، من المهم استخدام نموذج رباعي الأجزاء دون إضافة أي تعقيدات غير ضرورية. يحافظ هذا النوع من النماذج على التنسيق بين فرق العمل في مجالات المنتج والامتثال والأمن، مما يُسهّل مراقبة النتائج وتحسينها.

- التحقق من الصحة: التحقق من صحة المستندات، والتلاعب بها، واتساق البيانات للحد من الاحتيال الواضح والتحقق اليدوي.

- تأكيد: تأكيد تفاصيل الهوية باستخدام مصادر بيانات مستقلة (مثل السجلات والسجلات الداخلية ووكالات الائتمان حيثما كان ذلك مسموحًا به).

- دافعاستخدم إشارات المخاطر والتحليلات السلوكية لاكتشاف الهويات الاصطناعية، وإعادة المحاولات، والأنماط المشبوهة بأقل قدر من الاحتكاك.

- يقرر: تطبيق قواعد قابلة للتفسير للقبول/الترقية/الرفض وتفعيل المصادقة متعددة العوامل/المصادقة الثنائية عندما يكون الخطر أعلى.

يُتيح هذا الإطار الرباعي التوافق التام مع مختلف منصات التحقق من الهوية، ويفصل بين جودة الأدلة وعملية اتخاذ القرار النهائي، مع تحسين الأداء التشغيلي مع مراعاة المتطلبات التنظيمية لضمان إدارة سليمة لمخاطر الاحتيال.

تخزين البيانات بشكل آمن وحماية الخصوصية

لا يمكن الوثوق بحلول الهوية الرقمية إلا بقدر ما يتم التعامل مع تخزين البيانات وحماية خصوصيتها. لجنة التجارة الفيدرالية تؤكد إرشادات لجنة التجارة الفيدرالية على أهمية حماية البيانات الحساسة. إذ قد يؤدي تسريبها إلى المزيد من الاحتيال وسرقة الهوية والإضرار بثقة العملاء بالعلامة التجارية على المدى الطويل. ويمكن للضوابط الصارمة المتعلقة بتخزين البيانات بشكل آمن أن تقلل من مخاطر إساءة استخدامها من قبل الموظفين وتسريبها عن طريق الخطأ. وهذا أمر بالغ الأهمية لحماية كل من العملاء والمؤسسات.

تتضمن عمليات التخزين الآمن وحماية البيانات، عمليًا، عدة عوامل، منها التشفير، وصلاحيات الوصول، وحدود الاحتفاظ بالبيانات، والإدارة الفعّالة للموردين. من الضروري تصميم سير عمل يقلل من كمية البيانات البيومترية المحفوظة، ما يحدّ من الأضرار المحتملة في حال حدوث اختراقات للبيانات. تساعد عمليات التدقيق ومراجعات الوصول الدورية على ضمان فعالية الضوابط بمرور الوقت. كما تدعم خطط الاستجابة الواضحة سرعة الاستجابة عند ظهور أي مشكلة.

المصادقة بعد التحقق: المصادقة متعددة العوامل، والمصادقة الثنائية، والاستمرارية

تُثبت المصادقة الهوية فور التحقق منها، وتحمي الوصول من تلك اللحظة فصاعدًا. وهذا أمر بالغ الأهمية، لا سيما عندما ينتقل خطر الاحتيال من مرحلة التسجيل إلى اختراق الحساب. ويمكن للمصادقة متعددة العوامل والمصادقة الثنائية أن تُقلل من هذا الخطر. ويساعد هذا النهج متعدد الطبقات على منع المهاجمين حتى في حال سرقة المعلومات أو بيانات الاعتماد.

تخيل مستخدمًا موثقًا يحاول فجأةً الوصول إلى حسابه من جهاز جوال جديد. تظهر أنماط تسجيل دخول غير معتادة أيضًا. سيدفع هذا فرق العمل إلى تعزيز إجراءات التحقق. هذا مثالٌ مثالي على كيفية مساهمة تحليل "الجهاز نفسه" في التحقق من الهويات. أي مصادقة إضافية تُساعد في تحقيق التوازن بين الأمان وسهولة الوصول، مع توفير تجربة مستخدم أكثر سلاسة.

المؤسسات المالية والقطاعات الخاضعة للتنظيم

من الشائع للغاية أن تواجه المؤسسات المالية والقطاعات الأخرى الخاضعة للتنظيم إجراءات صارمة التعرف على زبونك تخضع عملية التحقق من الهوية لرقابة صارمة (اعرف عميلك). وتُعدّ القواعد الواضحة بشأن الأدلة المقبولة، والاستثناءات المطبقة، وكيفية عمل نظام المراقبة، ضرورية لأي برنامج قائم على المخاطر. كما يُشترط تحقيق نتائج متسقة عبر مختلف القنوات والخدمات الإلكترونية. ويُسهم هذا الوضوح في تقليل الأخطاء وتحسين جاهزية التدقيق.

ال فريق العمل المالي يُعد إطار عمل مجموعة العمل المالي (FATF) مرجعًا أساسيًا، إذ يربط بين التحقق من الهوية وحلول الهوية الرقمية وإدارة المخاطر والحوكمة. ويدعم هذا الإطار منهجًا منظمًا لاختيار مصادر البيانات، ووضع الضوابط المناسبة، وتوثيق القرارات. وتُسهم الفرق التي تُنسق السياسات والضوابط والمراقبة في خفض مخاطر الاحتيال الإجمالية، مع الحفاظ على تجربة عملاء متميزة. كما يُسهّل هذا الإطار التكيف مع تغير التهديدات واللوائح بمرور الوقت.

دراسة حالة: تطبيق التحقق من الهوية في سجل الشركات (المملكة المتحدة، نوفمبر 2025)

سعت المملكة المتحدة إلى الحد من إساءة استخدام سجلات الشركات لأغراض غير قانونية من خلال تعزيز ضمانات الهوية للأشخاص الذين يؤسسون الشركات أو يديرونها أو يملكونها أو يسيطرون عليها. وشمل ذلك معالجة المخاطر المرتبطة بالاحتيال والتلاعب بالهوية، وتحسين الثقة في سجلات الشركات.

تفعيل خدمة التحقق من الهوية لدى سجل الشركات للمديرين وأعضاء لجنة الخدمات الشخصية

أكدت شركة Companies House أن المتطلبات القانونية للمديرين والأشخاص ذوي السيطرة الكبيرة (PSCs) للتحقق من هوياتهم ستبدأ في 18 نوفمبر 2025، باستخدام طرق تشمل تسجيل الدخول الموحد gov.uk وقنوات بديلة لأولئك الذين يحتاجون إليها.

النتائج

تم التحقق من هوية أكثر من مليون شخص في وقت مبكر بعد الإطلاق الطوعي في أبريل 2025، مما يشير إلى إقبال قوي قبل التغييرات الإلزامية.

وبحلول مرحلة لاحقة، تم التحقق من هوية أكثر من 1.5 مليون شخص منذ أبريل 2025، مما يدعم التحول التدريجي نحو مزيد من الشفافية وتقليل إساءة استخدام الهوية.

يستغرق تطبيق التحقق من الهوية التابع لـ gov.uk في المتوسط أقل من دقيقتين و30 ثانية لإكمال العملية، مما يساعد على توسيع نطاق التحقق دون احتكاك كبير.

اختيار حلول التحقق من الهوية

من الضروري البحث عن مجموعة شاملة من بين منتجات التحقق من الهوية التي تدعم أنواعًا متعددة من الأدلة وإعدادات سياسات واضحة، يُعد اختيار أداة قابلة للتخصيص باستخدام مكونات قابلة للبناء وفقًا لاحتياجاتك خيارًا مثاليًا. هذا أفضل بكثير من فرض آلية عمل موحدة تناسب الجميع. يصبح من الأسهل بكثير اختيار عناصر التحكم المناسبة لكل خدمة ومستويات المخاطر المختلفة.

من العوامل الأخرى التي يجب مراعاتها عند اختيار حلول الهوية الرقمية: التخزين الآمن للبيانات، وسجلات التدقيق، وإمكانية شرحها. فالمنصات التي تُظهر للفرق أسباب اتخاذ القرارات تُسهّل عملية الإدارة، وتُيسّر الدفاع ضد المتطلبات التنظيمية أثناء عمليات التدقيق أو مراجعات الامتثال. ولذلك، يُقلّل التقرير الواضح من أي عمل تحقق يدوي إضافي، ويُسرّع التحقيقات.

ما الذي ينبغي أن تتضمنه عمليات التحقق الشاملة من الهوية الرقمية؟

كما ذكرنا سابقاً، تشمل عمليات التحقق الشاملة من الهوية الرقمية مزيجاً من فحوصات صحة المستندات، والكشف عن حيوية المستخدم،, تأكيد مصدر البيانات, وتُعزز هذه الطبقات الإضافية من المصادقة عند ظهور المخاطر، مما يُتيح التحقق من الهويات بثقة أكبر، ويُقلل الحاجة إلى التحقق اليدوي من الهوية في الحالات الروتينية. والنتيجة هي عملية تحقق من الهوية أكثر اتساقًا.

تشمل المنتجات الأخرى مراقبة عمليات إعادة الاتصال، ومحاولات الاحتيال، والأداء حسب القطاع. وهذا مثال رائع على كيفية قيام الشركات بتحسين عملياتها الآلية لتقليل حالات الرفض الخاطئ، مما يحافظ على قوة الحماية من الاحتيال. هويات مزيفة وأي أنماط احتيال متطورة. تساعدك المراقبة الإضافية على اكتشاف مصادر التحقق من البيانات الضعيفة أو أي خلل في مسارات المستخدم في وقت مبكر.

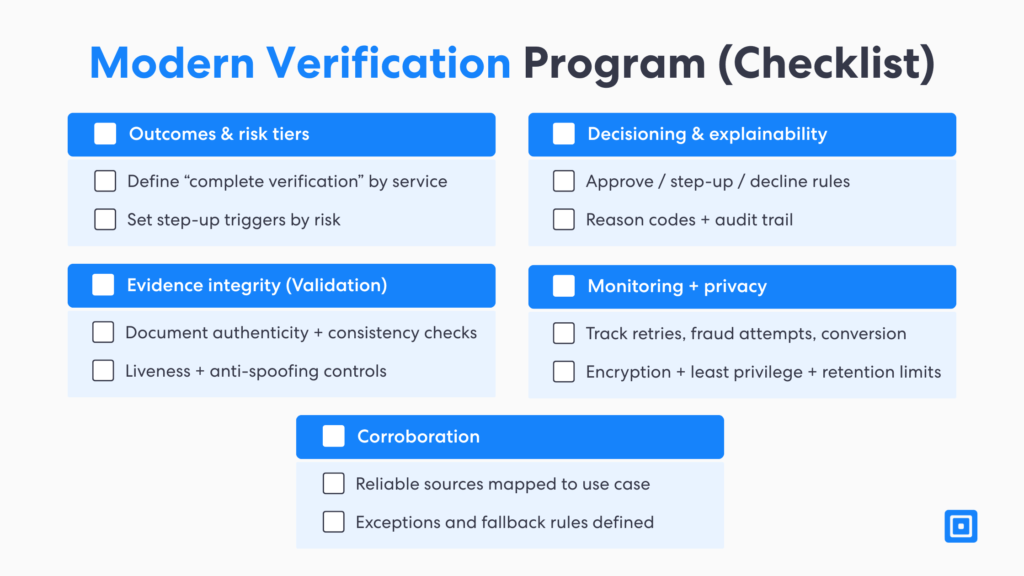

قائمة التحقق من تنفيذ برنامج التحقق

تبدأ قائمة التحقق لأي برنامج تحقق بتحديد النتائج المرجوة. تحتاج المؤسسات إلى تحديد معنى "التحقق الكامل". بعد ذلك، يمكن للفرق ربط الضوابط بكل مرحلة، بما في ذلك وثائق الهوية، والبيانات البيومترية، وذكاء الأجهزة، وتحليلات السلوك، وأي عملية مصادقة. يصبح التحقق المتسق عبر القنوات والمنصات الرقمية أسهل، كما يُوضّح الأدوار والمسؤوليات بشكل غير مسبوق بين مختلف الفرق.

حلقات التغذية الراجعة صُممت هذه الأنظمة لتصبح أكثر كفاءة وتتحسن بمرور الوقت. ومن الضروري، بعد وقوع حوادث كبيرة أو تغيرات في أنماط الهجمات، تتبع أي مخاطر احتيال، ومعدلات التحويل، وإعادة المحاولات، وأسباب الاستثناءات، وضوابط المراجعة. وبذلك، تضمن الشركات توافق عمليات التحقق من الهوية مع نمو أعمالها وتغير توقعات العملاء. وهذا بدوره يُسهم في تقليل حالات الرفض الخاطئ دون إضعاف الحماية من الاحتيال بشكل كبير.

النقاط الرئيسية

تعمل حلول الهوية الرقمية بشكل أفضل عندما يكون التحقق من الهوية الرقمية بمثابة طبقة نزاهة.

ينبغي أن يكون التحقق من الهوية الرقمية واضحاً، وموجهاً بالسياسات، ومبنياً على مؤشرات المخاطر.

يقلل التخزين الآمن للبيانات والخصوصية المصممة مسبقاً من الأضرار الناجمة عن اختراقات البيانات.

تُوسّع البرامج القوية نطاق العمليات الآلية وتحد من التحقق اليدوي من الهوية إلى حالات نادرة.

يجمع التحقق الشامل من الهوية الرقمية بين المستندات والبيانات البيومترية ومصادر البيانات.

حلول الهوية الرقمية من ComplyCube

إذا كان هدفك هو التحقق من الهوية، والحد من سرقة الهوية، وتحسين تجربة العملاء عبر المنصات الرقمية، فإنّ أفضل نهج هو التحقق أولاً: إثبات سلامة بيانات الهوية، والتحقق منها من مصادر موثوقة، والتصدي لأنماط الاحتيال، واتخاذ القرارات بناءً على منطق سياسات واضح. تساعد ComplyCube الشركات على تطبيق حلول الهوية الرقمية التي تدعم عمليات التحقق السريعة والآمنة، مما يُمكّنك من حماية الوصول، والامتثال للمتطلبات التنظيمية، وضمان استمرارية تجربة العملاء الحقيقيين. تواصل مع فريقنا اليوم.

الأسئلة الشائعة

كيف تساهم حلول الهوية الرقمية في الحد من الاحتيال دون إبطاء عملية التسجيل عبر الإنترنت؟

تجمع حلول الهوية الرقمية بين وثائق الهوية والتحقق البيومتري ومصادر البيانات الموثوقة للتحقق من الهوية بسرعة مع الحفاظ على ضوابط قوية. وتستخدم هذه الحلول مؤشرات المخاطر لتطبيق فحوصات إضافية عند الحاجة فقط، حتى لا يضطر العملاء الحقيقيون إلى المرور بإجراءات معقدة.

ما الذي يجب أن تتضمنه عملية التحقق من الهوية الرقمية القوية من البداية إلى النهاية؟

تتألف عملية التحقق من الهوية القوية عادةً من خمس خطوات: جمع بيانات الهوية، والتحقق من وثائق الهوية، وإجراء التحقق البيومتري مع خاصية كشف حيوية المستخدم، والتحقق من صحة البيانات من مصادر موثوقة، وتطبيق عملية اتخاذ قرارات قابلة للتفسير. يجب أن تتضمن كل مرحلة قواعد واضحة ونتائج قابلة للقياس، لضمان اتساق "التحقق الكامل" عبر مختلف الخدمات ومستويات المخاطر.

ما هو الفرق العملي بين فحص الهوية الرقمية والتحقق من صحة الهوية الرقمية؟

يُعدّ التحقق من الهوية الرقمية نقطة اتخاذ القرار في الوقت الفعلي التي تحدد ما إذا كان ينبغي منح المستخدم حق الوصول، بناءً على الأدلة ومخاطر الاحتيال. أما التحقق من الهوية الرقمية فهو طبقة أمان أعمق تثبت أن بيانات الهوية والأدلة موثوقة ومتسقة وقابلة للدفاع عنها عبر الجلسات.

كيف يمكن للشركات استخدام إشارات المخاطر وتحليلات السلوك لاكتشاف الهويات المزيفة مبكراً؟

قد تشير مؤشرات الخطر، مثل المحاولات المتكررة السريعة، وأنماط التصفح غير المعتادة، وتفاصيل الهوية غير المتناسقة، إلى استخدام هويات مزيفة أو هجمات مُبرمجة. وتساعد تحليلات السلوك والتعلم الآلي في اكتشاف هذه الأنماط عبر المحاولات بشكل أسرع من التحقق اليدوي، لا سيما على نطاق واسع.

كيف يمكن لـ ComplyCube مساعدة الفرق على تطبيق حلول الهوية الرقمية القائمة على التحقق أولاً على نطاق واسع؟

تساعد منصة ComplyCube الشركات على تطبيق حلول الهوية الرقمية من خلال اتخاذ القرارات بناءً على السياسات، والتحقق الدقيق من وثائق الهوية، والتحقق البيومتري، والتحقق من صحة البيانات عبر مصادر موثوقة. ويعزز نهج التحقق المسبق الثقة في بيانات الهوية، ويقلل من حالات الرفض الخاطئة، ويقتصر التحقق اليدوي على الحالات الاستثنائية عالية المخاطر.